Mới đây, một nhóm tin tặc đã dễ dàng vượt qua phương thức xác thực 2 yếu tố. Chúng đã đánh lừa được hơn 1.000 người ở khu vực Trung Đông và Bắc Phi thông qua việc sử dụng thư điện tử và các trang web giả mạo để lừa nạn nhân đăng nhập, lấy cắp thông tin.

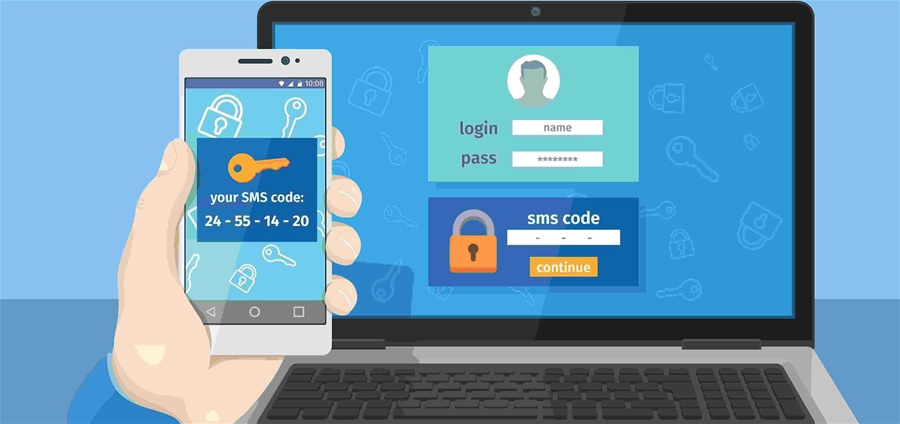

Xác thực 2 yếu tố là giải pháp bảo mật được thiết kế để bảo vệ các tài khoản trực tuyến trong trường hợp mật khẩu bị đánh cắp. Phương thức xác thực này được hoạt động như sau: Khi truy cập vào tài khoản, người dùng không chỉ điền thông tin đăng nhập như bình thường, mà còn phải cung cấp thêm một mã xác thực gồm nhiều chữ số được gửi qua số điện thoại cá nhân.

Tuy nhiên, chuỗi mã xác thực thường chỉ là một chuỗi các số ngẫu nhiên được tạo, đây cũng chính là lỗ hổng của phương thức bảo mật này. Vì thế, tin tặc đã tìm cách chiếm quyền sử dụng đoạn mã xác thực đó.

Nhóm tin tặc đã vượt qua phương thức xác thực hai yếu tố bằng cách gửi các cảnh báo bảo mật giả mạo. Nội dung các cảnh báo đánh lừa nạn nhân rằng, tài khoản của họ có thể đã bị đăng nhập trái phép và yêu cầu họ đặt lại mật khẩu trong trang đăng nhập của Google.

Các tin tặc đã tạo ra một quy trình giả mạo để lừa đảo chiếm đoạt mật khẩu và mã xác thực 2 yếu tố của nạn nhân. Theo các chuyên gia, các tin tặc đã xây dựng một hệ thống tự động. Hệ thống này sẽ khởi chạy trên trình duyệt Chrome và tự động đánh cắp các chi tiết đăng nhập của người dùng, rồi gửi đến các dịch vụ được chỉ định, bao gồm cả các mã xác thực 2 yếu tố được gửi qua SMS.

Các chuyên gia khuyến nghị người dùng nên áp dụng phương thức xác thực 2 yếu tố, nhưng cũng cần nhận thức rằng hệ thống này vẫn còn những hạn chế nhất định chứ không thực sự hoàn hảo, do đó cần cẩn trọng bảo vệ thông tin của mình.

ĐT

Theo SecurityBox

16:00 | 08/11/2018

15:00 | 17/02/2022

13:00 | 18/09/2018

15:00 | 22/01/2021

09:00 | 26/01/2021

08:00 | 27/03/2019

09:00 | 21/08/2018

09:00 | 19/04/2024

Theo nhận định của Cục An toàn thông tin (Bộ Thông tin và Truyền thông), trong thời gian gần đây các chiêu trò lừa đảo trực tuyến ngày càng gia tăng với các hình thức tinh vi hơn. Điều này khiến cho nhiều người dân khó nhận biết để phòng tránh nguy cơ mất an toàn thông tin.

13:00 | 05/04/2024

Trong một động thái mới nhất, AT&T cuối cùng đã xác nhận rằng họ bị ảnh hưởng bởi một vụ vi phạm dữ liệu ảnh hưởng đến 73 triệu khách hàng.

15:00 | 19/01/2024

Ngày 16/1, Google đã phát hành bản cập nhật để khắc phục bốn vấn đề bảo mật trong trình duyệt Chrome, trong đó có một lỗ hổng zero-day đã bị khai thác tích cực trong thực tế.

08:00 | 11/01/2024

Các nhà nghiên cứu bảo mật từ Đại học Ruhr Bochum (Đức) phát hiện ra một lỗ hổng trong giao thức mạng mật mã Secure Shell (SSH) có thể cho phép kẻ tấn công hạ cấp bảo mật của kết nối bằng cách phá vỡ tính toàn vẹn của kênh an toàn.

Một lỗ hổng nghiêm trọng ảnh hưởng đến nhiều ngôn ngữ lập trình cho phép kẻ tấn công chèn lệnh vào các ứng dụng Windows.

09:00 | 03/05/2024