Tổng quan về các kỹ thuật xác thực

Các sơ đồ xác thực hiện đang sử dụng có thể được chia thành ba loại chính:

Xác thực dựa trên thẻ bài: Kỹ thuật xác thực dựa trên thẻ bài sử dụng các thẻ bài (thẻ khóa, thẻ ngân hàng, thẻ thông minh...) được sử dụng rộng rãi trong thực tế. Hầu hết các hệ thống xác thực dựa trên thẻ bài cũng sử dụng kỹ thuật xác thực dựa trên tri thức để tăng cường sự an toàn của hệ thống. Ví dụ sử dụng thẻ ATM cùng với số PIN.

Xác thực dựa trên sinh trắc học: Kỹ thuật xác thực dựa trên sinh trắc học, (chẳng hạn như dấu vân tay, quét mống mắt hoặc nhận diện khuôn mặt) vẫn chưa được sử dụng rộng rãi bởi cách tiếp cận này, đòi hỏi chi phí triển khai cao. Quá trình nhận dạng có thể tốn nhiều thời gian trong việc xác thực, tuy nhiên, kỹ thuật này cung cấp khả năng bảo mật cao nhất.

Xác thực dựa trên tri thức: Kỹ thuật xác thực được sử dụng rộng rãi nhất là kỹ thuật dựa trên tri thức. Nó bao gồm cả mật khẩu dựa trên văn bản và mật khẩu dựa trên hình ảnh. Các kỹ thuật mật khẩu dựa trên hình ảnh có thể tiếp tục chia thành hai loại khác nhau: kỹ thuật dựa trên hồi tưởng và kỹ thuật dựa trên nhận dạng.

Kỹ thuật dựa trên hồi tưởng (recall): đòi hỏi người dùng lặp lại, hoặc sao chép một thông tin bí mật mà họ đã tạo ra trước đó. Một trong những ví dụ phổ biến cho sơ đồ xác thực dựa trên hồi tưởng là mật khẩu văn bản. Một trong những giới hạn chính của mật khẩu văn bản là hai yêu cầu mâu thuẫn của sơ đồ này: lựa chọn mật khẩu dễ nhớ đồng thời đáp ứng yêu cầu khó đoán.

Kỹ thuật dựa trên nhận dạng (recognition): là một phân ngạch của mật khẩu đồ hoạ. Mật khẩu đồ họa cho phép người dùng có thể gọi lại và nhận ra hình ảnh tốt hơn văn bản. Một số lược đồ mật khẩu đồ họa đòi hỏi một lượng thời gian khá dài cho quá trình thực hiện. Bất lợi chính của nó là trong khi người dùng đang thực hiện nhập các mật khẩu đồ họa, thì kẻ tấn công có thể thực hiện tấn công “lướt vai”, bằng việc dễ dàng quan sát và ghi lại thao tác của người dùng.

Lược đồ mật khẩu 3 lớp

Nội dung dưới đây trình bày về một hệ thống xác thực mật khẩu 3 lớp, gồm: thứ tự hình ảnh, các điểm ảnh màu và mật khẩu một lần (OTP). Lớp đầu tiên là thứ tự hình ảnh, ở lớp này người dùng chọn các hình ảnh giống hệt nhau và theo đúng thứ tự như đã chọn trong giai đoạn đăng ký. Lớp thứ hai là lựa chọn pixel màu, ở lớp này người dùng chọn một điểm ảnh màu duy nhất. Lớp thứ ba, tạo mật khẩu một lần, đây là lớp an toàn nhất. Với hệ thống này, người dùng cần vượt qua cả 3 lớp xác thực, mới được quyền truy cập.

Thứ tự Hình ảnh

Tại lớp này, người dùng lựa chọn chính xác các hình ảnh được đặt trước đó theo cùng một thứ tự. Từ một chuỗi các hình ảnh, người dùng có thể lựa chọn một số hình ảnh một cách ngẫu nhiên. Các hình ảnh được cung cấp thường được sử dụng phổ biến, thân thiện với người dùng và dễ nhớ. Ví dụ: Khi chúng ta thiết lập một bộ đếm là 3 thì giới hạn tối đa của hình ảnh lựa chọn sẽ được thiết lập là ba hình ảnh.

Trong suốt giai đoạn xác thực, chuỗi các hình ảnh sẽ được đưa ra theo một thứ tự được xáo trộn, từ đó người dùng chọn cùng một tập hình ảnh được chọn trong giai đoạn đăng ký theo cùng một thứ tự. Trong trường hợp bất kỳ lựa chọn không hợp lệ của hình ảnh, hệ thống sẽ bị khóa tự động sau số lần thử được phép.

Các điểm ảnh màu

Sau khi xác thực thành công ở lớp thứ tự hình ảnh, hệ thống chuyển đến lớp lựa chọn các điểm ảnh màu (Pixel màu). Người dùng sẽ chọn một pixel màu đơn từ các khối màu khác nhau được cung cấp. Các pixel màu được chọn phải trùng với pixel đã chọn trong giai đoạn đăng ký. Trong trường hợp lựa chọn hình ảnh hoặc pixel màu không hợp lệ, hệ thống sẽ được khóa tự động sau số lần thử tối đa được phép. Ví dụ, khi thiết lập một bộ đếm là 1, thì giới hạn của lựa chọn điểm ảnh màu sẽ được thiết lập là 1.

Mỗi Pixel màu ở đây sử dụng mô hình màu RGB, là kết quả của việc tổ hợp 3 thành phần màu Red, Green và Blue. Mỗi thành phần màu có thể nhận giá trị từ 0 - 255. Vì vậy, số lượng Pixel màu tối đa sẽ là: 2563 = 26.777.216. Không gian mật khẩu dựa trên Pixel màu là: 26.777.216N, trong đó N là số lượng Pixel màu của mật khẩu.

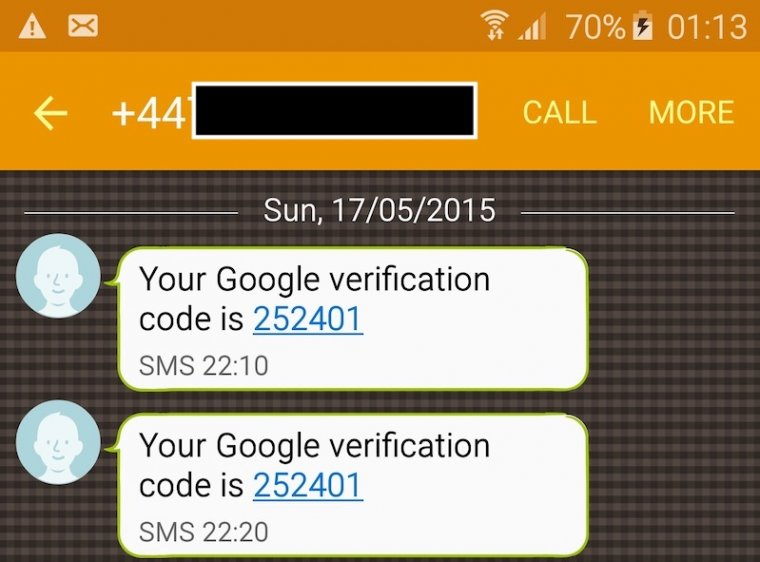

Mật khẩu một lần

Ở lớp thứ ba, hệ thống sử dụng mật khẩu một lần (One Time Password - OTP) là mật khẩu có giá trị trong một phiên, được tạo ra và xác minh bằng các hàm băm và thuật toán mật mã an toàn như SHA-1. Trong hệ thống xác thực mật khẩu 3 lớp thì OTP sẽ được gửi đến điện thoại dưới dạng tin nhắn SMS, hoặc được tạo ra thông qua ứng dụng trên điện thoại thông minh. Giải pháp này sẽ giúp người dùng tạo và quản lý mật khẩu của mình thuận tiện và chi phí hợp lý hơn.

Với khả năng tiếp cận tất cả khách hàng với chi phí thấp, OTP được gửi qua tin nhắn là hình thức phổ biến. Ngoài ra, điện thoại thông minh cũng có thể được sử dụng như là thẻ bài hoặc nền tảng để tạo OTP. Như vậy có thể gọi nó là SMS OTP hoặc OTP được tạo ra thông qua điện thoại thông minh.

Kết luận

Hiện nay có rất nhiều sơ đồ xác thực, một số trong đó dựa trên các thuộc tính vật lý và hành vi của người dùng, một số khác dựa trên kiến thức của người dùng (mật khẩu văn bản và mật khẩu đồ họa). Ngoài ra, còn có các sơ đồ xác thực phức tạp hơn dựa trên các thẻ bài, chẳng hạn như thẻ thông minh (dựa trên những gì người dùng có). Các sơ đồ xác thực được sử dụng phổ biến nhất là mật khẩu văn bản và các sơ đồ dựa trên thẻ bài, hoặc sự kết hợp của hai loại này. Tuy nhiên, cả hai lược đồ xác thực này đều dễ bị tấn công nhất định.

Hệ thống xác thực mật khẩu 3 lớp được xây dựng bằng phương pháp kết hợp các tính năng của các sơ đồ xác thực khác nhau. Do vậy, sẽ nâng cao độ an toàn bảo mật hệ thống xác thực.

Hồng Vân – Học viện Kỹ thuật Mật mã

13:00 | 04/05/2018

13:00 | 28/06/2018

17:00 | 23/01/2018

14:00 | 12/01/2018

09:00 | 03/01/2019

09:00 | 21/08/2018

08:00 | 25/01/2024

Tháng 12/2023, các nhà nghiên cứu của hãng bảo mật Fortinet xác định được ba gói độc hại mới trong kho lưu trữ nguồn mở Python Package Index (PyPI) có khả năng triển khai tệp thực thi CoinMiner để khai thác tiền điện tử trên các thiết bị Linux bị ảnh hưởng. Các nhà nghiên cứu cho rằng các chỉ số xâm phạm (IoC) của các gói này có điểm tương đồng với gói PyPI Culturestreak được phát hiện vào đầu tháng 9/2023. Bài viết này sẽ phân tích các giai đoạn tấn công của ba gói PyPI độc hại này, trong đó tập trung vào những điểm tương đồng và sự phát triển của chúng so với gói Culturestreak.

10:00 | 10/07/2023

Khi mạng viễn thông triển khai 5G trên toàn cầu, các nhà khai thác mạng di động ảo, nhà cung cấp dịch vụ truyền thông và các nhà cung cấp hạ tầng mạng đều đóng vai trò quan trọng trong việc thiết kế, triển khai và duy trì mạng 5G. Không giống như các thế hệ trước, nơi các nhà khai thác di động có quyền truy cập và kiểm soát trực tiếp các thành phần hệ thống, các nhà khai thác di động 5G đang dần mất toàn quyền quản lý bảo mật và quyền riêng tư.

11:00 | 27/01/2023

Các tổ chức/doanh nghiệp nên thực hiện quản lý rủi ro trong suốt chu trình phát triển phần mềm thay vì quay trở về các xu hướng phát triển trước đó. Tần suất xuất hiện rủi ro sẽ tiếp tục tăng nhanh khi các tác động tiêu cực của các lỗi xuất hiện trong chu trình phát triển phần mềm ngày càng nghiêm trọng. Các phương pháp và cách thực hành trước đây về thực hiện quản trị, rủi ro và tuân thủ (GRC) đều xoay quanh các quy trình thủ công, sử dụng bảng tính hoặc nhận dạng hồi tố,… đã quá lỗi thời, không thể bắt kịp với sự phát triển nhanh chóng của công nghệ. Kết quả là, các doanh nghiệp đã đưa quản lý rủi ro vào thời đại kỹ thuật số, biến GRC thành quản lý rủi ro kỹ thuật số (DRM). Những DRM được áp dụng đó đưa ra các quyết định bảo mật tốt hơn, bảo vệ dữ liệu khách hàng và đảm bảo sự hài lòng của các bên liên quan. Việc thực hiện DRM cũng dẫn đến hiệu quả cao hơn thông qua tự động hóa.

10:00 | 15/12/2022

Mark Russinovich, Giám đốc công nghệ của Microsoft Azure, cho biết rằng các nhà phát triển nên tránh sử dụng ngôn ngữ lập trình C hoặc C++ trong các dự án mới vì lo ngại về bảo mật và độ tin cậy và khuyến nghị nên sử dụng ngôn ngữ Rust.

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Những ngày gần đây, liên tục các kênh YouTube với lượng người theo dõi lớn như Mixigaming với 7,32 triệu người theo dõi của streamer nổi tiếng Phùng Thanh Độ (Độ Mixi) hay Quang Linh Vlogs - Cuộc sống ở Châu Phi với 3,83 triệu người theo dõi của YouTuber Quang Linh đã bị tin tặc tấn công và chiếm quyền kiểm soát.

10:00 | 22/04/2024