Mật khẩu – chiếc chìa khóa vạn năng

Một ngôi nhà thường được bảo vệ với hàng rào, cửa sắt… tuy nhiên kẻ trộm thường không chọn cách khó khăn như phá hàng rào, cửa sắt hay phá ngôi nhà để lấy tài sản của bạn, mà tìm cách lấy được chiếc chìa khóa. Khi có được chìa khóa, việc xâm nhập và đánh cắp tài sản trở nên dễ dàng hơn bao giờ hết.

Mật khẩu là thành phần không thể thiếu để bảo vệ thông tin trước nguy cơ đánh cắp của kẻ xấu. Mật khẩu được sử dụng như là biện pháp bảo vệ bước đầu và rất hiệu quả trong việc bảo vệ tài khoản, thông tin của bạn trên môi trường internet. Do đó, bạn cần phải có ý thức bảo vệ mật khẩu của mình giống như (thậm chí hơn) bảo vệ chiếc chìa khóa nhà bạn.

Những cách tạo và sử dụng “chìa khóa vạn năng”

Dưới đây là một số ví dụ về cách sử dụng mật khẩu không tốt mà người dùng không nên mắc phải:

1. Sử dụng một mật khẩu đơn giản (mật khẩu yếu), điều này cũng giống như bạn sử dụng một chiếc chìa khóa đơn giản cho ngôi nhà của mình. Mật khẩu yếu là mật khẩu được nhiều người sử dụng (thông dụng), dễ dò đoán. Theo thống kê của một số hãng nghiên cứu bảo mật, các mật khẩu thông dụng vẫn được sử dụng rất nhiều, bất chấp những cảnh báo về vấn đề an toàn bảo mật.

Dưới đây là 25 mật khẩu thông dụng (thống kê năm 2017 và 2016), người dùng không nên sử dụng bất kỳ mật khẩu nào giống (hoặc gần giống) với các mật khẩu trong danh sách này.

2. Sử dụng chung một mật khẩu cho nhiều tài khoản khác nhau, điều này cũng giống như sử dụng chung một chiếc chìa khóa để mở cửa tất cả các phòng trong nhà, thậm chí dùng để mở cả két an toàn. Do số lượng tài khoản quá nhiều, vượt quá khả năng ghi nhớ của hầu hết mọi người, nên việc chỉ ghi nhớ “một” mật khẩu sẽ dễ dàng hơn. Nhưng người dùng không nên sử dụng cách “ghi nhớ” này.

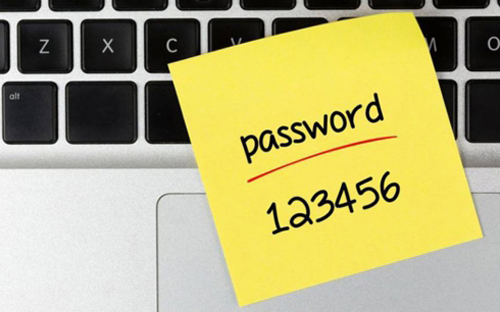

3. Nếu người dùng không thể ghi nhớ được trong đầu vì các lý do: mật khẩu quá phức tạp, quá dài hoặc quá nhiều mật khẩu, thì cách đơn giản là ghi ra đâu đó (tờ giấy, cuốn sổ tay, hay một file được lưu trên máy tính và ẩn giấu nó ở đâu đó). Điều này cũng giống như việc đang giấu chiếc chìa khóa nhà ở chỗ kín nào đó trong nhà… tưởng chừng như an toàn, nhưng ai đó đó thể “vô tình” nhìn thấy nó, khi đó chiếc chìa khóa và cánh cửa trở nên vô dụng trong việc bảo vệ ngôi nhà.

Những rủi ro khi sử dụng mật khẩu yếu

Việc sử dụng mật khẩu theo những cách trên tồn tại rủi ro rất lớn về an toàn bảo mật thông tin, khiến máy tính của tổ chức/cá nhân mất an toàn trước các cuộc tấn công.…

Với sức mạnh tính toán của các hệ thống công nghệ thông tin hiện nay, thì việc tiến hành một cuộc tấn công dò đoán mật khẩu (brute-force attack, dictionary attack) là khá dễ dàng. Nếu người dùng sử dụng mật khẩu yếu, thì kẻ tấn công có thể tìm ra mật khẩu chỉ trong thời gian vài phút.

Mật khẩu cũng rất dễ dàng bị mất, hoặc bị lợi dụng mà người dùng không biết và chỉ biết khi phải xử lý hậu quả do ai đó đã đăng nhập vào tài khoản và thực hiện các hành vi phá hoại.

Sử dụng mật khẩu như thế nào?

Người dùng nên:

- Tạo một mật khẩu mạnh (strong password).

- Đổi mật khẩu ngay ở lần đăng nhập đầu tiên sau khi mật khẩu được cấp mới, hoặc nghi ngờ mật khẩu bị lộ.

- Thay đổi định kỳ mật khẩu sau một khoảng thời gian sử dụng (thông thường là 90 ngày).

Người dùng không nên:

- Không sử dụng lại các mật khẩu cũ khi đổi mật khẩu.

- Không dùng chung một mật khẩu cho nhiều tài khoản, nên phân loại mức độ quan trọng của tài khoản để thiết lập mức độ khó của mật khẩu khác nhau.

- Không chia sẻ hay cung cấp mật khẩu cho bất kỳ ai.

- Không viết mật khẩu ra giấy, ra file (dạng rõ), lưu trong máy tính.

|

Thế nào là một mật khẩu mạnh? Mật khẩu mạnh (strong password) theo khuyến cáo của các chuyên gia bảo mật, cần đáp ứng các yêu cầu sau: - Độ dài tối thiểu: 8 ký tự. - Có đủ 4 loại ký tự gồm: Chữ hoa, chữ thường, chữ số và ký tự đặc biệt. - Không dùng, hoặc chứa các mật khẩu yếu, mật khẩu thông dụng, ví dụ như: 123456, password, abc@123, 123abc. - Mật khẩu không nên sử dụng các từ ngữ trong từ điển, hoặc các thông tin cá nhân (tên người, ngày/tháng/năm sinh, số điện thoại, địa chỉ, …) của người sở hữu để tạo mật khẩu. |

Đình Quán (Ngân hàng BIDV)

09:00 | 23/05/2018

13:00 | 04/05/2018

17:00 | 15/03/2019

17:00 | 23/01/2018

08:00 | 18/12/2018

14:00 | 23/02/2024

SSH (Secure Socket Shell) là giao thức mạng để đăng nhập vào một máy tính từ xa trên một kênh truyền an toàn. Trong đó, OpenSSH là một chuẩn SSH được sử dụng ở hầu hết các bản phân phối của Linux/BSD như Ubuntu, Debian, Centos, FreeBSD, mã hóa tất cả các thông tin trên đường truyền để chống lại các mối đe dọa như nghe lén, dò mật khẩu và các hình thức tấn công mạng khác. Trong bài viết này sẽ hướng dẫn độc giả cách thức tăng cường bảo mật cho OpenSSH với một số thiết lập bảo mật và cấu hình tùy chọn cần thiết nhằm đảm bảo truy cập từ xa vào máy chủ Linux được an toàn.

08:00 | 09/01/2024

Nhiều người trong chúng ta thường có thói quen chỉ để ý đến việc bảo vệ an toàn máy tính và điện thoại của mình nhưng lại thường không nhận ra rằng đồng hồ thông minh (ĐHTM) cũng có nguy cơ bị tấn công mạng. Mặc dù ĐHTM giống như một phụ kiện cho các thiết bị chính nhưng chúng thường được kết nối với điện thoại, máy tính cá nhân và có khả năng tải các ứng dụng trên mạng, cài đặt tệp APK hay truy cập Internet. Điều đó có nghĩa là rủi ro mất an toàn thông tin trước các cuộc tấn công của tin tặc là điều không tránh khỏi. Vậy nên để hạn chế những nguy cơ này, bài báo sau đây sẽ hướng dẫn người dùng cách sử dụng ĐHTM an toàn nhằm tránh việc bị tin tặc lợi dụng đánh cắp thông tin.

08:00 | 06/11/2023

Khi 5G ngày càng phổ biến và được nhiều doanh nghiệp sử dụng cho truyền tải không dây, một câu hỏi quan trọng được đặt ra đó là: “Ai chịu trách nhiệm đảm bảo bảo mật cho 5G?”. Việc triển khai 5G bảo mật bao gồm nhiều khía cạnh và trách nhiệm, nó sẽ là trách nhiệm chung của cả các nhà cung cấp dịch vụ và các doanh nghiệp triển khai.

10:00 | 10/07/2023

Khi mạng viễn thông triển khai 5G trên toàn cầu, các nhà khai thác mạng di động ảo, nhà cung cấp dịch vụ truyền thông và các nhà cung cấp hạ tầng mạng đều đóng vai trò quan trọng trong việc thiết kế, triển khai và duy trì mạng 5G. Không giống như các thế hệ trước, nơi các nhà khai thác di động có quyền truy cập và kiểm soát trực tiếp các thành phần hệ thống, các nhà khai thác di động 5G đang dần mất toàn quyền quản lý bảo mật và quyền riêng tư.

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Hiện nay, số lượng các cuộc tấn công mạng nhắm đến hệ điều hành Linux đang ngày càng gia tăng cả về số lượng lẫn mức độ tinh vi, đặc biệt là các sự cố liên quan đến việc lộ lọt mật khẩu. Thông thường, khi tạo tài khoản mới trên Linux, người dùng có thể sử dụng những mật khẩu tùy ý, kể cả những mật khẩu yếu, điều này có thể gây ra nhiều rủi ro bảo mật tiềm ẩn trong hệ thống mạng, các tác nhân đe dọa sẽ dễ dàng tấn công và xâm phạm tài khoản hơn. Do đó, cần phải thực thi các chính sách sử dụng mật khẩu đủ mạnh để bảo vệ tài khoản người dùng tránh bị tấn công. Trong bài viết này sẽ gửi đến độc giả hướng dẫn thiết lập cấu hình mật khẩu an toàn trên Linux với nền tảng Centos 7.

10:00 | 10/04/2024