Việc xác thực bằng mật khẩu ẩn chứa nhiều rủi ro bảo mật. Người dùng vẫn chọn những mật khẩu ngắn, dễ đoán hoặc sử dụng cùng một mật khẩu cho nhiều tài khoản. Trong khi đó, các tổ chức được tin tưởng để nắm giữ dữ liệu của khách hàng lại thường gặp sự cố rò rỉ thông tin, làm mất thông tin đăng nhập, thông tin bí mật của khách hàng. Do đó, mật khẩu là tiêu chuẩn xác thực không còn được tin tưởng nữa.

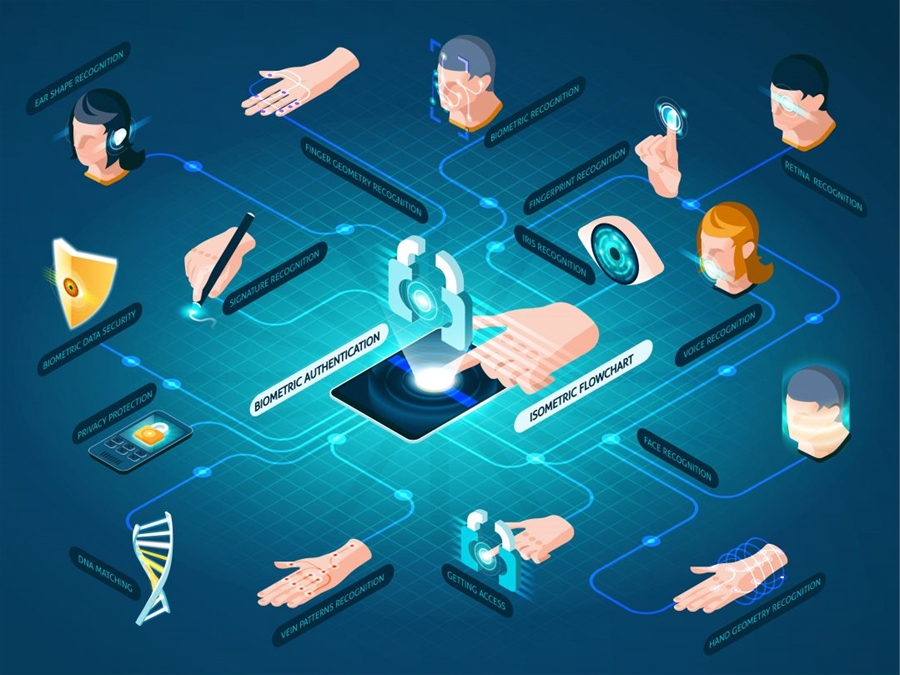

Mật khẩu không phải là yếu tố xác thực duy nhất. Người dùng có thể sử dụng nhiều yếu tố khác để xác thực nhận dạng, bao gồm chứng thư số, token bảo mật và sinh trắc học. Hiện tại, sinh trắc học là phương pháp xác thực đang thịnh hành vì sự thuận tiện của nó. Thay vì phải nhớ rất nhiều mật khẩu dài và khác nhau, người dùng có thể chỉ cần đưa ngón tay vào cảm biến hoặc nhìn vào thiết bị để đăng nhập. Có thể thấy rằng, sinh trắc học dường như là xu hướng xác thực trong tương lai, ví dụ với các sản phẩm mới như Hello của Microsoft hay FaceID của Apple.

Tuy nhiên, sinh trắc học không thực sự giải quyết được tất cả các vấn đề bảo mật xác thực của người dùng. Mặc dù sinh trắc học là phương pháp xác thực khá chính xác, nhưng cũng không tránh khỏi sai sót. Sau nhiều năm, tin tặc và các nhà nghiên cứu đã vượt qua được các giải pháp sinh trắc học. Dưới đây là 04 lỗ hổng sinh trắc học hàng đầu:

1. Kẹo dẻo vượt qua xác thực dấu vân tay

Đọc dấu vân tay là một trong những hình thức đầu tiên của sinh trắc học được sử dụng trong tính toán và phương pháp này đang khá phổ biến hiện nay. Tuy nhiên, đây cũng là một trong những phương pháp xác thực sinh trắc học đầu tiên mà các nhà nghiên cứu đã tìm ra cách vượt qua với mức giá rất rẻ.

Năm 2002, một nhà nghiên cứu người Nhật có tên là Tsutomu Matsumoto đã chia sẻ một phương pháp có thể vượt qua bộ đọc dấu vân tay chỉ với một viên kẹo dẻo cũ. Matsumoto đã lấy dấu vân tay từ cốc thủy tinh bằng kỹ thuật tương tự như cơ quan hành pháp. Sau đó, ông sử dụng dấu vân tay này để tạo ra công cụ như một ngón tay giả với chất liệu kẹo dẻo. Chỉ cần một chút khéo léo, những sáng tạo thủ công này đã vượt qua được các bộ đọc dấu vân tay.

Tất nhiên, sinh trắc học đã trở nên tiến bộ hơn theo thời gian. Các bộ đọc dấu vân tay hiện đại có thể đọc ở độ phân giải cao hơn hoặc yêu cầu các yếu tố mới như nhiệt độ, nhịp tim. Tuy nhiên, các kỹ thuật mà các nhà nghiên cứu sử dụng để vượt qua cũng tiên tiến hơn. Năm 2013, câu lạc bộ tin tặc mũ trắng Chaos Computer Club của châu Âu đã công bố phương pháp vượt qua bộ đọc dấu vân tay TouchID của iPhone ngay sau khi nó được công bố. Thậm chí gần đây, các nhà nghiên cứu đã vượt qua bộ đọc dấu vân tay chỉ với giấy và hồ dán.

Bộ đọc dấu vân tay giúp truy cập điện thoại thông minh dễ dàng hơn, nhưng công nghệ này vẫn còn nhiều sai sót và chưa thực sự đủ an toàn để tin tưởng.

2. Vượt qua xác thực quét mống mắt

Những chiếc máy quét mống mắt hiện đại thường được thấy trong phim ảnh, và phương pháp xác thực sinh trắc học này không chỉ tồn tại trong khoa học viễn tưởng. Tuy nhiên, nó cũng không an toàn hơn dấu vân tay. Năm 2012, các nhà nghiên cứu đã chia sẻ cách vượt qua máy quét mống mắt bằng các bản sao hình ảnh của mống mắt. Đáng chú ý, phương pháp này có thể tái tạo nên các mống mắt giả dựa trên dữ liệu mống mắt được lưu trữ trong cơ sở dữ liệu của hệ thống sinh trắc học. Tương tự với việc cơ sở dữ liệu chứa mật khẩu bị rò rỉ dẫn đến việc tìm ra mật khẩu, thì cơ sở dữ liệu mống mắt bị rò rỉ có thể tạo ra các sản phẩm vượt qua máy quét mống mắt.

3. Giấy in hình khuôn mặt vượt qua xác thực quét khuôn mặt

Xu hướng mới nhất hiện nay của sinh trắc học là quét khuôn mặt. Với các tính năng như Hello của Microsoft, người dùng có thể mở khóa máy tính hoặc thiết bị di động bằng cách nhìn vào thiết bị. Phương pháp này thực sự là một phương pháp xác thực rất tiện dụng, tuy nhiên vẫn còn quá nhiều thiếu sót nên vẫn có thể vượt qua dễ dàng.

Vào năm 2011, một nhà nghiên cứu đã nhanh chóng phát hiện ra rằng, người dùng có thể dễ dàng đánh lừa bộ phận quét khuôn mặt trên các thiết bị Android bằng hình ảnh tĩnh. Người dùng chỉ cần đưa ra cho thiết bị một bức ảnh tĩnh của mình là có thể đăng nhập được. Để lấy lại niềm tin khách hàng, Android đã cập nhật công nghệ quét khuôn mặt mới với khả năng thực hiện kiểm tra “thực” bằng cách tìm kiếm một số loại chuyển động, để đảm bảo khuôn mặt nhìn vào máy ảnh là của một người thực sự. Tuy nhiên, chỉ cần thêm hình ảnh nháy mắt là có thể vượt qua tính năng kiểm tra mới này. Cụ thể, việc chỉnh sửa hình ảnh khuôn mặt gốc thành hình ảnh mắt nhắm và có sự chuyển đổi giữa hai ảnh tĩnh là có thể vượt qua được tính năng kiểm tra thực này. Dù vậy, tính năng nhận dạng khuôn mặt vẫn đang tiếp tục được phát triển.

4. Máy in 3D vượt qua xác thực quét khuôn mặt

Năm 2017, Apple đã phát hành một tính năng quét khuôn mặt mới được gọi là FaceID. Nhìn chung, trải nghiệm của người dùng về tính năng này giống như các bộ phận quét khuôn mặt khác. Tuy nhiên, công nghệ nhận dạng khuôn mặt FaceID chính xác hơn và khó có thể bị đánh bại. Về cơ bản, công nghệ FaceID bao gồm một cảm biến (TrueDepth) gửi đi hàng nghìn tia ánh sáng hồng ngoại, từ đó vẽ ra chính xác khuôn mặt của người dùng. Điều này cho phép điện thoại lưu trữ hình ảnh kỹ thuật số 3 chiều về khuôn mặt của người dùng, có thể nhận dạng từ nhiều góc độ. Apple củng cố tính năng này bằng học máy, từ đó có thể nhận ra người dùng ngay cả khi họ đội mũ, kính hoặc các phụ kiện khác – đây là điều mà các bộ phận quét khuôn mặt với phương pháp cũ không làm được.

Tất cả những điều này giúp xác thực quét khuôn mặt được chính xác hơn. Tuy nhiên, khoảng một tuần sau khi Apple phát hành FaceID, nhóm bảo mật tại Việt Nam cho biết họ đã đánh bại nó. Để vượt qua hệ thống này, cần một máy in 3D, hình ảnh hồng ngoại 2 chiều của mắt, bột đá và rất nhiều công cụ thủ công khác nhằm tạo một mặt nạ có thể đánh lừa FaceID. Chưa có nhóm nghiên cứu nào khác đã xác minh độc lập được kiểu tấn công này. Những bản cập nhật mới có thể sẽ được phát hành, nhưng cho đến nay cả bộ phận quét mặt 2 chiều và 3 chiều đều không hoàn hảo.

Kết luận

Tương lai của xác thực sinh trắc học không hẳn là sẽ ít triển vọng. Các nhà cung cấp dịch vụ xác thực sinh trắc học đang học hỏi những kinh nghiệm từ thiếu sót và sẽ cải tiến thêm tính năng mới để giúp hệ thống của họ trở nên mạnh mẽ hơn. Trong khi đó, các phương pháp xác thực sinh trắc học mới sẽ tiếp tục xuất hiện và phát triển như xác thực qua nhịp tim, nhịp gõ phím và thậm chí cả sóng não.

Tin tặc có thể tìm ra cách để sao chép, trộm cắp hoặc vượt qua các yếu tố xác thực. Nếu chỉ dựa vào sinh trắc học, người dùng sẽ gặp những vấn đề tương tự với mật khẩu. Hiện tại, khi tin tặc có thể sao chép dấu vân tay hoặc khuôn mặt của người dùng, thì việc sử dụng những phương pháp xác thực sinh trắc học này không còn được thực sự tin tưởng nữa.

Sinh trắc học sẽ đóng vai trò quan trọng trong tương lai đối với các phương pháp xác thực. Tuy nhiên, không có phương pháp xác thực nào là không có sai sót. Thay vì dựa hoàn toàn vào một phương pháp sinh trắc học tiên tiến, thì cách an toàn nhất là thực hiện xác thực nhiều yếu tố.

Thảo Uyên

Theo DarkReading

15:54 | 12/10/2016

08:00 | 27/03/2019

16:00 | 23/03/2021

09:00 | 02/02/2022

08:01 | 05/09/2016

16:00 | 28/03/2014

11:00 | 02/07/2019

15:00 | 03/09/2023

Với sự phát triển mạnh mẽ của Blockchain, công nghệ hợp đồng thông minh (Smart Contract) đã và đang được triển khai một cách rộng rãi. Tuy nhiên, việc đảm bảo tính chính xác và an toàn của công nghệ này là một thách thức vô cùng lớn đối với các nhà phát triển, bởi một khi lỗ hổng hợp đồng thông minh bị khai thác, nó có thể gây ra hậu quả nghiêm trọng về kinh tế đối với các tổ chức, cá nhân. Bài viết sẽ trình bày về một kỹ thuật phát hiện một số loại lỗ hổng phổ biến của hợp đồng thông minh trên nền tảng Ethereum dựa trên kỹ thuật Thực thi tượng trưng (Symbolic Execution).

13:00 | 20/03/2023

Một lỗ hổng bảo mật trong hệ điều hành FortiOS của công ty phần mềm bảo mật Fortinet (Mỹ) đã bị khai thác trong một cuộc tấn công mạng nhắm vào nhiều tổ chức, doanh nghiệp và các cơ quan chính phủ trên phạm vi toàn cầu.

14:00 | 31/01/2023

Trung tuần tháng 1/2023, Lexmark phát hành bản vá cho lỗ hổng nghiêm trọng có thể cho phép thực thi mã từ xa (RCE) trên hơn 100 mẫu máy in.

07:00 | 12/04/2022

Ngày 4/4, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã bổ sung một lỗ hổng thực thi mã từ xa (RCE) mới có tên gọi Spring4Shell vào “Danh mục các lỗ hổng bị khai thác đã biết”.

Trên trang web của RansomHub, nhóm tin tặc tống tiền này đã công bố một số dữ liệu đã đánh cắp từ công ty con Change Healthcare của United Health. Đây là hành động nhằm mục đích yêu cầu công ty chăm sóc sức khỏe của Hoa Kỳ phải đáp ứng những điều khoản trong thỏa thuận tống tiền của tin tặc.

12:00 | 06/05/2024