Theo The Next Web, ứng dụng này đã kiếm được số tiền không nhỏ từ hoạt động quảng cáo và trả phí để cập nhật phần mềm.

Updates for Samsung xuất hiện trên các kết quả tìm kiếm tại vị trí cao nhất khi người dùng tìm kiếm các từ khóa liên quan đến "update" và "samsung update". Trong phần mô tả của ứng dụng ghi rất rõ việc hỗ trợ cập nhật firmware cho smartphone Samsung. Tuy nhiên, chỉ sau khi cài đặt, nhiều người dùng mới vỡ lẽ đây chỉ là một ứng dụng giả mạo, chỉ hiển thị một trang web có bật quảng cáo toàn màn hình.

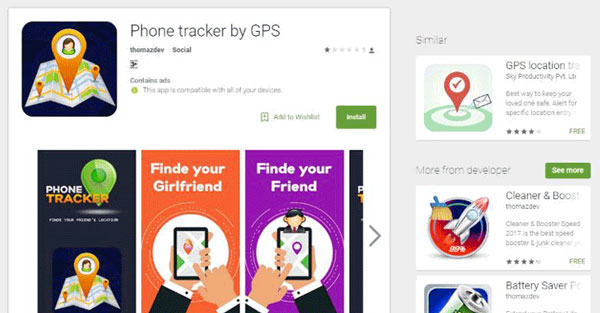

Ứng dụng giả mạo trên Play Store

Ứng dụng này có hai phiên bản miễn phí và trả phí. Trong đó, bản miễn phí bị nhà phát triển ngầm giới hạn tốc độ tải về nên việc download các bản firmware gần như là không thể. Do đó, khi không sử dụng được bản miễn phí, nhiều người dùng đã nâng cấp lên bản thương mại với giá thành lên tới 34,99 USD/năm. Đây chính là cách để kẻ lừa đảo kiếm tiền của rất nhiều người dùng.

Bản trả phí của ứng dụng bán với giá 34,99 USD/năm không thông qua thanh toán Google Play

Điều đáng nói là hình thức thanh toán của ứng dụng không hề thông qua việc đăng ký thanh toán trên Google Play. Người dùng chỉ cần cung cấp số thẻ tín dụng để thanh toán. Thêm vào đó, Updates for Samsung còn lừa người dùng tính năng mở khóa bất kỳ thẻ SIM nào với giá 19,99 USD.

Koutsejs Kuprins - nhà nghiên cứu mã độc thuộc CCIS Security Group cho biết, anh đã liên hệ với Google để sớm gỡ ứng dụng này. Hiện tại, ứng dụng đã được gỡ bỏ nhưng đối với những người đã không may tải về cần khẩn chương gỡ bỏ hoặc cài đặt lại thiết bị để có thể phòng tránh những rủi ro gây mất an toàn thông tin.

Hiện ứng dụng vẫn còn xuất hiện trên công cụ tìm kiếm Google.

Nhưng khi truy cập sẽ hiển thị thông tin ứng dụng đã bị xóa.

Một lần nữa, vấn đề ứng dụng giả mạo và mã độc tồn tại trên kho ứng dụng Play Store lại tiếp tục trở thành vấn đề đáng quan tâm. Những ứng dụng như vậy xuất hiện ngày càng nhiều mà không hề có sự kiểm soát, đặt ra nguy hiểm về quyền riêng tư và nguy cơ bị thu thập dữ liệu cá nhân của người dùng.

Đã đến lúc Google không thể nói suông mà phải có những biện pháp mạnh tay hơn để răn đe những kẻ có ý đồ tạo các ứng dụng giả mạo để lừa đảo người dùng. Bên cạnh đó, người dùng cũng cần nâng cao khả năng hiểu biết để phòng tránh mối nguy hiểm từ ứng dụng lừa đảo này.

Nhật Minh

The Next Web

15:00 | 06/10/2017

13:00 | 09/08/2023

13:00 | 22/06/2021

13:00 | 10/03/2022

16:00 | 28/03/2022

08:38 | 19/06/2017

13:46 | 26/10/2016

10:00 | 07/08/2019

09:00 | 17/04/2024

Một nhà nghiên cứu bảo mật có biệt danh Marco Croc từ Kupia Security đã được thưởng 250,000 USD vì phát hiện ra một lỗ hổng mà trong lịch sử đã cho phép tin tặc rút hàng triệu USD từ các giao thức tiền điện tử. Lỗ hổng này tái xuất hiện trong giao thức tài chính phi tập trung (DeFi) Curve Finance.

15:00 | 16/04/2024

Công ty an ninh mạng Palo Alto Networks (Mỹ) chuyên cung cấp giải pháp tường lửa cảnh báo một lỗ hổng zero-day nghiêm trọng mới, với điểm CVSS tối đa 10/10. Nếu bị khai thác, kẻ tấn công có thể thực thi mã tùy ý với đặc quyền root mà không cần xác thực.

08:00 | 10/02/2024

Các nhà nghiên cứu an ninh mạng của hãng bảo mật Fortinet (Mỹ) đã xác định được các gói độc hại trên kho lưu trữ Python Package Index (PyPI) mã nguồn mở nhằm phân phối phần mềm độc hại đánh cắp thông tin có tên là WhiteSnake trên hệ thống Windows. Bài viết này tập trung phân tích một số payload trên các gói trong kho lưu trữ PyPI.

11:00 | 25/01/2024

Chiến dịch phát tán phần mềm độc hại Phemedrone (chiến dịch Phemedrone) thực hiện khai thác lỗ hổng Microsoft Defender SmartScreen (CVE-2023-36025) để bỏ qua cảnh báo bảo mật của Windows khi mở tệp URL.

Một lỗ hổng nghiêm trọng ảnh hưởng đến nhiều ngôn ngữ lập trình cho phép kẻ tấn công chèn lệnh vào các ứng dụng Windows.

09:00 | 03/05/2024