Sử dụng tấn công Zero-Click

“Các tin tặc tấn công trên các mục tiêu lây nhiễm bằng cách khai thác Zero-Click thông qua nền tảng iMessage và phần mềm độc hại chạy với đặc quyền root, giành quyền kiểm soát hoàn toàn đối với thiết bị và dữ liệu người dùng”, hãng bảo mật Kaspersky cho biết.

Công ty an ninh mạng của Nga chia sẻ rằng họ đã phát hiện ra dấu vết của sự xâm phạm sau khi tạo bản sao lưu ngoại tuyến của các thiết bị được nhắm mục tiêu. Các bản sao lưu thiết bị di động chứa một phần bản sao của hệ thống tệp, bao gồm một số dữ liệu người dùng và cơ sở dữ liệu dịch vụ.

Thông thường, các phương thức tấn công độc hại thường có chung kịch bản là đánh lừa nạn nhân thực hiện một số hành vi khác nhau để kích hoạt mã độc xâm nhập hệ thống, ví dụ như nhấp vào liên kết, tệp đính kèm hoặc email độc hại để tự cài đặt mã độc trên điện thoại, máy tính bảng hoặc máy tính của nạn nhân. Tuy nhiên, với tấn công Zero-Click, phần mềm có thể được cài đặt trên thiết bị mà nạn nhân không cần nhấp vào bất kỳ liên kết nào. Các cuộc tấn công Zero-Click về cơ bản cũng để lại rất ít dấu vết, điều đó có nghĩa là việc phát hiện chúng là vô cùng khó khăn.

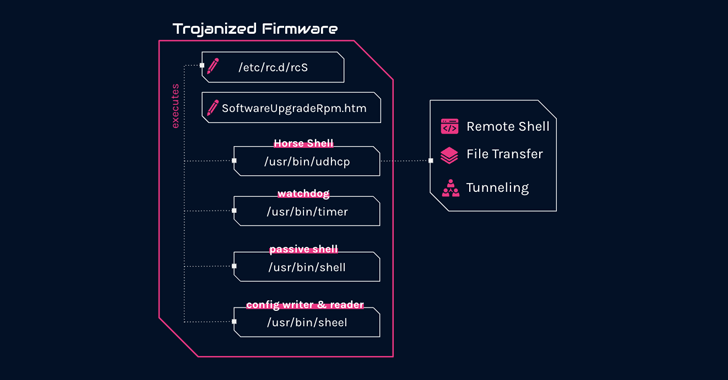

Các nhà nghiên cứu tại Kaspersky cho biết, trong chiến dịch APT này, chuỗi tấn công bắt đầu với việc thiết bị iOS nhận được tin nhắn qua iMessage có chứa tệp đính kèm với mã độc hại. Việc khai thác này là một hình thức tấn công Zero-Click, nghĩa là cùng với việc nhận thông báo thì phần mềm độc hại sẽ kích hoạt lỗ hổng mà không yêu cầu bất kỳ tương tác nào của người dùng để thực thi mã. Nó cũng được cấu hình để truy xuất các payload nhằm leo thang đặc quyền và loại bỏ phần mềm độc hại giai đoạn cuối khỏi máy chủ từ xa mà Kaspersky mô tả là “nền tảng APT đầy đủ tính năng”.

Bộ phần mềm độc hại chạy với quyền root, có khả năng thu thập thông tin nhạy cảm và được trang bị để chạy mã được tải xuống dưới dạng mô-đun plugin từ máy chủ. Hơn nữa, phần mềm này cũng âm thầm truyền thông tin cá nhân đến các máy chủ từ xa, bao gồm bản ghi micrô, tin nhắn, định vị vị trí và dữ liệu về một số hoạt động khác của nạn nhân.

Trong giai đoạn cuối cùng, cả thông báo ban đầu và khai thác trong tệp đính kèm đều bị xóa để che đạy mọi dấu vết lây nhiễm. Kaspersky cho biết: “Dòng thời gian của nhiều thiết bị cho thấy rằng chúng có thể bị nhiễm trở lại sau khi khởi động”. Quy mô và phạm vi chính xác của chiến dịch vẫn chưa rõ ràng, nhưng hãng bảo mật này cho biết các cuộc tấn công đang diễn ra, với việc lây nhiễm thành công vào các thiết bị chạy iOS 15.7, được phát hành vào ngày 12/9/2022.

Nga cáo buộc tình báo Mỹ tấn công mạng

Trong một diễn biến liên quan, Cơ quan An ninh Liên bang Nga (FSB) đã đưa ra cáo buộc tình báo Mỹ đứng sau các chiến dịch gián điệp đang diễn ra. FSB tuyên bố rằng Apple đã cố tình cung cấp cho Cơ quan An ninh Quốc gia Mỹ (NSA) một backdoor mà họ có thể sử dụng để lây nhiễm phần mềm gián điệp cho iPhone ở quốc gia này.

Đồng thời, FSB cho biết đã phát hiện ra sự lây nhiễm phần mềm độc hại trên hàng nghìn thiết bị iPhone của các quan chức trong chính phủ Nga và nhân viên từ các đại sứ quán của Israel, Trung Quốc và một số quốc gia thành viên của Tổ chức Hiệp ước Bắc Đại Tây Dương (NATO) ở Nga. Tuy nhiên, FSB lại không cung cấp bằng chứng cụ thể cho các tuyên bố của mình.

Hiện tại, NSA chưa có phản ứng cụ thể từ cáo buộc của Nga, trong khi Apple khẳng định rằng họ chưa bao giờ làm việc với bất kỳ chính phủ nào để chèn backdoor vào các sản phẩm của Apple và tuyệt đối sẽ không làm như vậy.

Phòng tránh trước cuộc tấn công Zero-Click

Vì các cuộc tấn công Zero-Click dựa trên việc không yêu cầu sự tương tác nào, nên người dùng rất khó để chủ động tự bảo vệ mình. Tuy nhiên, nhìn chung các cuộc tấn công này có xu hướng nhắm vào các nạn nhân cụ thể vì mục đích gián điệp hoặc tài chính. Vì vậy các biện pháp phòng ngừa hợp lý người dùng có thể thực hiện bao gồm:

Lê Thị Bích Hằng

14:00 | 01/11/2023

10:00 | 31/05/2023

14:00 | 23/06/2023

09:00 | 07/06/2023

10:00 | 12/09/2023

14:00 | 04/10/2023

15:00 | 28/11/2022

15:00 | 13/10/2023

13:00 | 13/11/2023

07:00 | 22/05/2023

09:00 | 01/04/2024

Vừa qua, công ty bảo mật đám mây Akamai (Mỹ) đã đưa ra cảnh báo về việc khai thác lỗ hổng Kubernetes ở mức độ nghiêm trọng cao, có thể dẫn đến việc thực thi mã tùy ý với các đặc quyền hệ thống trên tất cả các điểm cuối Windows trong một cụm (cluster).

16:00 | 15/03/2024

Ngày 11/3, Văn phòng Thủ tướng Pháp thông báo một số cơ quan nhà nước của Pháp đã bị tấn công mạng với cường độ chưa từng có đồng thời nhấn mạnh rằng chính phủ đã có thể hạn chế tác động từ vụ việc này.

10:00 | 13/03/2024

Các nhà nghiên cứu của công ty bảo mật đám mây Zscaler (Hoa Kỳ) cho biết, kể từ tháng 12/2023 các tác nhân đe dọa đã tạo ra các trang web giả mạo phần mềm họp trực tuyến phổ biến như Google Meet, Skype và Zoom để phát tán Trojan truy cập từ xa (RAT), bao gồm SpyNote RAT cho nền tảng Android, NjRAT và DCRat trên Windows.

08:00 | 19/01/2024

Các nhà nghiên cứu bảo mật đến từ Công ty an ninh mạng Security Joes (Israel) đã mô tả một cách chi tiết về một biến thể mới của kỹ thuật chiếm quyền điều khiển thứ tự tìm kiếm thư viện liên kết động (DLL) mà các tin tặc có thể sử dụng để vượt qua các cơ chế bảo mật và thực thi mã độc trên các hệ thống chạy Windows 10 và Windows 11.

Lợi dụng lỗ hổng CVE-2024-27956 (có điểm 9,9) trong plugin WP Automatic của WordPress, tin tặc có thể tấn công hơn 30.000 trang web bằng cách tạo tài khoản người dùng với đặc quyền quản trị và cài đặt backdoor để truy cập lâu dài.

10:00 | 13/05/2024