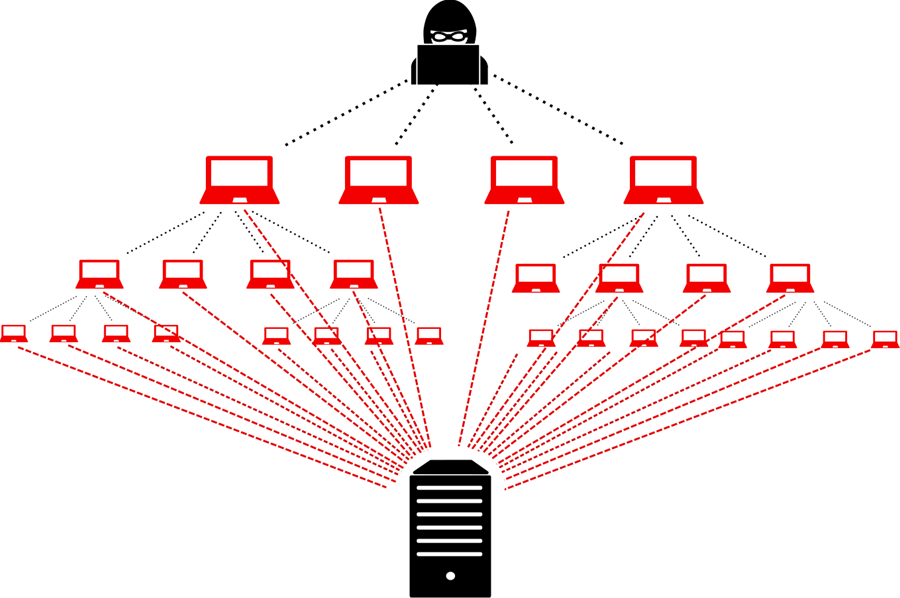

Tóm tắt— Trong các nghiên cứu gần đây, tấn công từ chối dịch vụ DoS và DDoS là một chủ đề thời sự, tuy nhiên có khá nhiều giải pháp chưa thật sự đáp ứng được các vấn đề thực tế. Các tấn công DoS tập trung vào việc khai thác các lỗ hổng giao thức mạng để tiến hành một cuộc tấn công. Trong khi đó tấn công DDoS sử dụng rất nhiều các hệ thống bị thỏa hiệp để tấn công một mục tiêu cố định nhằm ngăn chặn các người dùng hợp lệ sử dụng dịch vụ. Trong bài báo này, chúng tôi tập trung vào làm rõ các ảnh hưởng của các cuộc tấn công từ chối dịch vụ đối với RAM, CPU và băng thông của các máy chủ web và các máy chủ ứng dụng. Các nghiê cứu này góp phần vào việc hiểu sâu hơn ảnh hưởng của tấn công từ chối dịch vụ và việc tạo ra các hệ thống phòng thủ đối với tấn công từ chối dịch vụ một cách hiệu quả.

|

Tài liệu tham khảo [1]. https://en.wikipedia.org/wiki/Denial of service attack [2]. Rajkumar, ManishaJitendra Nene, "A Survey on Latest DoS Attacks:Classification and Defense Mechanisms", An ISO 3297: 2007 Certified Organization, Vol. 1, Issue 8, October 2013 [3]. P. Barford and V. Yegneswaran, “An Inside Look at Botnets” in Malware Detection, ser. Advances in Information Security, M.Christodorescu, S. Jha, D. Maughan, D. Song, and C. Wang, Eds.Boston, MA: Springer US, vol. 27, ch. 8, pp. 171–191, 2007. [4]. T. Cymru, “A taste of http botnets” http://tinyurl.com/9o5chx2, 2008, [Online; accessed 20-December-2011]. [5]. Meghna Chhabra 1 , Brij Gupta 1* , Ammar Almomani 2 "A Novel Solution to Handle DDoS Attack in MANET" Journal of Information Security Vol. 4 No. 3, 2013. [6]. Shweta Tripathi,Brij Gupta, Ammar Almomani, Anupama Mishra, Suresh Veluru "Hadoop Based Defense Solution to Handle Distributed Denial of Service (DDoS) Attacks" Journal of Information Security, 4, 150-164, 2013. [7]. https://support.ixiacom.com/support-services/training/breakingpoint [8]. https://null-byte.wonderhowto.com/how-to/use-ufonet-0174158 [9]. http://en.wikipedia.org/wiki/Cyberspace [10]. http://www.arbornetworks.com/attack-DDoS [11]. Stavros N. Shiaeles , Vasilios Katos , Alexandros S. Karakos, Basil K. Papadopoulos, “Real time DDoS detection using fuzzy estimators”, computers & security 31 782 – 790, 2012. [12]. Rui Zhong, and Guangxue Yue, “DDoS Detection System Based on Data Mining”, ISNNS ’10, Jinggangshan, P. R. China, 2-4, April, pp. 062-065, 2010. [13]. Reyhaneh Karimazad and Ahmad Faraahi, “An Anomaly-Based Method for DDoS Attacks Detection using RBF Neural Networks”, 2011 International Conference on Network and Electronics Engineering IPCSIT vol.11 IACSIT Press, Singapore, 2011. [14]. Seyed Mohammad Mousavi and Marc St-Hilaire, “Early Detection of DDoS Attacks against SDN Controllers”, 2015 International Conference on Computing, Networking and Communications, Communications and Information Security Symposium. [15]. Vrizlynn L. L. Thing, Morris Sloman, and Naranker Dulay, “A Survey of Bots Used for Distributed Denial of Service Attacks”, http://www.doc.ic.ac.uk. [16]. Rajkumar, ManishaJitendra Nene, “A Survey on Latest DoS Attacks:Classification and Defense Mechanisms”, International Journal of Innovative Research in Computer and Communication Engineering, Vol. 1, Issue 8, October 2013. [17]. Somayeh Soltani, Seyed Amin Hosseini Seno, Maryam Nezhadkamali 1 and Rahmat Budirato, “A Survey On Real World Botnets And Detection Mechanisms”, International Journal of Information & Network Security (IJINS), Vol.3, No.2, , pp. 116~127, April 2014. [18]. Bin Xiao, Wei Chen, Yanxiang He, “A novel approach to detecting DDoS attacks at an early stage”, The Journal of Supercomputing, , Volume 36, Issue 3, pp 235–248. [19]. Fariba Haddadi and A. Nur Zincir-Heywood, “Data Confirmation for Botnet Traffic Analysis”. [20]. Fariba Haddadi, Student Member, “Benchmarking the Effect of Flow Exporters and Protocol Filters on Botnet Traffic Classification”, IEEE SYSTEMS JOURNAL, VoL. 10, No. 4, december 2016. [21]. https://github.com/i-scream/libstatgrab. |

Vũ Đình Phái, Nguyễn Việt Hùng, Trần Nguyên Ngọc, Dương Minh Sơn

14:00 | 22/03/2018

09:00 | 08/06/2018

09:00 | 31/10/2016

09:00 | 19/06/2019

09:00 | 01/04/2024

Trong thời đại số ngày nay, việc quản lý truy cập và chia sẻ thông tin cá nhân trên các thiết bị di động thông minh đã trở thành vấn đề đáng quan tâm đối với mọi người dùng. Việc không kiểm soát quyền truy cập và sự phổ biến của dữ liệu cá nhân có thể gây ra các rủi ro về quyền riêng tư và lạm dụng thông tin. Bài viết này sẽ giới thiệu đến độc giả về Safety Check - một tính năng mới trên iOS 16 cho phép người dùng quản lý, kiểm tra và cập nhật các quyền và thông tin được chia sẻ với người và ứng dụng khác ngay trên điện thoại của chính mình, giúp đảm bảo an toàn và bảo mật khi sử dụng ứng dụng và truy cập dữ liệu cá nhân.

10:00 | 28/03/2024

Google Drive là một trong những nền tảng lưu trữ đám mây được sử dụng nhiều nhất hiện nay, cùng với một số dịch vụ khác như Microsoft OneDrive và Dropbox. Tuy nhiên, chính sự phổ biến này là mục tiêu để những kẻ tấn công tìm cách khai thác bởi mục tiêu ảnh hưởng lớn đến nhiều đối tượng. Bài báo này sẽ cung cấp những giải pháp cần thiết nhằm tăng cường bảo mật khi lưu trữ tệp trên Google Drive để bảo vệ an toàn dữ liệu của người dùng trước các mối đe dọa truy cập trái phép và những rủi ro tiềm ẩn khác.

08:00 | 15/03/2024

Bảo mật công nghệ trí tuệ nhân tạo (AI) đặt ra nhiều thách thức và luôn thay đổi trong bối cảnh chuyển đổi số hiện nay. Khi công nghệ AI phát triển, rủi ro và bề mặt tấn công cùng các mối đe dọa mới ngày càng tăng cao. Điều này đặt ra yêu cầu đối với các nhà phát triển, tổ chức và doanh nghiệp phải có cách tiếp cận chủ động, thường xuyên đánh giá và cập nhật các biện pháp bảo mật.

10:00 | 05/02/2024

Trong thời đại công nghệ số hiện nay, thiết bị bảo mật đóng vai trò rất quan trọng trong việc bảo vệ các thông tin và dữ liệu nhạy cảm. Tuy nhiên, sự tiến bộ của công nghệ cũng đặt ra các thách thức về an toàn thông tin, trong đó tấn công can thiệp vật lý trái phép thiết bị bảo mật là một trong những mối đe dọa tiềm tàng và gây rủi ro cao. Bài báo này sẽ giới thiệu về các phương pháp tấn công vật lý và một số giải pháp phòng chống tấn công phần cứng cho thiết bị bảo mật.

Cùng với sự phát triển của khoa học kỹ thuật có ngày càng nhiều những cuộc tấn công vào phần cứng và gây ra nhiều hậu quả nghiêm trọng. Nhiều giải pháp để bảo vệ phần cứng được đưa ra, trong đó, hàm không thể sao chép vật lý PUF (Physically Unclonable Functions) đang nổi lên như là một trong số những giải pháp bảo mật phần cứng rất triển vọng mạnh mẽ. RO-PUF (Ring Oscillator Physically Unclonable Function) là một kỹ thuật thiết kế PUF nội tại điển hình trong xác thực hay định danh chính xác thiết bị. Bài báo sẽ trình bày một mô hình ứng dụng RO-PUF và chứng minh tính năng xác thực của PUF trong bảo vệ phần cứng FPGA.

10:00 | 13/05/2024

Sự phổ biến của các giải pháp truyền tệp an toàn là minh chứng cho nhu cầu của các tổ chức trong việc bảo vệ dữ liệu của họ tránh bị truy cập trái phép. Các giải pháp truyền tệp an toàn cho phép các tổ chức bảo vệ tính toàn vẹn, bí mật và sẵn sàng cho dữ liệu khi truyền tệp, cả nội bộ và bên ngoài với khách hàng và đối tác. Các giải pháp truyền tệp an toàn cũng có thể được sử dụng cùng với các biện pháp bảo mật khác như tường lửa, hệ thống phát hiện xâm nhập (IDS), phần mềm chống virus và công nghệ mã hóa như mạng riêng ảo (VPN). Bài báo sẽ thông tin tới độc giả những xu hướng mới nổi về chia sẻ tệp an toàn năm 2024, từ các công nghệ, giải pháp nhằm nâng cao khả năng bảo vệ dữ liệu trước các mối đe dọa tiềm ẩn.

08:00 | 07/05/2024