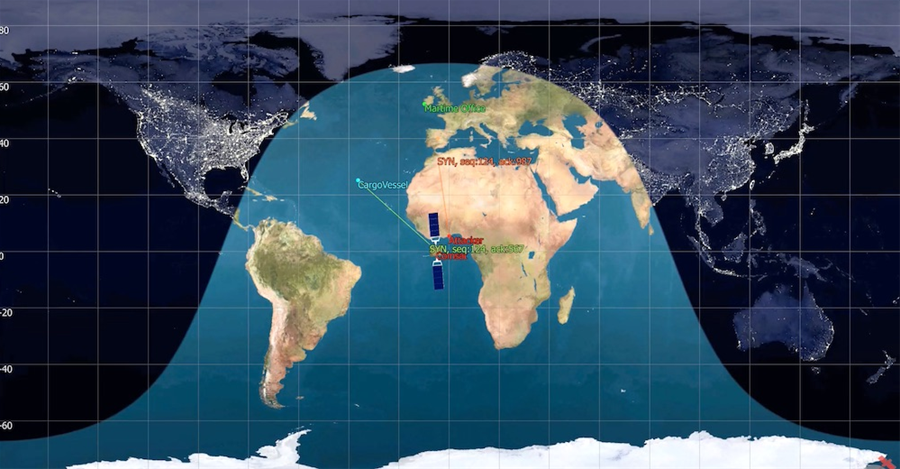

Hệ thống này cùng với hệ thống thông tin liên lạc mặt đất - bao gồm mạng Internet, mạng điện thoại cố định (PSTN) và mạng điện thoại di động (GSM, CDMA, 3G...) - tạo thành một hệ thống thông tin liên lạc thống nhất, gắn kết với nhau, phụ thuộc đan xen vào nhau, bổ sung cho nhau đảm bảo cho hệ thống thông tin liên lạc của từng quốc gia được phủ kín và liên tục. Khi nói về mạng thông tin vệ tinh chúng ta thường chủ yếu đề cập đến các trạm mặt đất (earth station), còn quả vệ tinh (sattlite) mặc định là đã có (sattlite có thể do chúng ta quản lý hoặc có thể do nước khác quản lý, chỉ thuê sử dụng dịch vụ mà quả vệ tinh đó cung cấp).

Các trạm mặt đất rất đa dạng, có thể phân loại chúng theo 4 giai đoạn phát triển chủ yếu:

- Các trạm trục (Trunking Station).

- Các trạm nhỏ (Thin Route Station).

- Các trạm VSAT (Very Small Aperture Terminal –Thiết bị đầu cuối có độ mở nhỏ).

- Các trạm cá nhân và di động (Mobile and Personal Station).

Thông dụng nhất vẫn là các trạm VSAT vì nó tương đối gọn nhẹ, giá thành hợp lý và cung cấp được tất cả các dịch vụ mà vệ tinh có thể đáp ứng.

Tùy vào tính năng, công suất, các trạm VSAT có thể liên lạc trực tiếp với nhau (liên lạc theo hình lưới – “mesh”, hình 1), hoặc thông qua trạm HUB (liên lạc theo hình sao – “star”, hình 2).

Trong kết nối hình sao, VSAT1 liên kết với VSAT2 thông qua trạm HUB theo chu trình: Hướng 1 – Hướng 2 – Hướng 3 - Hướng 4, còn VSAT2 liên lạc với VSAT1 theo chiều ngược lại. Trong mạng lưới thông tin vệ tinh, có thể gồm nhiều trạm HUB được đặt ở các vị trí địa lý khác nhau và thông thường được kết nối trực tiếp với nhau thông qua hệ thống cáp đường trục mặt đất.

Bảo mật thông tin vệ tinh

Hệ thống thông tin vệ tinh không thể tồn tại tách biệt, chúng cần kết nối với hệ thống thông tin hiện có của mỗi quốc gia, đó là các mạng điện thoại cố định (PSTN), mạng thông tin di động (GSM, CDMA, 3G...), mạng internet và các mạng thông tin khác như liên lạc sóng ngắn (HF), hệ thống trunking... Do vậy, đối với vấn đề bảo mật thông tin vệ tinh, các giải pháp đề xuất không chỉ phải đáp ứng yêu cầu bảo mật thông tin truyền tải trong nội bộ mạng vệ tinh mà còn cần tính đến khả năng bảo mật thông tin liên lạc giữa mạng vệ tinh và các mạng thông tin viễn thông hiện có.

Để đảm bảo an toàn, bí mật thông tin vệ tinh, các thông tin truyền dẫn trong mạng vệ tinh cần được mã hóa và được phân chia làm hai lớp: Lớp mã hóa bảo mật luồng dữ liệu (Host to Host) và lớp mã hóa bảo mật thông tin các thiết bị đầu cuối (end to end). Đối với mạng vệ tinh như Vinasat- 1 đang khai thác sử dụng, có giao thức truyền thông mạng là TCP/IP thì bảo mật luồng dữ liệu chính là bảo mật luồng IP # liên lạc giữa các trạm VAT (liên lạc theo hình lưới) và luồng IP giữa các trạm VISAT với trạm HUB (liên lạc theo hình sao). Thiết bị bảo mật luồng IP phổ biến dựa trên nền tảng công nghệ IPSec [1] dùng để bảo mật dữ liệu tầng mạng hoặc dựa trên SSL/TLS để bảo mật ở tầng giao vận [2], gọi chung là các thiết bị bảo mật VPN (VPN- Virtual Private Network). Mô hình lắp đặt thiết bị bảo mật luồng dữ liệu mạng vệ tinh trình bày ở Hình 3.

Do đặc thù của mạng thông tin vệ tinh là thường được triển khai trên địa bàn rộng, phức tạp, ở Việt Nam cũng như nhiều nước trên thế giới, hệ thống các trạm VSAT có tính cơ động cao và trước hết tập trung tại các vùng xa xôi, hẻo lánh mà các hệ thống thông tin khác chưa thể đáp ứng được, do đó yêu cầu đối với các thiết bị bảo mật ngoài đáp ứng các yêu cầu về khả năng bảo mật phải có độ ổn định cao, dễ dàng lắp đặt, có tính trong suốt đối với người sử dụng. Tính trong suốt được hiểu là, khi đưa thiết bị bảo mật vệ tinh VPN vào trong hệ thống liên lạc hiện hành, không yêu cầu bất kỳ sự sửa đổi nào về cấu hình, điều kiện lắp đặt của hệ thống hiện tại và không ảnh hưởng đến hoạt động của hệ thống. Theo mô hình trên, các luồng dữ liệu vệ tinh giữa các thiết bị bảo mật VPN được bảo vệ bí mật, còn thông tin từ các thiết bị đầu cuối (thuộc mạng tin cậy –Trusted, hình 3) đến các thiết bị bảo mật VPN chưa được bảo vệ. Để bảo vệ bí mật thông tin liên lạc giữa các thiết bị đầu cuối, cần phải có giải pháp cho từng loại hình liên lạc cụ thể. Thông tin giữa các thiết bị đầu cuối rất đa dạng, có thể là thoại, fax, e- mail, web.... Ở đây chỉ đề cập tới giải pháp kỹ thuật cho bảo mật thoại đầu cuối và khả năng bảo mật thoại liên thông giữa mạng vệ tinh và mạng PSTN - vấn đề này được coi là phức tạp và có nhu cầu cấp thiết hơn cả.

Bảo mật thoại vệ tinh đa môi trường

Khi xem xét giải pháp bảo mật thoại vệ tinh, chúng ta không chỉ giới hạn ở việc đảm bảo bí mật các cuộc gọi trong nội bộ mạng, mà còn phải đảm bảo bí mật giữa các cuộc thoại từ mạng vệ tinh sang mạng PSTN, mạng thông tin di động... và ngược lại. Nói cách khác, ta phải xây dựng được giải pháp, thiết bị đảm bảo thực hiện các cuộc thoại mật đa môi trường. Để có được cái nhìn trực quan, chúng ta sẽ xem xét giải pháp thoại mật đa môi trường giữa mạng vệ tinh và mạng PSTN bởi vì bảo mật thoại liên lạc giữa mạng vệ tinh và các mạng thông tin liên lạc mặt đất hiện có chủ yếu tập trung vào bảo mật liên lạc giữa mạng vệ tinh và mạng PSTN.

Hiện nay, các loại hình liên lạc có xu hướng hội tụ trên nền công nghệ mạng máy tính, mạng IP (IP network). Do đó hệ thống thoại trung tâm (các hệ thống tổng đài) phải được xây dựng trên nền công nghệ IP (hoặc hỗ trợ giao thức truyền thông IP). Với cách đặt vấn đề như vậy, hệ thống thoại mật vệ tinh đa môi trường cần phải có các thành phần chủ yếu gồm: Tổng đài IP (IP PBX) chuyên dụng; Thiết bị bảo mật thoại đầu cuối và các thiết bị chuyên dụng đảm bảo kết nối giữa mạng vệ tinh và các mạng thông tin viễn thông khác (PSTN, GSM, CDMA...) tạm gọi là các Gateway chuyên dụng.

1. Tổng đài IP chuyên dụng

IP PBX chuyên dụng trước hết phải có đầy đủ các tính năng của IP PBX thông thường, được thiết kế đảm bảo thực hiện các cuộc thoại, thoại - hình trên mạng dữ liệu (Data network), hỗ trợ khả năng kết nối liên thông với mạng PSTN. Các IP PBX được xây dựng dựa trên một số giao thức báo hiệu chủ yếu như: Giao thức khởi tạo phiên SIP (Section Initial Protocol), H.323, IAX (Inter Asterisk eXchange), Jingle.... Với những ưu điểm của SIP nên hiện nay số lượng các tổng đài IP dựa trên SIP ngày càng chiếm đa số, giữ vai trò chủ đạo. IP PBX chuyên dụng dùng để đảm bảo thực hiện và quản lý kết nối giữa các thiết bị thoại mật trong mạng vệ tinh và liên thông với mạng PSTN. Do vậy nó cần đáp ứng thêm một số yêu cầu đặc biệt sau:

- Có khả năng điều khiển tương tác với Gateway chuyên dụng để đảm bảo các liên lạc thoại mật giữa mạng vệ tinh – mạng PSTN và ngược lại.

- Có khả năng chuyển hướng (redirect) tự động các kết nối thoại mật giữa mạng vệ tinh và PSTN theo yêu cầu, trên cơ sở khai thác triệt để các khả năng của các Gateway chuyên dụng, khả năng của dàn môđem trượt (dạng như nhóm trượt – Hunting group).

- Có khả năng phân biệt được các liên lạc mật trong nội mạng vệ tinh hay giữa mạng vệ tinh với PSTN.

2. Thiết bị thoại mật đầu cuối

Các giải pháp mã thoại mật tương tự (analog) có độ mật không cao, thường sử dụng để bảo vệ các thông tin có tính chất riêng tư (privacy). Các thông tin được phân cấp mật cần phải sử dụng công nghệ mã thoại mật số (digital). Điện thoại mật số được thiết kế gồm 3 khối chức năng chính như trong hình 4.

Trong mạng PSTN, khối Data Waveform chính là môđem biến đổi tín hiệu. Trong mạng máy tính IP, khối Data Waveform là card mạng dùng để đưa dữ liệu lên kênh truyền mạng. Khối Vocoder là khối xử lý số tín hiệu, chức năng chính là nén tín hiệu (dựa trên phân tích/tổng hợp tiếng nói). Về nguyên tắc, để các thiết bị thoại mật liên lạc được với nhau, các khối Vocoder, khối Mã hóa của chúng phải có tính tương đồng. Các Codec cần được lựa chọn sao cho yêu cầu về thông lượng kết nối khi có mã hóa phải nhỏ hơn thông lượng của các đường Dial- up cho phép. Các môđem không đồng bộ cho phép tốc độ kết nối đến 56kbps, nhưng kết nối an toàn, ổn định trong toàn mạng PSTN đặc biệt ở các tuyến huyện chỉ đạt ở mức 9,6kbps.

3. Gateway chuyên dụng

Gateway chuyên dụng có nhiệm vụ chuyển đổi kết nối các liên lạc thoại mật từ mạng vệ tinh sang mạng PSTN và ngược lại. Như vậy về nguyên tắc gateway chuyên dụng kết nối với mạng vệ tinh dưới góc độ như là bộ định tuyến (router), kết nối với mạng PSTN thông qua dàn môđem như là Gateway.

Sơ đồ, vị trí và qui trình kết nối thực hiện liên lạc thoại mật giữa mạng vệ tinh và mạng PSTN khi mạng vệ tinh kết nối theo dạng sao được minh họa trong hình 5.

Số lượng, vị trí bố trí tổng đài IP- PBX, gateway chuyên dụng tùy thuộc vào từng hệ thống cụ thể, nhưng phải đảm bảo các thiết bị đó liên lạc trực tiếp được với nhau và đảm bảo băng thông ở mức cần thiết.

Trong hình 5, các điện thoại ĐT1,.., ĐT4 là các điện thoại mật kết nối trực tiếp với mạng vệ tinh (điện thoại IP); ĐT5, ĐT6 được kết nối trực tiếp với mạng PSTN, để liên lạc với mạng vệ tinh cần các Gateway chuyên dụng.

Đối với hệ thống liên lạc thoại mật đa môi trường, các dạng kết nối liên lạc sau đây cần được thực hiện:

- Kết nối trong mạng vệ tinh (ĐT1 - ĐT5).

- Kết nối giữa mạng vệ tinh với mạng PSTN (ĐT1 - ĐT5).

- Kết nối giữa mạng PSTN và mạng vệ tinh (ĐT5 - ĐT1).

- Kết nối trong mạng PSTN (ĐT6 - ĐT5).

Kết luận

Hệ thống thông tin viễn thông của từng quốc gia gồm nhiều hệ thống thành phần tạo nên, dựa trên nhiều nền tảng công nghệ khác nhau, các hệ thống đó liên thông với nhau, hỗ trợ nhau nhằm đáp ứng đầy đủ các nhu cầu sử dụng của Chính phủ, của người dân. Đối với các hệ thống thông tin trong lĩnh vực an ninh - quốc phòng thì yêu cầu thống nhất, liên thông càng có ý nghĩa lớn hơn. Việc đề xuất giải pháp bảo mật đảm bảo an toàn, bí mật cho các thông tin trên mạng viễn thông, đặc biệt là liên lạc thoại mà không làm ảnh hưởng đến hoạt động hiện tại của hệ thống là yêu cầu chính đáng nhưng hết sức phức tạp, khó khăn. Tuy nhiên, những khó khăn đó có thể giảm bớt nếu ngay từ khi thiết kế hệ thống thông tin rõ, vấn đề bảo mật đã được chú ý và quan tâm đúng mức

21:00 | 15/02/2021

08:00 | 09/01/2024

Nhiều người trong chúng ta thường có thói quen chỉ để ý đến việc bảo vệ an toàn máy tính và điện thoại của mình nhưng lại thường không nhận ra rằng đồng hồ thông minh (ĐHTM) cũng có nguy cơ bị tấn công mạng. Mặc dù ĐHTM giống như một phụ kiện cho các thiết bị chính nhưng chúng thường được kết nối với điện thoại, máy tính cá nhân và có khả năng tải các ứng dụng trên mạng, cài đặt tệp APK hay truy cập Internet. Điều đó có nghĩa là rủi ro mất an toàn thông tin trước các cuộc tấn công của tin tặc là điều không tránh khỏi. Vậy nên để hạn chế những nguy cơ này, bài báo sau đây sẽ hướng dẫn người dùng cách sử dụng ĐHTM an toàn nhằm tránh việc bị tin tặc lợi dụng đánh cắp thông tin.

13:00 | 18/09/2023

Một trong những tham luận thu hút sự quan tâm lớn của giới bảo mật tại Hội nghị bảo mật hàng đầu thế giới Black Hat USA 2023 là tấn công TSSHOCK của nhóm nghiên cứu mật mã đến từ công ty Verichains (Việt Nam). Đáng lưu ý, tấn công này cho phép một node ác ý có thể đánh cắp on-chain tài sản mã hoá giá trị hàng triệu đến hàng tỉ USD trên các dịch vụ này.

10:00 | 28/08/2023

Trước đây đã có những quan điểm cho rằng MacBook rất khó bị tấn công và các tin tặc thường không chú trọng nhắm mục tiêu đến các dòng máy tính chạy hệ điều hành macOS. Một trong những nguyên do chính xuất phát từ các sản phẩm của Apple luôn được đánh giá cao về chất lượng lẫn kiểu dáng thiết kế, đặc biệt là khả năng bảo mật, nhưng trên thực tế MacBook vẫn có thể trở thành mục tiêu khai thác của các tin tặc. Mặc dù không bị xâm phạm thường xuyên như máy tính Windows, tuy nhiên đã xuất hiện nhiều trường hợp tin tặc tấn công thành công vào MacBook, từ các chương trình giả mạo đến khai thác lỗ hổng bảo mật. Chính vì vậy, việc trang bị những kỹ năng an toàn cần thiết sẽ giúp người dùng chủ động nhận biết sớm các dấu hiệu khi Macbook bị tấn công, đồng thời có những phương án bảo vệ hiệu quả trước các mối đe dọa tiềm tàng có thể xảy ra.

14:00 | 14/08/2023

Xu hướng số hóa đã mang lại nhiều lợi ích cho ngành công nghiệp sản xuất, nhưng nó cũng bộc lộ những lỗ hổng trong hệ thống công nghệ vận hành (Operational Technology - OT) được sử dụng trong những môi trường này. Khi ngày càng có nhiều hệ thống điều khiển công nghiệp (Industrial Control System - ICS) được kết nối với Internet, nguy cơ tấn công mạng nhằm vào các hệ thống này sẽ càng tăng lên. Nếu các hệ thống này bị xâm phạm, nó có thể dẫn đến những hậu quả nghiêm trọng, chẳng hạn như ảnh hưởng sản xuất, bị mất cắp dữ liệu, hư hỏng vật chất đối với thiết bị, nguy hiểm cho môi trường làm việc và thậm chí gây hại đến tính mạng con người. Chính vì vậy, việc đưa ra các lưu ý giúp tăng cường bảo mật OT trong môi trường công nghiệp sản xuất trở nên vô cùng quan trọng.

Có một số phương pháp để xác định mức độ an toàn của các hệ mật sử dụng độ dài khóa mã (key length) tham chiếu làm thông số để đo độ mật trong cả hệ mật đối xứng và bất đối xứng. Trong bài báo này, nhóm tác giả tổng hợp một số phương pháp xác định độ an toàn của hệ mật khóa công khai RSA, dựa trên cơ sở các thuật toán thực thi phân tích thừa số của số nguyên modulo N liên quan đến sức mạnh tính toán (mật độ tích hợp Transistor theo luật Moore và năng lực tính toán lượng tử) cần thiết để phá vỡ một bản mã (các số nguyên lớn) được mã hóa bởi khóa riêng có độ dài bit cho trước. Mối quan hệ này giúp ước lượng độ an toàn của hệ mật RSA theo độ dài khóa mã trước các viễn cảnh tấn công khác nhau.

08:00 | 04/04/2024

Mới đây, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã phát hành phiên bản mới của hệ thống Malware Next-Gen có khả năng tự động phân tích các tệp độc hại tiềm ẩn, địa chỉ URL đáng ngờ và truy tìm mối đe dọa an ninh mạng. Phiên bản mới này cho phép người dùng gửi các mẫu phần mềm độc hại để CISA phân tích.

13:00 | 17/04/2024