Mạng botnet của nhóm tin tặc Volt Typhoon

Nhóm tin tặc Volt Typhoon (còn được gọi là Bronze Silhouette) sử dụng mạng botnet KV để chiếm quyền điều khiển hàng trăm thiết bị văn phòng nhỏ, văn phòng tại nhà (SOHO), nhằm che dấu các hoạt động độc hại phía sau lưu lượng mạng để tránh bị phát hiện.

Trong báo cáo của hãng bảo mật SecurityScorecard (Mỹ) đầu tháng 01/2024 ước tính rằng tin tặc Volt Typhoon có thể chiếm quyền điều khiển khoảng 30% tất cả các thiết bị Cisco RV320/325 trực tuyến chỉ trong hơn một tháng.

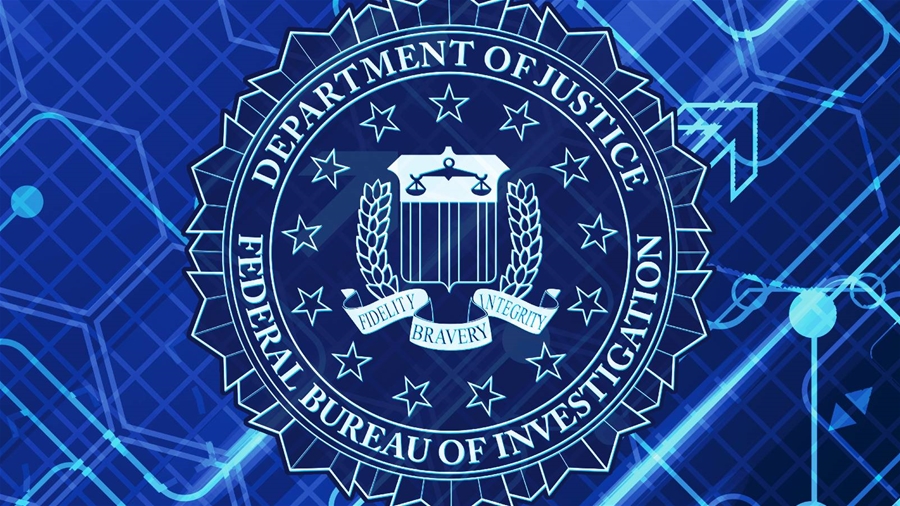

“Phần mềm độc hại Volt Typhoon cho phép các tin tặc Trung Quốc che giấu hoạt động trinh sát trước khi thực hiện các hành vi độc hại chống lại các cơ sở hạ tầng quan trọng như trong lĩnh vực thông tin liên lạc, năng lượng, vận tải và cung cấp nước của Mỹ. Nói cách khác, đây là các bước chuẩn bị của Trung Quốc nhằm trinh sát và tấn công phá hủy cơ sở hạ tầng dân sự quan trọng. Vì vậy, FBI đã thực hiện các hoạt động trên không gian mạng để vô hiệu hóa Volt Typhoon và quyền truy cập mà nó đã kích hoạt”, Giám đốc FBI Christopher Wray cho biết.

Ngày 06/12/2023, FBI lần đầu tiên nhận được lệnh của tòa án cho phép họ gỡ bỏ mạng KV botnet sau khi xâm nhập vào máy chủ điều khiển và ra lệnh (C2). Các đặc vụ FBI đã gửi lệnh đến các thiết bị bị xâm nhập nhằm vô hiệu hóa chúng khỏi mạng botnet và ngăn chặn tin tặc Trung Quốc kết nối lại với mạng độc hại.

Theo thông cáo báo chí của Bộ Tư pháp Mỹ (DOJ) cho biết, phần lớn các thiết bị bị nhiễm phần mềm độc hại botnet KV là bộ định tuyến Cisco và NetGear đã đạt đến trạng thái “end of life”, nghĩa là chúng không còn được hỗ trợ thông qua các bản vá bảo mật của nhà sản xuất hoặc các bản cập nhật phần mềm khác nữa. Hoạt động của FBI đã xóa phần mềm độc hại botnet KV khỏi bộ định tuyến và thực hiện các bước bổ sung để ngắt kết nối với mạng botnet này, chẳng hạn như chặn liên lạc với các thiết bị khác được sử dụng để kiểm soát botnet.

Ngoài ra, DOJ lưu ý rằng chủ sở hữu các thiết bị ảnh hưởng bởi botnet KV có thể khởi động lại bộ định tuyến. Tuy nhiên, nếu việc khởi động mà không kèm theo các bước giảm thiểu tương tự như các bước mà lệnh của tòa án cho phép sẽ khiến thiết bị dễ bị lây nhiễm trở lại.

FBI giải thích việc phá vỡ mạng botnet KV không ảnh hưởng đến khả năng hoạt động của các bộ định tuyến bị tấn công cũng như không thu thập thông tin được lưu trữ.

Ngày 31/01/2024, Cơ quan an ninh mạng và cơ sở hạ tầng Mỹ (CISA) và FBI ban hành hướng dẫn dành cho các nhà sản xuất bộ định tuyến SOHO, kêu gọi họ đảm bảo an toàn trước các cuộc tấn công đang diễn ra của nhóm tin tặc Volt Typhoon.

Các đề xuất bao gồm tự động cập nhật bảo mật và cho phép truy cập vào giao diện quản lý web chỉ từ mạng LAN theo mặc định, cũng như loại bỏ các lỗi bảo mật trong giai đoạn thiết kế và phát triển.

Một báo cáo của Microsoft vào tháng 5/2023 tiết lộ rằng, tin tặc Volt Typhoon đã nhắm mục tiêu và xâm nhập các tổ chức cơ sở hạ tầng quan trọng của Mỹ từ giữa năm 2021. Mạng truyền dữ liệu bí mật botnet KV của nhóm tin tặc Volt Typhoon được sử dụng trong các cuộc tấn công nhắm vào nhiều tổ chức ít nhất kể từ tháng 8/2022, bao gồm các tổ chức quân sự của Mỹ, nhà cung cấp dịch vụ viễn thông và Internet cũng như một công ty năng lượng tái tạo của châu Âu.

Đây không phải là lần đầu tiên các cơ quan chính phủ thực hiện một hoạt động nhằm phá vỡ mạng botnet. Vào tháng 4/2022, FBI đã đánh sập mạng botnet Cyclops Blin, được cho là do các tin tặc được Chính phủ Nga bảo trợ điều hành.

Một hoạt động gần đây hơn diễn ra vào tháng 8/2023, khi các cơ quan thực thi pháp luật từ một số quốc gia đã phá vỡ mạng botnet Qakbot bằng cách buộc các bot tải xuống một mô-đun do FBI tạo ra để làm gián đoạn hoạt động liên lạc với máy chủ C2 của chúng và một chương trình bổ sung để gỡ cài đặt phần mềm độc hại Qakbot.

Hồng Đạt

(Tổng hợp)

10:00 | 21/02/2024

14:00 | 24/08/2023

14:00 | 22/02/2024

14:00 | 19/05/2023

17:00 | 01/03/2024

08:00 | 12/10/2022

10:00 | 28/02/2024

14:00 | 14/03/2024

15:00 | 04/04/2024

Chính quyền Đức đã tuyên bố đánh sập một thị trường ngầm bất hợp pháp có tên Nemesis Market chuyên buôn bán các mặt hàng như ma túy, dữ liệu bị đánh cắp và các dịch vụ tội phạm mạng khác.

14:00 | 25/03/2024

Sáng 25/3, tại Hà Nội, Đại tướng Phan Văn Giang, Ủy viên Bộ Chính trị, Phó bí thư Quân ủy Trung ương, Bộ trưởng Bộ Quốc phòng đã có buổi làm việc với Ban Cơ yếu Chính phủ.

08:00 | 22/03/2024

Năm 2024 đánh dấu chặng đường 18 năm xây dựng và phát triển của Tạp chí An toàn thông tin (17/3/2006-17/3/2023). Trong suốt 18 năm qua, Tạp chí đã có những bước phát triển vượt bậc, đáp ứng yêu cầu nhiệm vụ chính trị của đất nước và của ngành Cơ yếu Việt Nam, đặc biệt là yêu cầu về chuyên nghiệp, hiện đại hóa cơ quan báo chí của Chính phủ và của Quân đội. Tạp chí đã cung cấp nội dung thông tin phong phú, chuyên sâu và rộng khắp trong lĩnh vưc bảo mật, an toàn thông tin (ATTT) và Cơ yếu với hình thức thể hiện đa dạng, phù hơp với sự thay đổi của công nghệ truyền thông cũng như sự thay đổi của nhu cầu bạn đọc.

09:00 | 06/03/2024

Hội thảo Quốc gia lần thứ XXVII "Một số vấn đề chọn lọc về Công nghệ thông tin và Truyền thông" – VNICT 2024 do Viện Công nghệ thông tin - Viện Hàn lâm Khoa học và Công nghệ Việt Nam và Trường Đại học Nha Trang đồng tổ chức tại Nha Trang - Khánh Hòa vào các ngày 11-12/10/2024. Hội thảo có sự tham gia phối hợp của Câu lạc bộ các Khoa-Trường-Viện CNTT-TT Việt Nam (FISU) và Tạp chí An toàn thông tin.

Hội nghị quốc tế lần thứ 12 Lãnh đạo cấp cao phụ trách an ninh được tổ chức dựa trên sự cần thiết vì nó mở ra cơ hội để trao đổi kinh nghiệm, tìm kiếm những cách tiếp cận mới và các giải pháp tổng hợp chung cho các vấn đề cấp bách về an ninh khu vực và toàn cầu.

09:00 | 28/04/2024

Hướng tới kỷ niệm 80 năm Ngày truyền thống ngành Cơ yếu Việt Nam (12/9/1945 - 12/9/2025), Ban Cơ yếu Chính phủ đã ban hành Kế hoạch phát động Cuộc thi sáng tác nghệ thuật thơ, ca khúc về Ngành Cơ yếu Việt Nam.

10:00 | 16/04/2024

Apple đang đàm phán để sử dụng công cụ Gemini AI của Google trên iPhone, tạo tiền đề cho một thỏa thuận mang tính đột phá trong ngành công nghiệp AI.

11:00 | 26/04/2024