Các nghiên cứu bảo mật của Microsoft cho biết: “Các tin tặc tiếp tục nhắm mục tiêu mạnh mẽ vào các cá nhân và tổ chức liên quan đến các vấn đề quốc tế, quốc phòng và hỗ trợ hậu cần cho Ukraine, cũng như các học viện, công ty bảo mật thông tin và các thực thể khác có liên quan đến lợi ích nhà nước của Nga”.

Cold River được biết đã hoạt động ít nhất từ năm 2017 và có mối liên hệ với Cơ quan An ninh Liên bang Nga (FSB). Vào tháng 8/2023, công ty an ninh mạng Recorded Future (Mỹ) đã tiết lộ 94 tên miền mới nằm trong cơ sở hạ tầng tấn công của Cold River, hầu hết trong số đó có từ khóa liên quan đến công nghệ thông tin và tiền điện tử.

Microsoft chia sẻ rằng họ đã quan sát thấy nhóm tin tặc này lợi dụng các tập lệnh phía máy chủ để ngăn chặn quá trình quét tự động cơ sở hạ tầng do chúng kiểm soát bắt đầu từ tháng 4/2023. Mã JavaScript phía máy chủ được thiết kế để kiểm tra xem trình duyệt có cài đặt bất kỳ plugin nào hay không, xem trang có đang được truy cập bằng công cụ tự động hóa như Selenium hoặc PhantomJS không và truyền kết quả đến máy chủ dưới dạng yêu cầu HTTP POST.

Microsoft cho biết: “Theo yêu cầu POST, máy chủ chuyển hướng sẽ đánh giá dữ liệu được thu thập từ trình duyệt và quyết định xem có cho phép tiếp tục chuyển hướng trình duyệt hay không”.

Nội dung của yêu cầu POST và phản hồi của máy chủ

Cold River cũng sử dụng các dịch vụ như HubSpot và MailerLite để tạo các chiến dịch đóng vai trò là điểm khởi đầu của chuỗi tấn công nhằm chuyển hướng đến máy chủ Evilginx lưu trữ trang thu thập thông tin xác thực.

Ngoài ra, các nhà nghiên cứu bảo mật còn quan sát thấy nhóm tin tặc Cold River sử dụng nhà cung cấp dịch vụ tên miền (DNS) để phân giải tên miền do nhóm tin tặc này đăng ký, gửi các tệp tin mồi nhử PDF được bảo vệ bằng mật khẩu và nhúng các liên kết để trốn tránh các quy trình bảo mật email cũng như lưu trữ các tệp trên Proton Drive.

Theo Microsoft, giờ đây các tin tặc Cold River đã nâng cấp thuật toán tạo tên miền (DGA) để tạo danh sách tên miền ngẫu nhiên hơn. Microsoft cho biết, các hoạt động của Cold River vẫn tập trung vào hành vi đánh cắp thông tin xác thực email, chủ yếu nhắm mục tiêu vào các nhà cung cấp email dựa trên đám mây lưu trữ tài khoản email tổ chức hoặc cá nhân.

Lê Thị Bích Hằng

(Tổng hợp)

08:00 | 08/12/2023

08:00 | 12/01/2024

14:00 | 22/02/2024

14:00 | 23/11/2023

14:00 | 08/11/2023

16:00 | 15/03/2024

09:00 | 25/10/2023

08:00 | 06/11/2023

14:00 | 25/04/2024

Theo cơ quan thông tấn Nga (TASS) đưa tin, tại hội nghị tổ chức ở thủ đô Moscow, Giám đốc điều hành Kaspersky Lab, Eugene Kaspersky, đã giới thiệu mẫu smartphone đầu tiên chạy hệ điều hành KasperskyOS do hãng tự phát triển. Đây cũng là smartphone đầu tiên có phần cứng được thiết kế bởi Aquarius, hoạt động tốt dù đang trong giai đoạn thử nghiệm.

07:00 | 12/04/2024

Ngày 9/4, Microsoft phát hành bản vá Patch Tuesday để giải quyết 150 lỗ hổng bảo mật. Trong đó, có 3 lỗ hổng nghiêm trọng, 67 lỗ hổng thực thi mã từ xa, hơn một nửa số lỗ hổng RCE được phát hiện tồn tại trong các driver Microsoft SQL.

09:00 | 04/03/2024

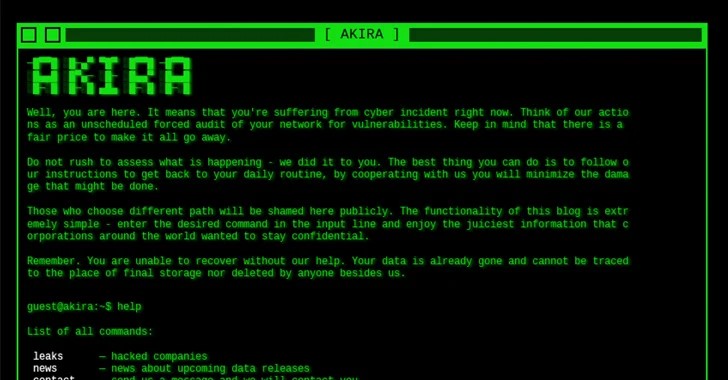

Cơ quan An ninh Cơ sở hạ tầng và An ninh mạng Hoa Kỳ (CISA) ngày 15/2 vừa qua đã bổ sung một lỗ hổng bảo mật hiện ảnh hưởng đến phần mềm thiết bị bảo mật thích ứng Cisco (Cisco Adaptive Security Appliance - ASA) và phần mềm phòng chống mối đe dọa hỏa lực (Firepower Threat Defense - FTD) vào danh mục Các lỗ hổng bị khai thác đã biết (KEV). Lỗ hổng này cũng có khả năng bị khai thác trong các cuộc tấn công ransomware của Akira.

09:00 | 13/02/2024

Ngành công nghiệp trò chơi hiện nay vẫn đang trên đà phát triển, theo thống kê của công ty tư vấn và nghiên cứu thị trường Grand View Research (Mỹ), doanh thu trò chơi trên toàn cầu ước tính khoảng 242,39 tỷ USD, với gần một nửa trong số đó đến từ khu vực châu Á - Thái Bình Dương (APAC). Với doanh thu và số lượng người chơi ngày càng tăng, ngành công nghiệp trò chơi được dự báo tiếp tục trở thành mục tiêu “hấp dẫn” của tội phạm mạng, những thể loại trò chơi phổ biến đang được sử dụng làm mồi nhử cho các chiến dịch độc hại. Bài viết này trình bày những phát hiện chính về các mối đe dọa mạng liên quan đến ngành công nghiệp trò chơi trong năm 2023, dựa trên báo cáo tổng hợp của hãng bảo mật Kaspersky.

Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) bổ sung một lỗ hổng nghiêm trọng ảnh hưởng đến GitLab vào danh mục các lỗ hổng bị khai thác đã biết (KEV) do hoạt động khai thác tích cực trên thực tế.

12:00 | 06/05/2024