Lỗ hổng này nằm trong nền tảng chia sẻ video ngắn phổ biến của TikTok, tạo điều kiện cho kẻ tấn công dễ dàng biên dịch số điện thoại của người dùng, các ID người dùng duy nhất hoặc dữ liệu khác để tấn công phishing.

TikTok hiện có trên 800 triệu người dùng đang hoạt động trên toàn cầu. Lỗ hổng này nằm trong tính năng “Tìm bạn bè” (Find friends) trên mobile, thuận tiện cho người dùng đồng bộ danh bạ của họ với các dịch vụ như danh bạ, Facebook… để tìm danh sách những người tiềm năng có thể theo dõi.

Danh bạ người dùng được tải lên TikTok qua một truy vấn HTTP dưới dạng một danh sách bao gồm tên liên hệ đã được băm (hashed) và số điện thoại tương ứng. Tiếp theo, ứng dụng sẽ gửi một truy vấn HTTP thứ hai để truy xuất các hồ sơ TikTok được kết nối với những số điện thoại được gửi trong truy vấn đầu tiên. Response trả về bao gồm tên hồ sơ, số điện thoại, ảnh và thông tin liên quan.

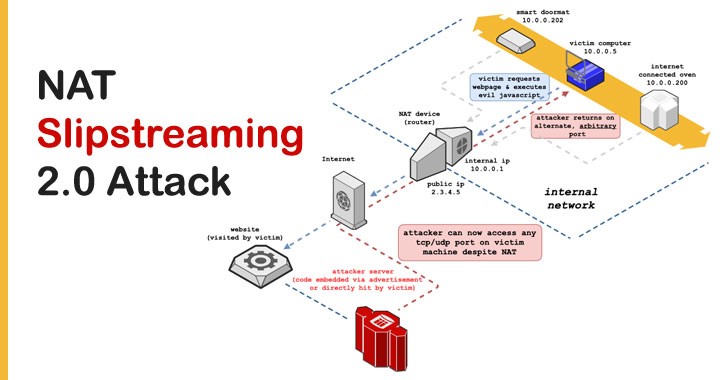

Để khai thác, trước tiên cần bypass cơ chế HTTP message signing của TikTok. Các nhà nghiên cứu đã thực hiện điều này bằng cách dùng framework phân tích động như Frida, sử dụng cơ chế hook sửa đổi dữ liệu của các đối số (trong trường hợp này là liên hệ mà kẻ tấn công muốn đồng bộ hóa) và re-sign request đã sửa đổi để gửi đến máy chủ ứng dụng TikTok.

Từ đó, kẻ tấn công có thể tự động hóa quá trình tải lên và đồng bộ hóa danh bạ trên quy mô lớn. Điều này có thể cho phép họ xây dựng cơ sở dữ liệu về người dùng và số điện thoại được kết nối của họ và sử dụng cho các cuộc tấn về sau.

Đây không phải lần đầu tiên Tiktok bị phát hiện tồn tại các điểm yếu bảo mật trong nền tảng của mình. May mắn, lỗ hổng này đã được xử lý trước khi công bố.

Vào tháng 1/2020, các nhà nghiên cứu cũng đã đã phát hiện ra nhiều lỗ hổng trong ứng dụng TikTok có thể đã bị khai thác để chiếm tài khoản người dùng và thao túng nội dung của họ, bao gồm cả việc xóa video, tải lên các video trái phép, công khai các video riêng tư được ẩn và để lộ thông tin cá nhân người dùng đã lưu trên tài khoản.

Sau đó vào tháng 4/2020, các nhà nghiên cứu bảo mật cũng đã tìm ra các lỗ hổng trong TikTok khiến những kẻ tấn công có thể hiển thị các video giả mạo, bao gồm cả những video từ các tài khoản đã được xác minh, bằng cách chuyển hướng ứng dụng đến một máy chủ giả mạo lưu trữ bộ sưu tập video giả mạo.

M.H

16:00 | 05/10/2020

13:00 | 17/02/2021

13:00 | 26/02/2021

18:00 | 27/01/2022

08:00 | 11/08/2021

14:00 | 18/09/2020

13:00 | 21/01/2020

09:00 | 18/06/2021

10:00 | 03/03/2022

09:00 | 30/06/2022

14:00 | 25/04/2024

Nhóm tình báo mối đe dọa Threat Intelligence của Microsoft cho biết, các tác nhân đe dọa đang tích cực khai thác các lỗ hổng nghiêm trọng trong OpenMetadata để có quyền truy cập trái phép vào khối lượng workload trong Kubernetes và lạm dụng chúng cho hoạt động khai thác tiền điện tử.

15:00 | 25/03/2024

Ngày 15/3/2024, Quỹ Tiền tệ Quốc tế (IMF) cho biết họ đã bị tấn công mạng sau khi những kẻ tấn công xâm phạm 11 tài khoản email của tổ chức này vào đầu năm nay.

07:00 | 11/03/2024

Mới đây, các nhà nghiên cứu của hãng bảo mật Kaspersky (Nga) đã phát hiện một Trojan ngân hàng tinh vi mới đánh cắp thông tin tài chính nhạy cảm có tên là Coyote, mục tiêu là người dùng của hơn 60 tổ chức ngân hàng, chủ yếu từ Brazil. Điều chú ý là chuỗi lây nhiễm phức tạp của Coyote sử dụng nhiều kỹ thuật tiên tiến khác nhau, khiến nó khác biệt với các trường hợp lây nhiễm Trojan ngân hàng trước đó. Phần mềm độc hại này sử dụng trình cài đặt Squirrel để phân phối, tận dụng NodeJS và ngôn ngữ lập trình đa nền tảng tương đối mới có tên Nim làm trình tải (loader) trong chuỗi lây nhiễm. Bài viết này sẽ phân tích hoạt động và khám phá khả năng của Trojan ngân hàng này.

11:00 | 07/02/2024

Ngày 02/02, nhà sản xuất phần mềm điều khiển máy tính từ xa AnyDesk (Đức) tiết lộ rằng họ đã phải hứng chịu một cuộc tấn công mạng dẫn đến sự xâm phạm hệ thống sản xuất của công ty.

DinodasRAT hay còn được gọi là XDealer là một backdoor đa nền tảng được phát triển bằng ngôn ngữ C++ cung cấp nhiều tính năng độc hại. DinodasRAT cho phép kẻ tấn công theo dõi và thu thập dữ liệu nhạy cảm từ máy tính của mục tiêu. Một phiên bản cho hệ điều hành Windows của phần mềm độc hại này đã được sử dụng trong các cuộc tấn công nhắm mục tiêu vào các thực thể của Chính phủ Guyana và được các nhà nghiên cứu tới từ công ty bảo mật ESET (Slovakia) báo cáo với tên gọi là chiến dịch Jacana. Bài viết sẽ phân tích cơ chế hoạt động của phần mềm độc hại DinodasRAT dựa trên báo cáo của hãng bảo mật Kaspersky.

19:00 | 30/04/2024