Cơ chế hoạt động của trojan Vultur

Trojan Vultur sử dụng công nghệ chia sẻ màn hình từ xa của Virtual Network Computing (VNC), để có thể thu thập được toàn bộ nội dung cũng như các thao tác của người dùng trên thiết bị, dữ liệu sẽ được gửi về máy chủ của kẻ tấn công để thực hiện các hành vi gian lận.

Trong báo cáo của Threat Fabric, Vultur nhắm mục tiêu đến các ứng dụng của ngân hàng và ví tiền điện tử từ các tổ chức ở Italia, Australia và Tây Ban Nha. Trojan này được phát tán thông qua Google Play Store, dưới dạng ứng dụng bảo mật có tên gọi Protection Guard. Tại thời điểm phát hiện, ứng dụng đã có hơn 5.000 lượt cài đặt.

“Lần đầu tiên chúng tôi phát hiện một trojan trên Android sử dụng tính năng quay màn hình và ghi lại bàn phím để tự động thu thập thông tin đăng nhập của người dùng”, các chuyên gia của Threat Fabric cho biết.

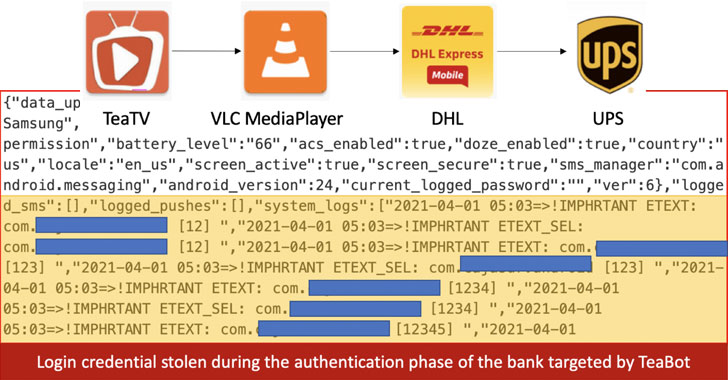

Thông thường một số trojan ngân hàng khác như MysteryBot, Grandoreiro, Banker.BR và Vizom đều dựa trên các cuộc tấn công lớp phủ HTML để đánh cắp thông tin, một phiên bản giả mạo trang đăng nhập của ngân hàng sẽ được tạo ra và sau đó phủ nó lên trên ứng dụng gốc, đánh lừa nạn nhân tiết lộ mật khẩu của họ và các thông tin cá nhân nhạy cảm khác. Tuy nhiên, phương thức này thường yêu cầu kẻ tấn công phải đầu tư thời gian và công sức hơn để tạo nhiều lớp phủ có khả năng đánh lừa người dùng.

Trojan Vultur lại có hướng tiếp cận khác khi không sử dụng lớp phủ HTML phổ biến, thay vào đó lạm dụng các tính năng hỗ trợ của Android như Accessibility Services để có được các quyền truy cập cần thiết, sau đó tiến hành thu thập thông tin từ người dùng.

Trojan Vultur lạm dụng tính năng Accessibility Services trên Android để lây nhiễm

Trong một báo cáo mới nhất, hãng bảo mật Cleafy (Italy) thông báo rằng đã phát hiện ra UBEL, một biến thể của mã độc Oscorp, sử dụng WebRTC để tương tác với điện thoại Android theo thời gian thực. Trojan Vultur đã áp dụng một phương thức tương tự, nó tận dụng quyền truy cập để ghi lại các thao tác gõ phím và sử dụng tính năng chia sẻ màn hình của VNC để theo dõi màn hình trên điện thoại, do đó không cần đăng ký một thiết bị mới và khiến các ngân hàng khó phát hiện gian lận.

Hơn nữa, Vultur sử dụng ngrok (cho phép hiển thị máy chủ cục bộ ở phía sau tường lửa ra ngoài mạng internet thông qua các đường hầm an toàn) để cung cấp quyền truy cập từ xa vào VNC trên điện thoại. Ngoài ra, nó cũng thiết lập kết nối với máy chủ C&C để nhận lệnh điều khiển thông qua dịch vụ gửi thông báo của Google (Firebase Cloud Messaging - FCM ), sau đó thông tin dữ liệu sẽ được trích xuất và được truyền trở lại máy chủ.

Những tính năng của Vultur cho phép kẻ tấn công thực hiện các hành vi gian lận bằng cách sử dụng thiết bị đã bị nhiễm của nạn nhân. Các cuộc tấn công này có thể mở rộng và hoàn toàn tự động, vì mọi hành động để thực hiện được viết theo kịch bản trên phần mềm phụ trợ, sau đó gửi dưới dạng các lệnh theo trình tự.

Ngoài ra, theo cuộc điều tra của ThreatFabric, Vultur cũng có liên hệ với một mã độc nổi tiếng khác có tên là Brunhilda và sử dụng Google Play Store để phân phối các biến thể mã độc khác nhau trong hoạt động “dropper-as-a-service” (DaaS). Theo ước tính, Brunhilda có thể đã lây nhiễm khoảng 30.000 thiết bị di động.

Các nhà nghiên cứu cảnh báo rằng: “Các mối đe dọa ngân hàng trên nền tảng di động không còn chỉ dựa trên các cuộc tấn công lớp phủ, mà đang phát triển thành mã độc hoạt động kiểu như RAT, điển hình là phát hiện các ứng dụng nền để bắt đầu quay màn hình”.

Để đảm bảo an toàn, người dùng nên chỉ tải xuống các ứng dụng đáng tin cậy, đồng thời không cài đặt phần mềm từ các cửa hàng của bên thứ ba.

Đinh Hồng Đạt

(theo Thehackernews)

17:00 | 28/07/2021

13:00 | 19/09/2021

17:00 | 02/07/2021

16:00 | 14/05/2021

08:00 | 15/05/2024

Ba Lan cho biết nhóm tin tặc APT28 có liên quan đến Cơ quan tình báo quân đội Nga (GRU) đã thực hiện các cuộc tấn công mạng nhắm mục tiêu vào các tổ chức chính phủ Ba Lan trong khoảng thời gian đầu tháng 5/2024.

08:00 | 21/03/2024

Phần mềm độc hại mới trên Linux có tên là GTPDOOR được thiết kế để nhắm mục tiêu vào các mạng viễn thông dựa trên khai thác giao thức đường hầm trên GPRS (GPRS Tunneling Protocol-GTP) để thực thi câu lệnh và điều khiển (C2).

14:00 | 19/02/2024

Tin tặc có thể giành quyền truy cập root trên nhiều bản phân phối chính của Linux trong cấu hình mặc định bằng cách khai thác lỗ hổng leo thang đặc quyền cục bộ mới được tiết lộ trong Thư viện GNU C (glibc).

13:00 | 07/02/2024

Vừa qua, Trung tâm ứng cứu khẩn cấp máy tính Ukraine (CERT-UA) phát cảnh báo về việc hơn 2.000 máy tính ở nước này đã bị lây nhiễm một loại phần mềm độc hại có tên là DirtyMoe.

Hơn 50% trong số 90.310 máy chủ được phát hiện đang triển khai dịch vụ Tinyproxy trên Internet dễ bị tấn công bởi một lỗ hổng bảo mật nghiêm trọng chưa được vá trong công cụ proxy HTTP/HTTPS.

09:00 | 21/05/2024