Các cuộc tấn công sử dụng mã độc tống tiền (ransomware) có thể tàn phá các tổ chức/ doanh nghiệp theo những cách thức đáng chú ý như chặn quyền truy cập của tổ chức và khách hàng của họ vào dữ liệu và tài nguyên quan trọng. Nhưng một cuộc tấn công như vậy cũng có thể gây ra những hậu quả khó lường.

Một báo cáo được công bố mới đây của Công ty an ninh mạng Cybereason (Trụ sở tại Massachusetts, Mỹ) đã chỉ ra các tác động khác nhau của cuộc tấn công bằng ransomware và đưa ra lời khuyên về cách thức phòng tránh, bảo vệ tổ chức khỏi các cuộc tấn công ransomware ngay từ đầu.

Cuộc khảo sát được thực hiện trên 1.263 chuyên gia an ninh mạng vào tháng 4/2021, với mục đích đánh giá tác động tới kinh tế của phần mềm ransomware, dự báo các xu hướng mới nhất về phần mềm ransomware và chỉ ra những thiếu sót của các tổ chức trong việc phát hiện sớm để cảnh báo và ngăn chặn phần mềm ransomware.

Đầu tiên phải kể đến là số tiền chuộc thực tế nạn nhân phải trả cho kẻ tấn công. Khoảng 35% số người phải trả tiền chuộc cho biết, họ phải trả từ 350.000 đến 1,4 triệu USD và 7% phải trả hơn 1,4 triệu USD.

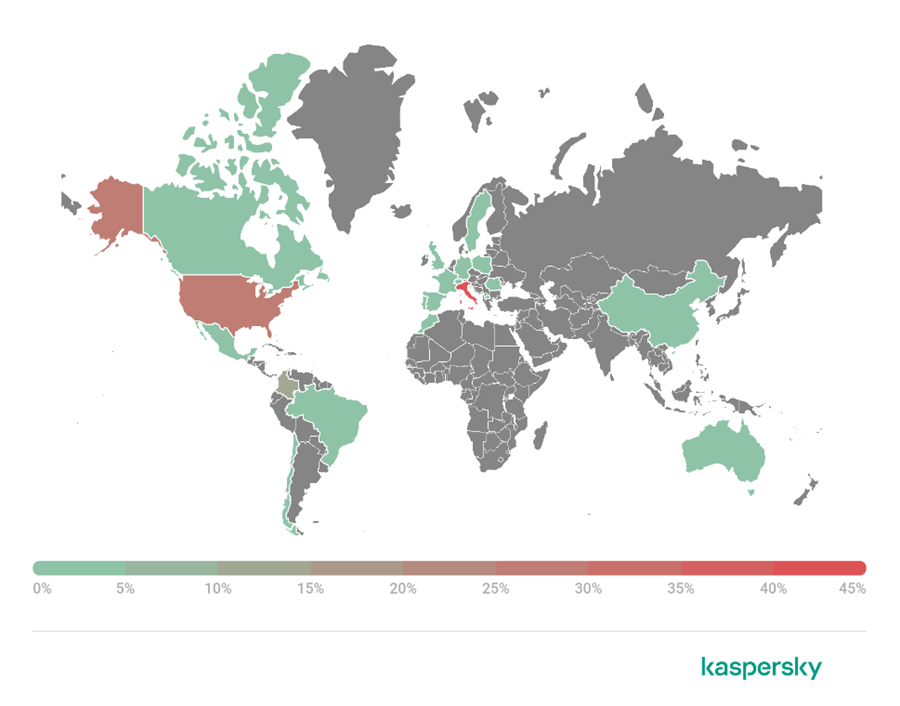

Tiếp theo là vấn đề mất doanh thu. Trong số những người được thăm dò ý kiến, 66% báo cáo rằng tổ chức của họ đã bị thiệt hại lớn về doanh thu do tác động trực tiếp của cuộc tấn công bằng phần mềm ransomware. Vị trí địa lý, quy mô tổ chức hay lĩnh vực, ngành nghề của nạn nhân đều không có liên quan gì đến mức độ thiệt hại về tài chính, điều đó cho thấy rằng bất kỳ tổ chức nào cũng sẽ không nằm ngoài phạm vi tấn công. Khoảng 53% số người được hỏi cũng đều chia sẻ rằng họ cũng bị tổn hại về thương hiệu và danh tiếng do bị tấn công ransomware.

Các cá nhân trong một tổ chức bị tấn công bằng phần mềm ransomware đều ít nhiều bị ảnh hưởng và phải chịu hậu quả. Khoảng 32% trong số những người được hỏi cho biết rằng nhân viên cấp C của họ bị nhắc nhở hoặc bị thúc giục rời khỏi tổ chức do ảnh hưởng trực tiếp của cuộc tấn công. Sự thất thoát về tài chính của một cuộc tấn công đã buộc 29% các tổ chức phải cắt giảm nhân sự. Thậm chí, trong trường hợp xấu nhất, 26% tổ chức buộc phải đóng cửa hoàn toàn.

Các tổ chức bị tấn công bởi phần mềm ransomware phải đối mặt với quyết định quan trọng là có trả tiền chuộc hay không. Một số cảm thấy có thể đó là sự lựa chọn duy nhất của họ. Tuy nhiên, trả tiền chuộc không có gì đảm bảo rằng dữ liệu của họ sẽ được phục hồi hoàn toàn hoặc họ sẽ không tiếp tục bị tấn công.

Trong số những người đã trả tiền chuộc, 46% báo cáo rằng họ đã lấy lại được quyền truy cập vào hệ thống của mình, tuy nhiên, một số dữ liệu đã bị hỏng, không thể khôi phục lại được. Nhưng 80% những người đã trả tiền chuộc vẫn tiếp tục bị tấn công. Trong số đó, 46% cho biết họ bị cùng một nhóm tin tặc trước đó tấn công, trong khi 34% cho rằng vụ tấn công thứ hai đến từ một nhóm tội phạm khác.

Với mục tiêu là ngăn chặn ngay từ đầu các cuộc tấn công bằng ransomware kép và bằng những chiến thuật tinh vi, các chuyên gia đưa ra một số khuyến nghị như sau:

- Cần cập nhật bản vá nhanh chóng và kịp thời, thực hiện sao lưu dữ liệu thường xuyên và đào tạo nâng cao nhận thức về bảo mật cho nhân viên.

- Cần sao lưu các dữ liệu quan trọng, việc này giúp người dùng có thể khôi phục dữ liệu sau một cuộc tấn công. Tuy nhiên, cần cảnh giác với các tin tặc tinh vi vì chúng có thể khiến các bản sao lưu của người dùng bị sự cố trong nhiều trường hợp.

- Cần có mức bảo hiểm mạng phù hợp, loại bảo hiểm này có thể giúp người dùng khôi phục tất cả hoặc hầu hết các tổn thất liên quan đến một cuộc tấn công bằng phần mềm ransomware.

- Cần có người và công cụ an ninh tại chỗ phù hợp. Các tổ chức/doanh nghiệp cần phải có đội ngũ chuyên gia có kinh nghiệm và công cụ thích hợp, sự kết hợp này có thể giúp ngăn chặn các cuộc tấn công bằng phần mềm ransomware hoặc ít nhất là phát hiện và giảm thiểu tác hại của chúng trước khi chúng tấn công vào tổ chức/ doanh nghiệp của mình.

- Triển khai ngăn chặn mối đe dọa nhiều lớp. Đảm bảo rằng hệ thống phòng thủ phân lớp của tổ chức/doanh nghiệp được triển khai trên tất cả các điểm cuối có thể truy cập được trên mạng của mình.

- Thiết lập các giải pháp phát hiện và phản hồi mở rộng. Những công cụ này có thể rò quét mạng của tổ chức/doanh nghiệp để tìm các cuộc tấn công bằng các phần mềm ransomware nâng cao trước khi chúng xâm nhập được vào hệ thống mạng của tổ chức mình.

Phạm Bình Dũng

10:00 | 19/05/2021

18:00 | 22/07/2021

09:00 | 22/10/2021

17:00 | 29/10/2021

13:00 | 12/02/2020

17:00 | 28/07/2021

12:00 | 29/05/2021

07:00 | 06/08/2021

13:45 | 15/07/2015

13:03 | 18/06/2014

19:00 | 30/04/2024

DinodasRAT hay còn được gọi là XDealer là một backdoor đa nền tảng được phát triển bằng ngôn ngữ C++ cung cấp nhiều tính năng độc hại. DinodasRAT cho phép kẻ tấn công theo dõi và thu thập dữ liệu nhạy cảm từ máy tính của mục tiêu. Một phiên bản cho hệ điều hành Windows của phần mềm độc hại này đã được sử dụng trong các cuộc tấn công nhắm mục tiêu vào các thực thể của Chính phủ Guyana và được các nhà nghiên cứu tới từ công ty bảo mật ESET (Slovakia) báo cáo với tên gọi là chiến dịch Jacana. Bài viết sẽ phân tích cơ chế hoạt động của phần mềm độc hại DinodasRAT dựa trên báo cáo của hãng bảo mật Kaspersky.

14:00 | 19/02/2024

Tin tặc có thể giành quyền truy cập root trên nhiều bản phân phối chính của Linux trong cấu hình mặc định bằng cách khai thác lỗ hổng leo thang đặc quyền cục bộ mới được tiết lộ trong Thư viện GNU C (glibc).

10:00 | 31/01/2024

Các nhà nghiên cứu tại công ty an ninh mạng CloudSEK (Ấn Độ) cho biết: tin tặc đang phân phối phần mềm đánh cắp thông tin bằng cách lợi dụng điểm cuối Google OAuth có tên MultiLogin để chiếm quyền điều khiển phiên của người dùng và cho phép truy cập liên tục vào các dịch vụ của Google ngay cả sau khi đặt lại mật khẩu.

11:00 | 25/01/2024

Chiến dịch phát tán phần mềm độc hại Phemedrone (chiến dịch Phemedrone) thực hiện khai thác lỗ hổng Microsoft Defender SmartScreen (CVE-2023-36025) để bỏ qua cảnh báo bảo mật của Windows khi mở tệp URL.

Nhóm tình báo mối đe dọa Threat Intelligence của Microsoft cho biết, các tác nhân đe dọa đang tích cực khai thác các lỗ hổng nghiêm trọng trong OpenMetadata để có quyền truy cập trái phép vào khối lượng workload trong Kubernetes và lạm dụng chúng cho hoạt động khai thác tiền điện tử.

14:00 | 25/04/2024