Bộ Ngoại giao là cơ quan thực hiện thống nhất chức năng quản lý nhà nước về lĩnh vực đối ngoại, triển khai đồng bộ nhiệm vụ về đối ngoại là: chính trị, kinh tế, văn hóa và công tác người Việt Nam ở nước ngoài. Thông tin phục vụ công tác đối ngoại của Bộ Ngoại giao được chọn lọc từ nhiều nguồn khác nhau trong thời gian 24/24. Hệ thống CNTT phục vụ công tác thông tin liên lạc của Bộ Ngoại giao có vai trò hết sức quan trọng, trong đó thông tin luôn phải đảm bảo tính bí mật, chính xác và kịp thời.

Các nguy cơ đối với an toàn hệ thống mạng CNTT của Bộ Ngoại giao

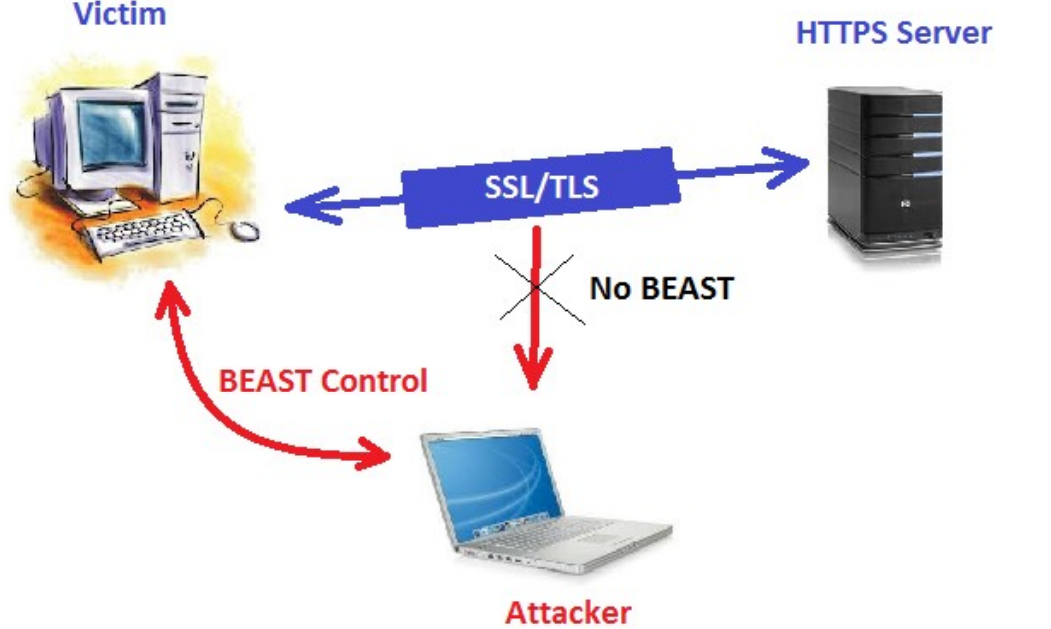

Hệ thống công nghệ thông tin - truyền thông (CNTT-TT) của Bộ Ngoại giao là một trong những mục tiêu được nhiều thế lực và quốc gia quan tâm đặc biệt, với mục đích do thám, rà quét, đánh cắp thông tin và phá hoại có chủ đích. Trong thời gian qua, việc giám sát và xử lý các sự cố về an toàn thông tin (ATTT) của Trung tâm Thông tin, Bộ Ngoại giao ghi nhận thường xuyên có các hoạt động rà quét điểm yếu và tấn công vào hệ thống mạng. Các báo cáo giám sát đều đưa ra, hệ thống mạng máy tính của một số Cơ quan đại diện đã và đang bị nghe lén, đánh cắp thông tin một cách có hệ thống, hết sức tinh vi phức tạp.

Nhiều phần mềm mã độc và kỹ thuật xâm nhập được thiết kế theo kiểu “may đo” riêng cho Bộ Ngoại giao, thậm chí là thiết kế riêng cho một đơn vị, phòng ban hoặc cán bộ cụ thể. Đối tượng tấn công đã nghiên cứu rất kỹ các hoạt động trong đơn vị, nhiều máy tính bị lây nhiễm phần mềm gián điệp sau khi mở các file đính kèm thư điện tử, có nội dung giống và tiêu đề như: Chương trình công tác tuần, Báo cáo tuần, Tin nội bộ, lịch họp... Khi kích hoạt các tài liệu này, mã độc có thể sẽ âm thầm xâm nhập và kiểm soát máy tính, mở cổng hậu (backdoor) để hacker điều khiển máy tính từ xa, sau đó nhận lệnh tải các phần mềm khác về máy tính để ghi lại thao tác bàn phím, chụp màn hình, tải tài liệu.

Các hoạt động đảm bảo ATTT của Bộ Ngoại giao

Công tác đảm bảo an toàn hệ thống mạng CNTT của Bộ Ngoại giao được triển khai đồng bộ trên các lĩnh vực sau:

Giám sát an toàn thông tin trên hệ thống mạng CNTT của Bộ Ngoại giao

- Bộ Ngoại giao đã ban hành nhiều cơ chế, chính sách để đảm bảo ATTT cho hệ thống mạng của các đơn vị trực thuộc và các cơ quan đại diện, đồng thời nâng cao nhận thức, đào tạo kỹ năng, trình độ cho cán bộ chuyên trách về CNTT và ATTT. Lãnh đạo Bộ Ngoại giao luôn quan tâm, chỉ đạo sát sao, nhằm xây dựng và thiết lập được một không gian mạng đảm bảo vững chắc, an toàn.

- Bộ phận chuyên trách đảm bảo ATTT (Bộ Ngoại giao) đã được thành lập vào tháng 4/2012 với hai nhiệm vụ là, đảm bảo ATTT và bảo vệ bí mật nhà nước ngành Ngoại giao trên hệ thống CNTT-TT hiện tại của Bộ; tạo môi trường an toàn thúc đẩy phát triển ứng dụng CNTT-TT hiệu quả, từng bước xây dựng Bộ Ngoại giao điện tử.

- Bộ Ngoại giao cũng đã nghiên cứu xây dựng, ban hành các chính sách quản lý, sử dụng, khai thác và đảm bảo ATTT như: Quy chế quản lý thông tin số trên hệ thống mạng của Bộ; Quy chế sử dụng thư điện tử; Chương trình hành động triển khai Chỉ thị số 15/CT-TTg, ngày 17/6/2014 của Thủ tướng Chính phủ; Kế hoạch triển khai Quyết định số 63/QĐ-TTg, ngày 13/01/2010 của Thủ tướng Chính phủ....

Thiết lập các phương án ứng cứu sự cố mạng

Các phương án khống chế và đẩy lùi các nguy cơ về mất ATTT cho hệ thống mạng máy tính của Bộ Ngoại giao gồm: Triển khai các giải pháp khắc phục, giảm thiểu các nguy cơ nghiêm trọng về ATTT trên hệ thống CNTT-TT của Bộ trong tình huống cấp bách; Hợp tác với Ban Cơ yếu Chính phủ để triển khai giám sát an ninh cho hệ thống mạng của Bộ; Kiện toàn và đào tạo nhân lực cho bộ phận chuyên trách ATTT; Chủ động ngăn chặn thành công nhiều đợt tấn công vào hệ thống mạng của Bộ Ngoại giao; Triển khai một số giải pháp bảo mật thông tin trong công tác chuyển nhận công điện, bảo mật cho dữ liệu trên các phần mềm quản lý điều hành nội bộ,…

Hợp tác trong công tác bảo đảm ATTT

Bộ Ngoại giao đã hợp tác với các tổ chức, đơn vị chuyên môn trong nước và quốc tế như: Bộ Công an, Ban Cơ yếu Chính Phủ, VNCERT, một số đơn vị CNTT của cơ quan Ngoại giao nước ngoài,... trong việc chia sẻ thông tin về ATTT, cảnh báo nguy cơ, phối hợp xử lý và khắc phục những sự cố về an ninh mạng. Thông qua đó đã hỗ trợ tích cực cho Bộ trong nhiều tình huống khẩn cấp, thiết lập được nhiều quy trình xử lý ứng cứu sự cố an ninh mạng nhằm nâng cao khả năng đối phó với các hoạt động xâm nhập, tấn công không gian số từ bên ngoài.

Một số biện pháp tăng cường công tác đảm bảo ATTT của ngành Ngoại giao

Phương châm của công tác ATTT của BNG trong thời gian tới là:“Chuyển từ bị động khắc phục sang chủ động phòng ngừa trên cơ sở củng cố nội lực” BNG đề ra một số mục tiêu thực hiện như sau:

Một là, xây dựng khung chính sách và một cơ cấu tổ chức hoạt động tốt cho chương trình an ninh toàn diện: Áp dụng Tiêu chuẩn ISO 27001:2009, 27002:2011 về an ninh, an toàn trong công tác quản lý các hệ thống thông tin; đặt yếu tố đảm bảo an ninh, an toàn hệ thống mạng lên hàng đầu trong việc xây dựng, phát triển hệ thống thông tin của Ngành; triển khai áp dụng các giải pháp đảm bảo ATTT, chống virus và mã độc hại cho các hệ thống mạng.

Hai là, đào tạo và tổ chức được đội ngũ cán bộ quản trị hệ thống và an ninh thông tin: Lập kế hoạch đào tạo bồi dưỡng nghiệp vụ cho đội ngũ cán bộ quản trị mạng, cán bộ an ninh thông tin; tuyên truyền, giáo dục cho cán bộ, công chức trong BNG về tầm quan trọng của an toàn thông tin; có giải pháp thiết thực xây dựng đội ngũ các chuyên gia bảo mật giỏi. Khắc phục nhận thức chưa đúng đó là “ATTT là cái có thể mua được”, hay “ATTT là trách nhiệm của một vài người”. Các cá nhân nào tham gia vào hệ thống thông tin thì điều phải có trách nhiệm đến sự an toàn của hệ thống, chấp hành nghiêm chỉnh, ý thức về ATTT. Bên cạnh đó, kinh phí trang thiết bị, phần mềm đảm bảo ATTT rất tốn kém, phí duy trì hàng năm cao, do đó để đảm bảo trang thiết bị ATTT được đồng bộ cần có nhận thức thấu đáo và quyết tâm lớn.

Ba là, tăng cường hợp tác với các cơ quan, tổ chức có chức năng bảo đảm an toàn, an ninh thông tin của Chính phủ, cộng đồng CNTT và hợp tác quốc tế; đề xuất cơ chế hợp tác trong việc cập nhật, khai thác thông tin từ các tổ chức an ninh mạng theo hướng đa chiều, đa quốc gia về các nguy cơ tấn công mạng để sớm phát hiện các nguy cơ mất an toàn, an ninh và các thông tin về phương thức, hình thức tấn công mạng, đánh cắp thông tin và hỗ trợ, giải quyết các vấn đề khi gặp sự cố; Hợp tác quốc tế về công tác đào tạo các cán bộ tăng cường nhận thức về vấn đề an ninh, an toàn thông tin.