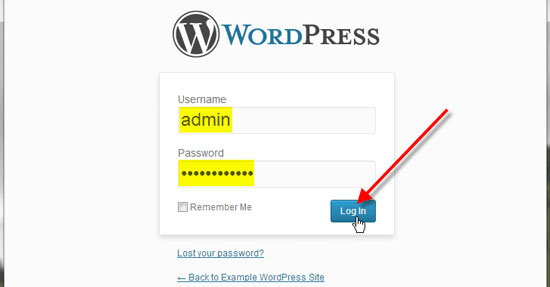

Cuối tháng 3/2019, một nhà nghiên cứu về bảo mật đã tiết lộ thông tin plug-in (thành phần mở rộng được cài đặt thêm) có tên “Yuzo Related Posts” được cài trên hơn 60.000 website đã bị xóa khỏi thư viện plug-in của Wordpress.org, sau khi phát hiện plug-in này chứa lỗ hổng chưa được vá. Lỗ hổng này cho phép thực hiện tấn công dạng Stored-XSS và hiện đang bị lợi dụng để tấn công các website có cài đặt plug-in sử dụng nền tảng này.

Việc khai thác lỗ hổng này làm cho các cuộc tấn công có thể vượt qua cơ chế bảo vệ của Wordfence (tường lửa của WordPress) khiến tin tặc không cần quyền xác thực cũng có thể chèn các nội dung độc hại, như thêm một đoạn mã Javascript vào trong cấu hình của plug-in. Lợi dụng lỗ hổng này tấn công thay đổi giao diện để lừa đảo người dùng. Sau 11 ngày kể từ khi lỗ hổng bị phát hiện, tin tặc tuyên bố bắt đầu khai thác website có cài đặt “Yuzo Related Posts”. Khi người dùng truy cập website đã bị khai thác, đoạn mã javascript từ máy chủ hellofromhony.com sẽ chuyển hướng họ tới các website lừa đảo hoặc chứa mã độc.

Theo Phân tích của Công ty dịch vụ an ninh mạng SecurityBox, hình thức tấn công này có nhiều điểm tương đồng với tấn công dựa vào 2 lỗ hổng được phát hiện trước đó là Social Warfare và Easy WP SMTP (mã độc cùng được lưu trữ trên máy chủ hellofromhony.org có địa chỉ IP 176.123.9.53). Cả 3 cuộc tấn công đều sử dụng lỗ hổng Stored-XSS và chuyển hướng người dùng tới website độc hại để tiến hành lừa đảo. Do đó, kỹ thuật tấn công và quy trình khai thác cho cả 3 lỗ hổng này khả năng rất lớn đều do một tin tặc gây ra.

Trước thực trạng đáng lo ngại trên, phía Công ty dịch vụ an ninh mạng SecurityBox khuyến cáo chủ sở hữu website gỡ bỏ cài đặt plug-in Yuzo Related đến khi có bản vá sửa lỗi chính thức.

M.C

08:00 | 08/07/2019

08:00 | 08/11/2019

10:00 | 11/05/2020

16:00 | 26/05/2021

14:00 | 03/06/2021

22:00 | 26/01/2020

09:00 | 24/08/2018

16:00 | 18/07/2018

09:00 | 01/02/2018

10:00 | 05/02/2020

16:00 | 15/04/2024

Cisco đã chia sẻ một bộ hướng dẫn dành cho khách hàng nhằm giảm thiểu các cuộc tấn công password spray đang nhắm mục tiêu vào các dịch vụ VPN truy cập từ xa (RAVPN) được cấu hình trên các thiết bị tường lửa bảo mật của Cisco.

08:00 | 12/03/2024

Mới đây, các nhà nghiên cứu từ Trung tâm Ứng phó khẩn cấp bảo mật AhnLab - ASEC (Hàn Quốc) phát hiện phần mềm độc hại mới có tên WogRAT, đang được các tác nhân đe dọa triển khai trong các cuộc tấn công lạm dụng nền tảng Notepad trực tuyến có tên là aNotepad để bí mật lưu trữ và truy xuất mã độc trên cả Windows và Linux.

12:00 | 15/12/2023

Các nhà nghiên cứu của công ty an ninh mạng Cisco Talos gần đây đã phát hiện một chiến dịch độc hại có khả năng bắt đầu từ tháng 8/2023, phát tán một Trojan truy cập từ xa (RAT) mới có tên gọi là “SugarGh0st”. Cisco Talos cho biết các tin tặc nhắm mục tiêu vào Bộ Ngoại giao Uzbekistan và người dùng tại Hàn Quốc đồng thời quy kết hoạt động này cho tin tặc Trung Quốc.

09:00 | 24/11/2023

Phân tích mới đây của công ty nghiên cứu bảo mật Blackwing Intelligence (Mỹ) cho biết nhiều lỗ hổng có thể bị khai thác để vượt qua xác thực Windows Hello trên máy tính xách tay Dell Inspiron 15, Lenovo ThinkPad T14 và Microsoft Surface Pro X. Các nhà nghiên cứu đã tìm ra điểm yếu trong cảm biến vân tay của Goodix, Synaptics và ELAN được nhúng vào thiết bị.

Một nhóm tin tặc được cho là từ Việt Nam đang nhắm mục tiêu vào các tổ chức tài chính ở châu Á để đánh cắp các dữ liệu tài chính.

10:00 | 24/04/2024