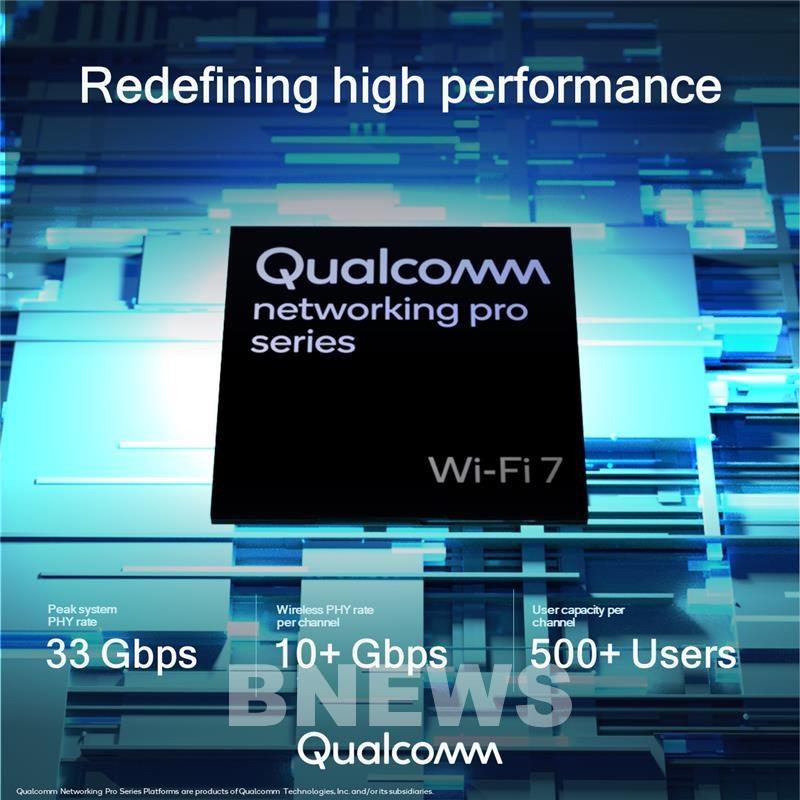

Hai lỗ hổng được phát hiện trong chipset Qualcomm có thể cho phép tin tặc xâm nhập thiết bị Android từ xa chỉ bằng cách gửi các gói dữ liệu độc hại. Các lỗ hổng nằm trong WLAN chipset của Qualcomm được sử dụng trong hàng tỷ điện thoại thông minh và máy tính bảng Android.

Lỗ hổng đầu tiên định danh CVE-2022-25748 có điểm CVSS 9,8. Đây là lỗ hổng tràn bộ đệm trong khi phân tích cú pháp frame GTK trong WLAN chipset của Qualcomm. Qua đó, tin tặc có thể bị lợi dụng lỗ hổng này để gây hỏng bộ nhớ dẫn đến thực thi mã tùy ý.

Tất cả các thiết bị thông minh sử dụng Qualcomm Snapdragon APQ, CSRA, IPQ, MDM, MSM, QCA, WSA, WCN, WCD, SW, SM, SDX, SD, SA, QRB, QCS, QCN và các dòng khác đều bị ảnh hưởng bởi các lỗ hổng.

Lỗ hổng thứ hai có định danh CVE-2022-25718 có điểm CVSS 9,1. Đây là một lỗ hổng dạng Cryptographic do kiểm tra không đúng giá trị trả về trong quá trình bắt tay trong WLAN chipset của Qualcomm.

7 trong số 12 lỗ hổng được đánh giá mức độ quan trọng định danh: CVE-2022-25660, CVE-2022-25661, CVE-2022-25687, CVE-2022-25719, CVE-2022-25736, CVE-2022-25749 và CVE-2022-33210 ảnh hưởng KERNEL, Video, Dịch vụ Mạng, firmware WLAN và thành phần đa phương tiện.

3 lỗ hổng có mức độ nghiêm trọng trung bình còn lại lần lượt là: CVE-2022-25662; CVE-2022-25663; CVE-2022-25665.

Hiện tại, các lỗ hổng định danh: CVE-2022-25718, CVE-2022-25748, CVE-2022-25660, CVE-2022-25661, CVE-2022-25687 CVE-2022-25736 CVE-2022-25749 đã được sửa trong bản vá lỗ hổng bảo mật của Android. Người dùng nên cập nhật bản vá mới nhất ngay khi chúng được phát hành để giữ cho thiết bị Android của mình được bảo vệ trước bất kỳ cuộc tấn công tiềm ẩn nào.

M.H

14:00 | 16/05/2022

07:00 | 15/01/2024

10:00 | 21/10/2022

13:00 | 25/10/2022

07:00 | 14/03/2024

09:00 | 25/05/2021

14:00 | 14/12/2022

08:20 | 11/08/2016

11:00 | 24/10/2022

08:00 | 12/03/2024

Mới đây, các nhà nghiên cứu từ Trung tâm Ứng phó khẩn cấp bảo mật AhnLab - ASEC (Hàn Quốc) phát hiện phần mềm độc hại mới có tên WogRAT, đang được các tác nhân đe dọa triển khai trong các cuộc tấn công lạm dụng nền tảng Notepad trực tuyến có tên là aNotepad để bí mật lưu trữ và truy xuất mã độc trên cả Windows và Linux.

09:00 | 25/12/2023

Các nhà nghiên cứu tại công ty an ninh mạng Elastic Security Labs (Singapore) cho biết đã phát hiện các kỹ thuật mới được sử dụng bởi phần mềm độc hại GuLoader để khiến việc phân tích trở nên khó khăn hơn. Một trong những thay đổi này là việc bổ sung các ngoại lệ vào tính năng VEH (Vectored Exception Handler) trong một chiến dịch tấn công mạng mới đây.

13:00 | 14/12/2023

RisePro là một phần mềm độc hại đánh cắp thông tin dưới dạng dịch vụ, được xác định lần đầu tiên vào năm 2022. Gần đây, các nhà nghiên cứu của Anyrun nhận thấy hoạt động của phần mềm độc hại này tăng đột biến, đồng thời thay đổi cách giao tiếp với máy chủ điều khiển và kiểm soát (C2), cũng như trang bị những khả năng mới, đặc biệt là các tính năng điều khiển từ xa khiến nó có khả năng hoạt động như một RAT (Remote Access Trojan).

09:00 | 24/11/2023

Phân tích mới đây của công ty nghiên cứu bảo mật Blackwing Intelligence (Mỹ) cho biết nhiều lỗ hổng có thể bị khai thác để vượt qua xác thực Windows Hello trên máy tính xách tay Dell Inspiron 15, Lenovo ThinkPad T14 và Microsoft Surface Pro X. Các nhà nghiên cứu đã tìm ra điểm yếu trong cảm biến vân tay của Goodix, Synaptics và ELAN được nhúng vào thiết bị.

DinodasRAT hay còn được gọi là XDealer là một backdoor đa nền tảng được phát triển bằng ngôn ngữ C++ cung cấp nhiều tính năng độc hại. DinodasRAT cho phép kẻ tấn công theo dõi và thu thập dữ liệu nhạy cảm từ máy tính của mục tiêu. Một phiên bản cho hệ điều hành Windows của phần mềm độc hại này đã được sử dụng trong các cuộc tấn công nhắm mục tiêu vào các thực thể của Chính phủ Guyana và được các nhà nghiên cứu tới từ công ty bảo mật ESET (Slovakia) báo cáo với tên gọi là chiến dịch Jacana. Bài viết sẽ phân tích cơ chế hoạt động của phần mềm độc hại DinodasRAT dựa trên báo cáo của hãng bảo mật Kaspersky.

19:00 | 30/04/2024