VNC là một công nghệ kỹ thuật dùng để chia sẻ giao diện màn hình từ xa. VNC sẽ giúp người dùng hiển thị được màn hình của máy tính hoặc hệ thống ở xa ngay trên máy tính của người dùng và có thể điều khiển thao tác qua kết nối mạng. Trong khi đó, Lazarus là nhóm tin tặc từ Triều Tiên có liên quan đến hoạt động gián điệp mạng và đánh cắp thông tin tài chính.

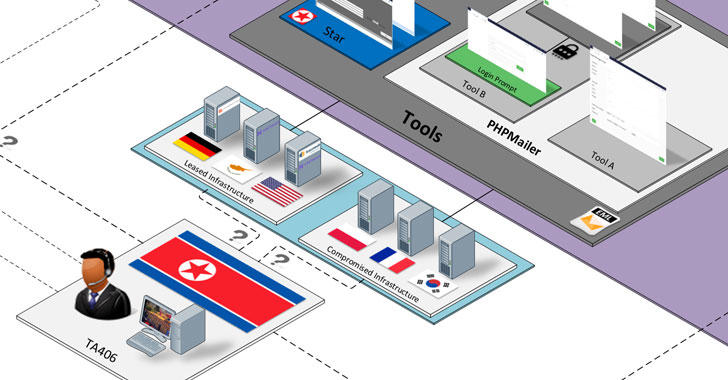

Kaspersky cho biết trong báo cáo xu hướng APT quý 3/2023: “Các tin tặc đánh lừa những người tìm việc trên mạng xã hội mở các ứng dụng độc hại để thực hiện các cuộc phỏng vấn việc làm giả mạo. Để tránh bị phát hiện bởi các giải pháp bảo mật dựa trên hành vi, ứng dụng này hoạt động một cách kín đáo, chỉ kích hoạt khi người dùng chọn máy chủ từ menu thả xuống của máy khách VNC bị nhiễm trojan”.

Sau khi nạn nhân khởi chạy ứng dụng giả mạo, nó sẽ truy xuất các payload bổ sung, bao gồm phần mềm độc hại đã biết của Lazarus có tên là LPEClient được trang bị khả năng lập hồ sơ các máy chủ bị xâm nhập.

LPEClient là trình tải xuống HTTP(S) có hai tham số dòng lệnh: một chuỗi được mã hóa chứa hai URL (máy chủ C2 chính và phụ) và đường dẫn trên hệ thống tệp của nạn nhân để lưu trữ payload đã tải xuống. Nó gửi thông tin chi tiết về môi trường của nạn nhân, như tên máy tính, chủng loại, nhà sản xuất, phiên bản Windows, kiến trúc, thông tin bộ nhớ, phần mềm bảo mật đã cài đặt,…

Các nhà nghiên cứu của Kaspersky cũng cho biết, phiên bản cập nhật của phần mềm độc hại Copperhedge cũng được các tin tặc sử dụng, đây là một backdoor nổi tiếng với chức năng chạy các lệnh tùy ý, thực hiện trinh sát hệ thống và lọc dữ liệu. Nó cũng là một phần mềm độc hại được thiết kế riêng để truyền các tệp từ máy nạn nhân đến máy chủ từ xa.

Mục tiêu của chiến dịch mới nhất bao gồm các doanh nghiệp liên quan trực tiếp đến sản xuất quốc phòng, bao gồm hệ thống radar, máy bay không người lái (UAV), các phương tiện quân sự, tàu, vũ khí và các công ty hàng hải.

Dream Job là chiến dịch mà các cuộc tấn công do nhóm tin tặc Triều Tiên thực hiện, trong đó các mục tiêu tiềm năng được liên hệ qua các tài khoản giả mạo thông qua nhiều nền tảng khác nhau như Linkedln, Telegram và Whatsapp với lý do cung cấp các cơ hội việc làm béo bở để lừa họ cài đặt phần mềm độc hại.

Cuối tháng trước, hãng bảo mật ESET đã tiết lộ chi tiết về cuộc tấn công của nhóm Lazarus nhắm vào một công ty hàng không vũ trụ ở Tây Ban Nha, trong đó các nhân viên của công ty đã bị kẻ tấn công giả dạng là nhà tuyển dụng cho Meta trên Linkedln tiếp cận và lừa mở một tệp thực thi độc hại.

Theo Kaspersky: “Lazarus và các nhóm tin tặc khác có nguồn gốc từ Triều Tiên đã phát triển mạnh mẽ trong những tháng gần đây, tổ chức các cuộc tấn công trải rộng trên các lĩnh vực sản xuất và bất động sản ở Ấn Độ, các công ty viễn thông ở Pakistan và Bulgaria, cũng như các nhà thầu chính phủ, nghiên cứu và quốc phòng ở châu Âu, Nhật Bản và Mỹ.”

Lê Thị Bích Hằng

16:00 | 03/08/2023

08:00 | 04/12/2023

10:00 | 07/11/2023

17:00 | 08/11/2023

14:00 | 14/12/2022

07:00 | 16/01/2024

22:00 | 15/08/2022

11:00 | 26/04/2024

Các nhà nghiên cứu của công ty an ninh mạng BlackBerry đã phát hiện một chiến dịch gián điệp mạng nhắm vào người dùng iPhone ở khu vực Nam Á, với mục đích phân phối payload của phần mềm gián điệp có tên là LightSpy. BlackBerry cho biết chiến dịch này có khả năng cho thấy sự tập trung mới của các tác nhân đe dọa vào các mục tiêu chính trị và căng thẳng trong khu vực.

13:00 | 05/04/2024

Trong một động thái mới nhất, AT&T cuối cùng đã xác nhận rằng họ bị ảnh hưởng bởi một vụ vi phạm dữ liệu ảnh hưởng đến 73 triệu khách hàng.

07:00 | 18/01/2024

Một kỹ thuật khai thác mới có tên là SMTP Smuggling có thể được tin tặc sử dụng để gửi email giả mạo có địa chỉ người gửi giả và vượt qua các biện pháp bảo mật.

08:00 | 11/01/2024

Các nhà nghiên cứu bảo mật từ Đại học Ruhr Bochum (Đức) phát hiện ra một lỗ hổng trong giao thức mạng mật mã Secure Shell (SSH) có thể cho phép kẻ tấn công hạ cấp bảo mật của kết nối bằng cách phá vỡ tính toàn vẹn của kênh an toàn.

Nhóm tình báo mối đe dọa Threat Intelligence của Microsoft cho biết, các tác nhân đe dọa đang tích cực khai thác các lỗ hổng nghiêm trọng trong OpenMetadata để có quyền truy cập trái phép vào khối lượng workload trong Kubernetes và lạm dụng chúng cho hoạt động khai thác tiền điện tử.

14:00 | 25/04/2024