09:43 | 08/07/2014

10:26 | 11/04/2014

13:39 | 06/03/2014

10:55 | 28/02/2014

14:56 | 24/02/2014

08:00 | 15/05/2024

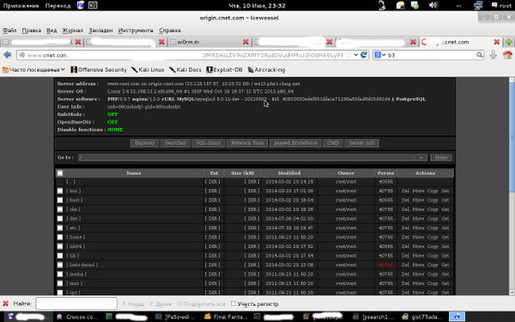

Ba Lan cho biết nhóm tin tặc APT28 có liên quan đến Cơ quan tình báo quân đội Nga (GRU) đã thực hiện các cuộc tấn công mạng nhắm mục tiêu vào các tổ chức chính phủ Ba Lan trong khoảng thời gian đầu tháng 5/2024.

19:00 | 30/04/2024

DinodasRAT hay còn được gọi là XDealer là một backdoor đa nền tảng được phát triển bằng ngôn ngữ C++ cung cấp nhiều tính năng độc hại. DinodasRAT cho phép kẻ tấn công theo dõi và thu thập dữ liệu nhạy cảm từ máy tính của mục tiêu. Một phiên bản cho hệ điều hành Windows của phần mềm độc hại này đã được sử dụng trong các cuộc tấn công nhắm mục tiêu vào các thực thể của Chính phủ Guyana và được các nhà nghiên cứu tới từ công ty bảo mật ESET (Slovakia) báo cáo với tên gọi là chiến dịch Jacana. Bài viết sẽ phân tích cơ chế hoạt động của phần mềm độc hại DinodasRAT dựa trên báo cáo của hãng bảo mật Kaspersky.

10:00 | 29/03/2024

Một dịch vụ lừa đảo mới có tên là Darcula sử dụng 20.000 tên miền để giả mạo thương hiệu và đánh cắp thông tin xác thực từ người dùng Android và iPhone tại hơn 100 quốc gia thông qua iMessage.

07:00 | 11/03/2024

Mới đây, các nhà nghiên cứu của hãng bảo mật Kaspersky (Nga) đã phát hiện một Trojan ngân hàng tinh vi mới đánh cắp thông tin tài chính nhạy cảm có tên là Coyote, mục tiêu là người dùng của hơn 60 tổ chức ngân hàng, chủ yếu từ Brazil. Điều chú ý là chuỗi lây nhiễm phức tạp của Coyote sử dụng nhiều kỹ thuật tiên tiến khác nhau, khiến nó khác biệt với các trường hợp lây nhiễm Trojan ngân hàng trước đó. Phần mềm độc hại này sử dụng trình cài đặt Squirrel để phân phối, tận dụng NodeJS và ngôn ngữ lập trình đa nền tảng tương đối mới có tên Nim làm trình tải (loader) trong chuỗi lây nhiễm. Bài viết này sẽ phân tích hoạt động và khám phá khả năng của Trojan ngân hàng này.

Lợi dụng lỗ hổng CVE-2024-27956 (có điểm 9,9) trong plugin WP Automatic của WordPress, tin tặc có thể tấn công hơn 30.000 trang web bằng cách tạo tài khoản người dùng với đặc quyền quản trị và cài đặt backdoor để truy cập lâu dài.

10:00 | 13/05/2024