Giới thiệu về vòng lặp OODA

Vòng lặp OODA là chuỗi các quá trình được thiết kế để xác định các phản ứng thích hợp và đưa ra quyết định cho những vấn đề, tình huống cụ thể. Vòng lặp OODA được tạo ra bởi Đại tá John Boyd, một phi công và là chiến lược gia quân sự người Mỹ. OODA đã được quân đội Hoa Kỳ thông qua và được ứng dụng trong nhiều lĩnh vực (Kinh doanh, thực thi pháp luật, quân sự…). Chu trình bốn bước của vòng lặp OODA gồm: Quan sát (Observe), Định hướng (Orient), Quyết định (Decide) và Hành động (Act).

Ở giai đoạn quan sát, một chuyên gia, một đội ngũ chuyên gia hoặc một tổ chức sẽ quan sát một tình huống với đầu vào là các thông tin khác nhau. Việc quan sát môi trường xung quanh được thực hiện một cách tổng thể nhằm thu thập thông tin nhiều nhất có thể.

Sau khi đã thu thập được lượng thông tin nhất định, vòng lặp sẽ chuyển sang giai đoạn định hướng. Để làm được điều này thì các thông tin đã thu thập được phải rõ ràng, chi tiết, trong đó cần chứa số liệu hoặc dữ liệu. Tùy vào năng lực của mỗi chuyên gia mà đòi hỏi mức độ chi tiết của thông tin khác nhau để đưa ra quyết định. Trong trường hợp này, định hướng là yếu tố quan trọng giúp người quản trị tập trung vào bối cảnh mà vấn đề diễn ra để có quyết định đúng đắn và hành động phù hợp.

Sau khi đã có định hướng tốt, vòng lặp chuyển sang bước quyết định. Việc quyết định được cân nhắc sau khi phân tích tổng hợp thông tin và định hướng giữa các lựa chọn để đưa ra quyết định.

Cuối cùng là giai đoạn hành động. Bước này sẽ thực hiện dựa trên quyết định ở bước trước đó. Sau khi hành động và thu được một số kết quả, vòng lặp sẽ tiếp tục quay lại bước đầu tiên để cho ra những quyết định tiếp theo.

Ứng dụng OODA trong xử lý phản hồi sự cố ATTT

Cuộc chiến trên không gian mạng được ví như chiến trường, luôn được chia làm hai phía: tấn công và phòng vệ. Cả hai bên đều cố gắng đạt được mục tiêu của mình, nhằm chiếm ưu thế so với đối thủ và càng ít gây thiệt hại cho bản thân càng tốt.

Trước hết, hãy tưởng tưởng tổ chức mình đang bị tấn công mạng. Dưới góc nhìn của kẻ xâm nhập, chúng ta có thể xem xét lại chuỗi các giai đoạn của một kẻ tấn công sẽ làm để giành quyền kiểm soát hệ thống công nghệ thông tin của một tổ chức được mô tả trong Hình 2.

Đối với bất kỳ cuộc tấn công mạng nào, kẻ tấn công đều phải thực hiện các giai đoạn tấn công từ việc trinh sát tới kiểm soát dữ liệu hệ thống. Đối với mỗi giai đoạn cần phải có một khoảng thời gian nhất định để tìm hiểu. Nếu áp dụng vòng lặp OODA, chúng ta có thể phá vỡ, chống lại mọi giai đoạn của chuỗi tấn công xâm nhập. Có nghĩa là trong các giai đoạn tấn công được thực hiện, vòng lặp OODA sẽ kiểm soát, theo dõi kẻ tấn công ngay từ giai đoạn trinh sát, cũng như thực hiện “đánh chặn” khi kẻ tấn công cố gắng thực hiện các giai đoạn tiếp theo. Tuy nhiên, để vận hành tốt các giai đoạn của OODA, đòi hỏi phải duy trì đội ngũ phụ trách xử lý phản hồi sự cố trong các tổ chức, đồng thời kết hợp linh hoạt giữa ba yếu tố: Con người, quy trình và công nghệ, để đưa ra hành động kịp thời khi tình huống đáng ngờ xảy ra. Trong nhiều trường hợp thì việc đưa ra phản ứng kịp thời là yếu tố có tính quyết định. Con người trong tình huống này là yếu tố quan trọng trong các bước của vòng lặp OODA. Vòng lặp OODA khi được áp dụng vào xử lý phản hồi sự cố ATTT sẽ giúp các TC/DN có được một phương pháp phòng, chống tấn công một cách hiệu quả.

Bốn bước trong vòng lặp OODA cần được vận hành linh hoạt bởi đội ngũ chuyên gia có nhiều kinh nghiệm và chuyên môn cao, kết hợp với các giải pháp công nghệ và được tổ chức như sau:

Giai đoạn Quan sát: Các tổ chức cần duy trì một đội ngũ trực 24/7, chịu trách nhiệm thu thập, giám sát và xử lý dữ liệu về dấu hiệu của các cuộc tấn công từ các nguồn bên trong và bên ngoài không gian mạng mà có thể tác động lên từng lớp của hệ thống mạng. Đội ngũ này cần phải có kiến thức, kinh nghiệm về các cuộc tấn công mạng, để nắm bắt được các tình huống bất thường đang diễn ra theo thời gian thực, thông qua sự hỗ trợ của các thiết bị chuyên dụng như IDS, SIEM....

Giai đoạn Định hướng: Sau khi nhận được thông tin từ đội ngũ quan sát, sẽ có một bộ phận tiến hành phân tích và tổng hợp dữ liệu nhận được về cuộc tấn công và thông tin chi tiết từng giai đoạn cụ thể về tình huống đang diễn ra. Dựa trên những kinh nghiệm đã có về các sự cố từng gặp phải, đội ngũ này sẽ xem xét thông tin thu thập có phù hợp với bối cảnh hiện tại của TC/DN hay không và thực hiện các phân tích chuyên sâu (phân tích mã độc, phân tích dữ liệu mạng…). Có những sự cố ATTT có mức độ ảnh hưởng trên toàn cầu, nhưng không đe dọa tới một TC/DN cụ thể, do nó đã được kiểm soát từ trước. Như trường hợp mã độc WannaCry có tốc độ lây lan nhanh, ảnh hưởng tới nhiều máy tính trên toàn thế giới, nhưng nếu TC/DN đã có những biện pháp thắt chặt chính sách, kiểm soát từ trước như cập nhật bản vá hệ điều hành, thiết chặt danh sách kiểm soát truy cập, vô hiệu hóa dịch vụ SMB, thì lúc này chỉ cần theo dõi các biến thể tiếp theo, chứ không cần áp dụng thêm biện pháp để xử lý sự cố. Nói cách khác, bối cảnh về cuộc tấn công quy mô trên Internet lúc này chưa ảnh hưởng đến tổ chức. Giai đoạn này rất quan trọng, có tính quyết định sự thành công của toàn bộ chu trình vòng lặp.

Giai đoạn Quyết định: Dựa trên dữ liệu mà các chuyên gia có được sau khi phân tích ở giai đoạn định hướng, thông tin lúc này sẽ được chuyển tiếp đến người có thẩm quyền quyết định về các vấn đề ATTT trong tổ chức, nhằm xác định các bước tiếp theo cần phải làm và đưa ra các biện pháp xử lý đối với từng tình huống cụ thể. Vì vậy, những thông tin được chuyển sang từ giai đoạn định hướng phải chính xác và nhanh chóng. Tất cả thông tin trong giai đoạn này cần được bảo vệ và thực tế hóa bằng tài liệu, để đảm bảo tính pháp lý lâu dài.

Giai đoạn Hành động: Căn cứ vào quyết định đã được người có thẩm quyền đưa ra, sẽ có một đội ngũ chịu trách nhiệm thực hiện việc khắc phục sự cố mà tổ chức đang gặp phải. Việc khắc phục sự cố phải được thực hiện nhanh và đảm bảo tính chính xác, để không ảnh hưởng đến các hoạt động của TC/DN. Các hành động ở giai đoạn này có thể là cập nhật bản vá hệ điều hành, sửa lỗi trong các mã nguồn, đặt lại mật khẩu, gỡ bỏ các dịch vụ không cần thiết, tăng cường các chính sách kiểm soát truy cập….

Kết luận

OODA là một vòng lặp các hoạt động tương tác lẫn nhau và được thực hiện một cách liên tục. Trong “mọi cuộc chiến” chống lại các tấn công trên không gian mạng, để luôn nắm thế chủ động, người quản trị hệ thống cần tuân thủ chuỗi vòng lặp OODA một cách chặt chẽ và hiệu quả. Trong vòng lặp OODA, nếu các bộ phận chuyên trách xử lý chu trình này nhanh hơn so với các giai đoạn thực hiện tấn công, thì có thể phát hiện sớm, phản ứng nhanh và có khả năng đánh chặn, bẻ gãy mọi cuộc tấn công từ không gian mạng. Qua đó giảm thiểu tối đa thiệt hại mà các cuộc tấn công có thể gây ra với TC/DN.

|

Tài liệu tham khảo 1. Joseph Muniz, Gary McIntyre, NadhemAlFardan. November 8, 2015. “Security Operations Center: Building, Operating, and Maintaining your SOC1st Edition”. 2. Bruce Schneier. November 10, 2014. “The Future of Incident Response”. https://www.schneier.com/blog/archives/2014/11/the_future_ of_i.html 3. Barak Klinghofer. July 15, 2014. “Applying OODA Loop in Incident Response Programs”. https://www.hexadite.com/blog/applying-ooda-loop-incident-response-programs/ |

Lê Công Phú

, Tập đoàn công nghệ FPT

03:35 | 25/07/2017

Mới đây, Google đã đưa ra phương pháp bảo mật mới cho tài khoản người dùng, tuy đơn giản, nhưng hiệu quả hơn mã bảo mật OTP.

05:29 | 02/11/2016

Ngày nay, sử dụng thiết bị di động cá nhân (Bring Your Own Device - BYOD) như máy tính bảng hay điện thoại thông minh để giải quyết công việc đang là xu hướng tất yếu. Xu hướng này đã buộc các tổ chức/doanh nghiệp phải triển khai các chiến lược bảo mật di động một cách toàn diện và tiện dụng cho người dùng. Bài báo giới thiệu khái quát một số giải pháp đảm bảo an toàn mạng cho các doanh nghiệp khi triển khai mô hình BYOD, đặc biệt phân tích các lợi thế của cơ sở hạ tầng di động ảo - VMI.

23:00 | 10/07/2014

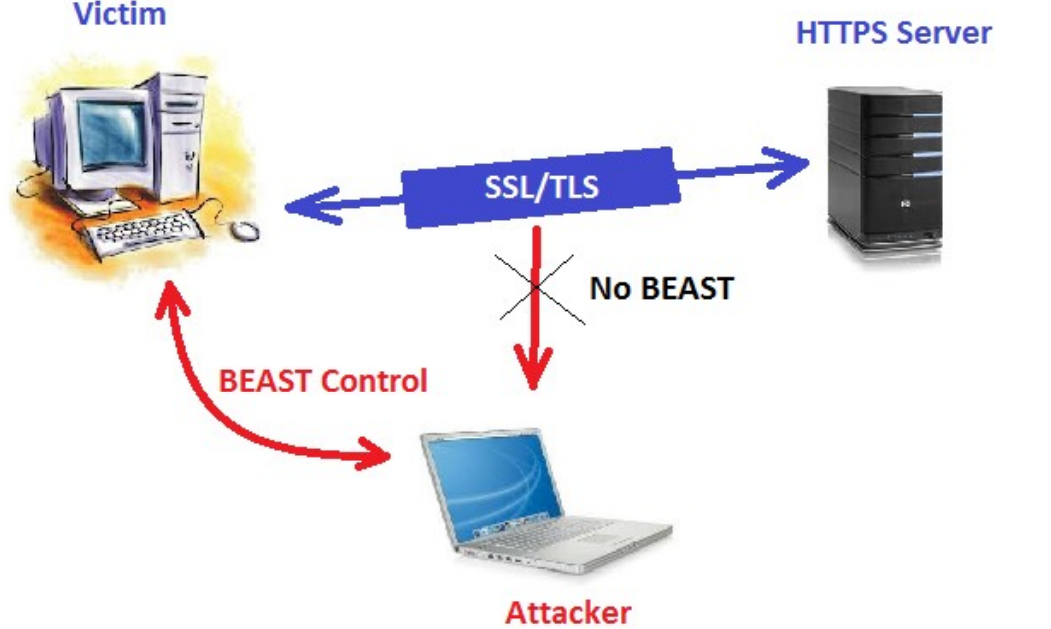

BEAST (Browser Exploit Against SSL/TLS) là kỹ thuật khai thác điểm yếu của chế độ mã khối CBC và mức độ bảo mật yếu của trình duyệt web. Lỗ hổng loại này tồn tại trong các phiên bản SSL2.0, SSL 3.0/TLS 1.0 có hỗ trợ chế độ mã khối CBC.

04:46 | 11/03/2014

Ngày nay, các cuộc tấn công mạng ngày càng gia tăng và phức tạp khi hacker sử dụng phần mềm độc hại kết hợp tinh vi với kỹ nghệ xã hội. Bởi vậy, tháng 7/2013, Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) đã công bố tài liệu “Hướng dẫn ngăn chặn và xử lý sự cố phần mềm độc hại cho máy tính” phiên bản 800-83 r1. Dưới đây sẽ giới thiệu một số nội dung trong phần đầu của bản Hướng dẫn này, bao gồm: Hình thức của phần mềm độc hại, các công cụ của kẻ tấn công và một số biện pháp phòng, chống mã độc của tổ chức.