Từ những kỹ thuật cao cấp như tấn công giao thức SS7, sao chép SIM cho tới các loại trojan nổi tiếng một thời như Zeus đều được đề cập tới. Nhiều người còn đặt vấn đề về khả năng có lỗ hổng trong quy trình cài đặt và sử dụng Smart OTP của Vietcombank hay việc tại sao ngân hàng này không thiết lập hạn mức giao dịch thấp hơn khi khách hàng sử dụng Smart OTP (so với trường hợp dùng OTP token vật lý) như một số ngân hàng khác.

Trong bài này chỉ phân tích kỹ hơn về vấn đề hướng dẫn người dùng nhận biết website chính thức – điều không chỉ có ý nghĩa về mặt bảo mật mà còn có tác dụng khẳng định, nhấn mạnh thương hiệu của doanh nghiệp đối với khách hàng.

Hầu hết, nếu không muốn nói là tất cả, các ngân hàng Việt Nam đều cảnh báo khách hàng không nhấn vào các liên kết lạ và khuyến cáo nên tự gõ địa chỉ website vào trình duyệt. Họ không nghĩ rằng, việc tự gõ địa chỉ không đảm bảo giúp khách hàng thoát khỏi cạm bẫy của tin tặc.

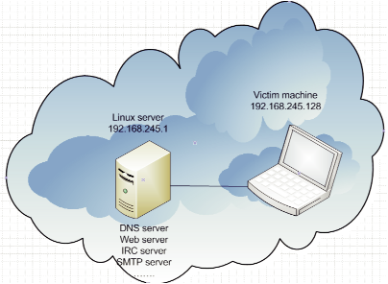

Giả sử người dùng gõ nhầm địa chỉ và được redirect tới trang vıetcombank.com.vn thì họ rất khó biết đó là trang web giả. Với các ký tự đặc biệt, người ta có thể tạo ra những địa chỉ rất lạ. Chẳng hạn như địa chỉ www.bank.com/accounts/login.php?q=me.badguy.cn lợi dụng các ký tự tượng hình của Trung Hoa trông giống các ký tự "/", "?" và "=" để biến một tên miền .cn thành một URL trỏ tới trang www.bank.com trong mắt người dùng. Mặt khác, nếu DNS bị hack (hay sửa đổi khi truy cập qua mạng Wifi) hoặc file hosts bị sửa thì dù khách hàng gõ đúng địa chỉ vietcombank.com.vn, họ vẫn có thể bị chuyển tới website giả.

Không rõ vì sao rất ít ngân hàng để ý hướng dẫn khách hàng cách nhận biết website của mình. Tuy đã dùng chứng thực Extended Validation nhưng Vietcombank lại quên không tận dụng “con dấu xác nhận website chính chủ” đó để quảng bá và giúp khách hàng nhận rõ thương hiệu của mình. Trong khi chỉ cần vài dòng mô tả biểu tượng chiếc khóa màu xanh cùng mấy hình ảnh hướng dẫn đã có thể giúp người dùng an tâm khi truy cập website.

Nhìn ra thế giới, mục các câu hỏi thường gặp về mobile banking của ngân hàng HSBC Hồng Kông đã có một lưu ý (dù rất ngắn): “Business Internet Banking website has adopted EV SSL Certificate (Extended Validation SSL Certificate). For Safari browser, a padlock and the bank name will be shown in green at the top of the browser.” (website Business Internet Banking đã sử dụng chứng thực EV. Với trình duyệt Safari, hình ổ khóa và tên ngân hàng sẽ được hiển thị bằng màu xanh ở phần trên cùng của trình duyệt). Còn tại Việt Nam, hình như mới chỉ có Vietinbank “khoe” về điều này (một lần duy nhất, từ cách đây nhiều năm).

Nhưng bài viết của Vietinbank nói trên là chưa đủ vì nó chưa có phần hướng dẫn cho người dùng thiết bị di động. Khác với môi trường desktop, các trình duyệt trên thiết bị di động có không gian hiển thị khá hạn chế. Vì vậy, chúng đáp ứng rất kém những yêu cầu hiển thị các dấu hiệu nhận diện các kết nối HTTPS.

Mặc dù sự phát triển mạnh mẽ của thị trường thiết bị di động đã buộc các nhà phát triển trình duyệt phải thay đổi, nhưng vẫn chưa đáp ứng yêu cầu thực tế. Bài viết “Rethinking Connection Security Indicators” đăng trong kỷ yếu hội thảo Symposium on Usable Privacy and Security lần thứ 12 (SOUPS 2016) cho chúng ta thấy điều đó.

Trong khi cả 3 trình duyệt chính trên Windows Phone đều có thể coi là ổn, trình duyệt Safari 9 – trình duyệt phổ biến trên iOS – cũng đáp ứng yêu cầu hỗ trợ người dùng phân biệt thật/giả, thì 3 trình duyệt được xem xét trên Android đều đánh đồng giữa website dùng chứng thực EV với website dùng chứng thực thông thường (may mắn là trình duyệt FireFox phiên bản 42 trên Android – trình duyệt không được xét tới trong đó - đã đáp ứng nhu cầu phân biệt các kết nối HTTPS khác nhau).

Về iPhone/iPad, hệ điều hành của các thiết bị này vẫn “tin tưởng” chứng thực gốc của CNNIC theo mặc định, trong khi CA cấp dưới của tổ chức này từng phát hành chứng thực giả mạo Google. Tuy khả năng xảy ra điều tương tự với Vietcombank và các ngân hàng Việt Nam khác tương đối thấp, nhưng điều nguy hiểm là ngoài việc không cho phép xóa/vô hiệu các chứng thực gốc cài sẵn, iOS còn cho phép các ứng dụng tạo Config Profile để bổ sung các chứng thực được tin cậy.

Vì vậy, đơn vị chủ quản các website nên lưu tâm hướng dẫn cụ thể hơn cho người dùng iPhone – những khách hàng khá đặc thù của các dịch vụ trực tuyến - cách kiểm tra và gỡ bớt những chứng thực bị thêm vào đó. Tất nhiên, với rất nhiều thông tin (mới được trình bày rất sơ lược trên đây), các tài liệu hướng dẫn khách hàng sẽ phải rất chi tiết và nên đưa vào một phụ lục riêng, thay vì một câu ghi chú vắn tắt như trường hợp của HSBC Hồng Kông.

Kỹ thuật càng phát triển thì yêu cầu bảo mật càng trở nên phức tạp, đòi hỏi hiểu biết của khách hàng cũng phải tăng lên tương ứng. Những người cung cấp dịch vụ dựa trên công nghệ thông tin có khó khăn riêng, khi khách hàng dùng “công nghệ cao” nhưng lại không phải trải qua bất kỳ cuộc sát hạch nào, thì tương tự như khi họ muốn lái chiếc ô tô mới mua ra đường. Để tránh những rủi ro có thể xảy ra bất cứ lúc nào, chúng ta cần lưu ý đến việc nâng cao nhận thức và hướng dẫn sử dụng cụ thể cho người dùng.

14:00 | 27/01/2017

Việc cải thiện, nâng cao hiệu quả trong quá trình phát hiện, điều tra, đối phó với sự cố sẽ cho phép các nhà điều tra sớm đưa ra nhận định để ngăn chặn tấn công mạng một cách hiệu quả. Dưới đây giới thiệu 6 nguyên tắc quan trọng giúp điều tra mạng hiệu quả.

22:00 | 30/08/2016

CSKH-01.2015 - (Tóm tắt) - Trong bài báo này, chúng tôi giới thiệu các đặc điểm của mạng thông tin vô tuyến thế hệ mới và vấn đề bảo mật trong mạng thông tin vô tuyến. Cách xác định tiêu chí bảo mật trong mạng thông tin vô tuyến bao gồm xác suất tách thấp (low probability of detection - LPD), xác suất chặn thấp (low probability of intercept - LPI) và khả năng chống nhiễu phá được trình bày trong nội dung bài báo. Các tác giả cũng giới thiệu bài toán bảo mật theo cách tiếp cận xử lý tín hiệu nhiều chiều và đề xuất thực hiện kiến trúc bảo mật nhiều chiều định nghĩa bằng phần mềm (Multi Dimesional Software Defined Crypto-MD-SDC) độc lập mạng, đồng thời chỉ ra các hướng nghiên cứu tiếp theo trong chủ đề này.

05:14 | 30/09/2015

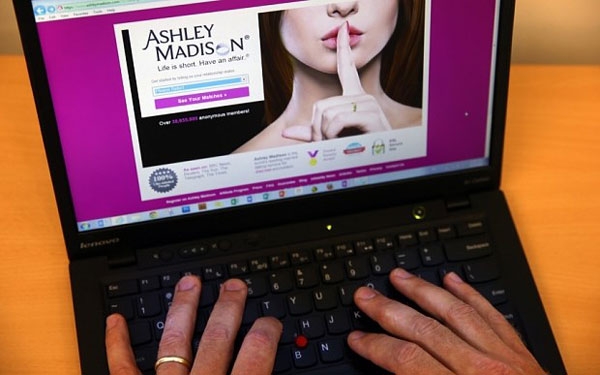

Khi tin tặc công bố dữ liệu về mật khẩu của hơn 36 triệu tài khoản Ashley Madison (trang web dành cho người ngoại tình), chuyên gia phá mã Jeremi Gosney không quan tâm đến việc dùng cụm máy tính lớn chuyên dùng để dò tìm mật khẩu, vì biết rằng chúng được bảo vệ bởi bcrypt – một thuật toán rất mạnh.

03:13 | 30/03/2012

Mã độc hại xuất hiện ngày càng nhiều với các hình thái ngày càng phức tạp, chúng xuất hiện bất kỳ ở đâu trên môi trường của các thiết bị điện tử, Internet, trong các phần mềm miễn phí... Hiện nay, trên thế giới có rất nhiều tổ chức đã thiết kế các hệ thống tự động phân tích mã độc hại, phân tích hành vi hoạt động của chúng, từ đó đưa ra phương án để xử lý.