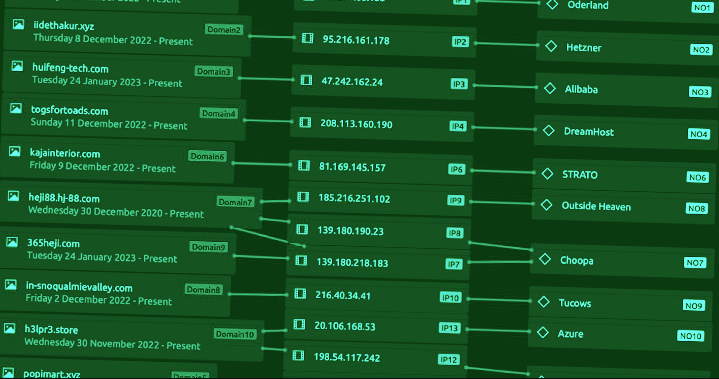

Các cụm hoạt động IcedID riêng biệt

IcedID, còn được gọi là “BokBot”, được biết đến là một trojan ngân hàng vào năm 2017, nó cũng có khả năng phân phối các phần mềm độc hại khác, bao gồm cả mã độc tống tiền. Theo Proofpoint cho biết, IcedID bao gồm một trình tải ban đầu kết nối với máy chủ điều khiển và kiểm soát Loader, tải xuống DLL và sau đó cung cấp bot IcedID.

Proofpoint đã xác định được hai biến thể mới của IcedID, đó là “Lite” và “Forked”, hai biến thể này đều cung cấp cùng một bot IcedID với những tính năng được tối ưu hơn, một trong số đó có vẻ như được kết nối với mạng botnet Emotet, nhẹ hơn so với biến thể “Standard” (biến thể tiêu chuẩn).

Cả Lite và Forked đều được thiết kế để loại bỏ các chức năng không cần thiết trên IcedID, như tiêm mã độc trên web và tính năng “backconnect” thường được sử dụng để lừa đảo ngân hàng, vốn được triển khai trong nhiều chiến dịch độc hại mà không có nhiều thay đổi về mã kể từ năm 2017, điều này khiến cho nó trở nên tinh vi hơn, do đó có thể lẩn tránh bị phát hiện trước các giải pháp bảo mật.

“Có khả năng một nhóm các tin tặc đang sử dụng các biến thể đã sửa đổi để chuyển đổi tính năng trojan ngân hàng thông thường để tập trung vào phân phối payload độc hại và mã độc tống tiền,” Proofpoint lưu ý.

Chiến dịch IcedID mới

Bắt đầu từ tháng 11/2022, biến thể Lite của trình tải IcedID đã được phân phối dưới dạng payload giai đoạn thứ hai trên các hệ thống bị nhiễm bởi phần mềm độc hại Emotet.

Kể từ tháng 2/2023, Proofpoint đã theo dõi một nhóm tin tặc mới có tên là “TA581” sử dụng biến thể Forked của IcedID với chức năng gian lận ngân hàng đã bị loại bỏ. TA581 được cho là công cụ hỗ trợ truy cập ban đầu và cũng được biết đến với việc sử dụng phần mềm độc hại Bumblebee.

Biến thể Forked được các tin tặc phân phối trực tiếp qua hàng nghìn email lừa đảo, liên quan đến các hoạt động kinh doanh, chẳng hạn như bảng lương, thông tin khách hàng, hóa đơn và biên lai đặt hàng để phân phối nhiều loại tệp hoặc URL độc hại.

Các email này đã sử dụng tệp đính kèm Microsoft OneNote (.one) để thực thi tệp HTA độc hại, sau đó chạy lệnh PowerShell để tìm nạp IcedID từ một tài nguyên từ xa. Đồng thời, nạn nhân cũng sẽ được cung cấp một tệp PDF để làm mồi nhử.

Tệp đính kèm OneNote độc hại được sử dụng trong chiến dịch gần đây

Vào cuối tháng 2/2023, các nhà nghiên cứu của Proofpoint đã quan sát thấy một chiến dịch phân phối Forked thông qua các thông báo giả mạo từ Đạo luật An toàn giao thông và Phương tiện cơ giới Quốc gia cũng như Cục Quản lý Thực phẩm và Dược phẩm Hoa Kỳ (FDA).

Điều quan trọng cần lưu ý là trong khi một số nhóm tin tặc sử dụng các biến thể mới của phần mềm độc hại IcedID, thì những kẻ khác vẫn chọn triển khai biến thể Standard, với một trong những chiến dịch gần đây nhất là vào ngày 10/3/2023.

Các biến thể mới

Biến thể Forked khá giống với phiên bản Standard về vai trò của nó, khi gửi thông tin đến máy chủ C2 và sau đó tìm nạp bot IcedID. Tuy nhiên, Forked sử dụng một loại tệp khác (máy chủ COM) và có thêm tên miền và giải mã chuỗi.

Giải mã tên miền

Trong khi đó, biến thể Lite có payload nhẹ hơn biến thể Standard, khoảng 20KB và không lọc thông tin máy chủ sang C2. Thay đổi này có ý nghĩa vì nó được triển khai cùng với Emotet, việc sử dụng các phần mềm lây nhiễm Emotet hiện có để cung cấp biến thể Lite đã làm tăng khả năng kết hợp tiềm năng giữa các nhà phát triển Emotet và IcedID.

Forked nhỏ hơn 64KB so với bot Standard, về cơ bản là cùng một phần mềm độc hại, ngoại trừ không có chức năng hệ thống tiêm nhiễm web, chức năng AiTM (liên quan đến việc đánh cắp phiên cookie để thu thập dữ liệu cá nhân, đồng thời bỏ qua các lớp xác thực) và backconnect giúp các tin tặc có thể điều khiển từ xa truy cập vào các thiết bị bị nhiễm.

So sánh giữa biến thể Standard và Forked

Việc phát triển các biến thể mới là một dấu hiệu đáng lo ngại, cho thấy sự thay đổi tính năng để phân phối các payload độc hại. Proofpoint dự đoán rằng hầu hết các tin tặc sẽ tiếp tục sử dụng biến thể Standard, nhưng việc triển khai các phiên bản IcedID mới có thể sẽ phát triển và nhiều biến thể hơn có thể xuất hiện vào cuối năm 2023.

Các nhà nghiên cứu cho biết, mặc dù trong lịch sử chức năng chính của IcedID là một loại trojan ngân hàng, nhưng giờ đây việc loại bỏ chức năng khai thác mục tiêu trên các tài khoản ứng dụng ngân hàng để tập trung phát triển phần mềm độc hại này dưới dạng các trình tải độc hại lây nhiễm, bao gồm cả mã độc tống tiền, cho thấy sự đa dạng của các chủng mã độc và sự tinh vi của các tin tặc trong việc phát triển và thiết kế phần mềm độc hại để phù hợp với các mục tiêu của chúng.

Hữu Tài

10:00 | 16/02/2023

10:00 | 14/04/2023

08:00 | 19/01/2024

09:00 | 16/02/2023

10:00 | 18/01/2023

10:00 | 02/06/2023

09:00 | 09/04/2024

Các nhà nghiên cứu bảo mật của IBM đã chứng minh rằng tin tặc có thể sử dụng trí tuệ nhân tạo (AI) tạo sinh và công nghệ deepfake âm thanh để chiếm quyền điều khiển và thao túng các cuộc hội thoại trực tiếp.

13:00 | 28/03/2024

Một chiến dịch tấn công tinh vi được cho là do nhóm tin tặc APT của Trung Quốc có tên Earth Krahang thực hiện, chúng đã xâm nhập 70 tổ chức tại 23 quốc gia và nhắm mục tiêu vào ít nhất 116 tổ chức của 45 quốc gia khác trên thế giới.

08:00 | 08/01/2024

Eagers Automotive - Tập đoàn bán lẻ ô tô hàng đầu ở Australia và New Zealand xác nhận một sự cố tấn công mạng, gây ảnh hưởng đến một số hệ thống công nghệ thông tin khiến tập đoàn này phải tạm dừng mọi hoạt động giao dịch để ngăn chặn rò rỉ thông tin vào ngày 28/12 vừa qua.

07:00 | 11/12/2023

Hoạt động từ cuối năm 2021, Ducktail là họ phần mềm độc hại nhằm mục đích đánh cắp tài khoản doanh nghiệp trên Facebook. Theo báo cáo của 2 hãng bảo mật WithSecure (Phần Lan) và GridinSoft (Ukraine) cho biết các cuộc tấn công Ducktail được thực hiện bởi một nhóm tin tặc đến từ Việt Nam.

Công ty an ninh mạng Palo Alto Networks (Mỹ) chuyên cung cấp giải pháp tường lửa cảnh báo một lỗ hổng zero-day nghiêm trọng mới, với điểm CVSS tối đa 10/10. Nếu bị khai thác, kẻ tấn công có thể thực thi mã tùy ý với đặc quyền root mà không cần xác thực.

15:00 | 16/04/2024