Trong thời gian gần đây, thông qua hệ thống theo dõi, giám sát và phân tích mã độc của Trung tâm Công nghệ thông tin và Giám sát An ninh mạng (CNTT&GSANM) - Ban Cơ yếu Chính Phủ đã phát hiện nhiều chiến dịch tấn công có chủ đích sử dụng mã độc vào máy tính người dùng tại các Cơ quan Đảng, Nhà nước.

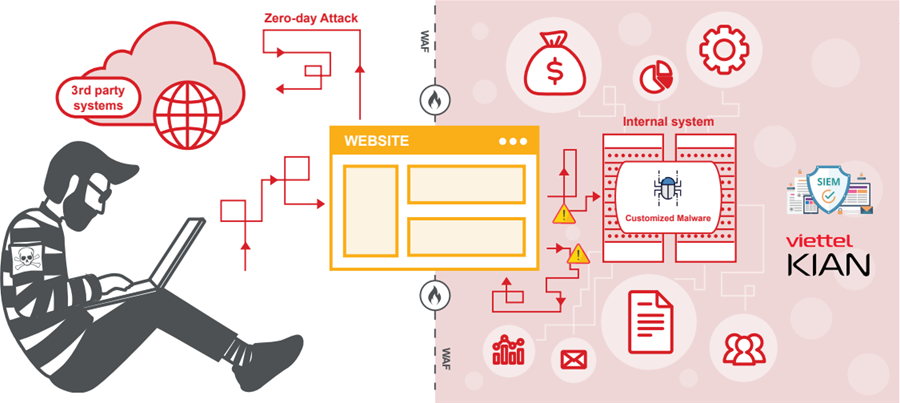

Theo đánh giá của Trung tâm CNTT&GSANM, các nhóm tấn công có chủ đích bắt đầu cuộc tấn công bằng thủ đoạn đính kèm mã khai thác điểm yếu, lỗ hổng vào các tập tin tài liệu và phát tán tập tin này qua thư điện tử, tấn công trực tiếp vào các Cổng thông tin điện tử của các Bộ, ngành, các website cung cấp dịch vụ công. Thực hiện chèn mã độc vào các tài liệu, các file chương trình có sẵn trên cổng thông tin điện tử khi người dùng tải về máy tính sẽ bị nhiễm mã độc, các tài liệu sẽ bị kiểm soát và đánh cắp.

Thông qua việc đánh giá, rà soát một số Cổng thông tin điện tử của các Bộ, ngành, các website cung cấp dịch vụ công, phần lớn các Cổng thông tin điện tử của các bộ ngành, các website cung cấp dịch vụ công đều cho phép người dùng upload các file tài liệu mà không có sự rà quét mã độc trước khi lưu các file đó vào hệ thống. Đây là lỗ hổng mà tin tặc có thể lợi dụng để phát tán mã độc.

Trước tình hình trên, Trung tâm CNTT&GSANM đã đề nghị các đơn vị thực hiện đánh giá, rà soát lại các Cổng thông tin, website của đơn vị mình để kiểm tra và khắc phục lỗ hổng như đề cập ở trên. Khuyến cáo các đơn vị liên quan cảnh giác với nguy cơ tấn công mạng sử dụng mã độc do tin tặc thực hiện trong các chiến dịch tấn công.

Qua đó, để đảm bảo an toàn thông tin cho hệ thống thông tin của cơ quan Đảng, Nhà nước góp phần bảo đảm an toàn cho không gian mạng Việt Nam, Trung tâm CNTT&GSANM phối hợp cùng Kapersky cung cấp miễn phí phần mềm OEM BCY Endpoint Security với các chức năng rà quét, phân tích, phát hiện và xử lý phần mềm độc hại theo thời gian thực; Bảo vệ phần mềm phổ biến chống lại các cuộc tấn công zero-day; Bảo vệ sử dụng web an toàn...

Đặc biệt BCY Endpoint Security có thể tích hợp với EDR đóng vai trò là cảm biến của nó trên máy trạm và máy chủ. Cho phép thu thập và phân tích khối lượng lớn dữ liệu để nhanh chóng phát hiện các tấn công, xâm nhập trái phép mà không ảnh hưởng đến hiệu năng máy tính người dùng. Quý độc giả quan tâm truy cập tại đây.

Trong quá trình sử dụng, nếu người dùng nhận được các email lạ có đính kèm theo các file nghi ngờ là mã độc thì không nên mở file đó để tránh bị nhiễm mã độc và gửi chuyển tiếp về địa chỉ email: anm@bcy.gov.vn để Trung tâm CNTT&GSANM nhân tích và xử lý.

Mai Hương

16:00 | 16/12/2020

08:00 | 17/10/2018

17:00 | 09/07/2020

10:00 | 20/10/2021

10:00 | 26/02/2021

16:00 | 06/11/2020

08:00 | 10/05/2021

15:00 | 19/07/2021

10:00 | 04/02/2022

08:00 | 22/05/2017

10:00 | 13/12/2023

Meta đã chính thức triển khai hỗ trợ mã hóa đầu cuối - End-to-end encryption (E2EE) trong ứng dụng Messenger cho các cuộc gọi và tin nhắn cá nhân theo mặc định trong bản cập nhật mới lần này, bên cạnh một số bộ tính năng mới cho phép người dùng có thể kiểm soát và thao tác dễ dàng và hiệu quả hơn trong các cuộc trò chuyện.

10:00 | 10/11/2023

Google đã thực hiện một bước quan trọng nhằm tăng cường bảo mật Internet của Chrome bằng cách tự động nâng cấp các yêu cầu HTTP không an toàn lên các kết nối HTTPS cho toàn bộ người dùng.

14:00 | 14/08/2023

Xu hướng số hóa đã mang lại nhiều lợi ích cho ngành công nghiệp sản xuất, nhưng nó cũng bộc lộ những lỗ hổng trong hệ thống công nghệ vận hành (Operational Technology - OT) được sử dụng trong những môi trường này. Khi ngày càng có nhiều hệ thống điều khiển công nghiệp (Industrial Control System - ICS) được kết nối với Internet, nguy cơ tấn công mạng nhằm vào các hệ thống này sẽ càng tăng lên. Nếu các hệ thống này bị xâm phạm, nó có thể dẫn đến những hậu quả nghiêm trọng, chẳng hạn như ảnh hưởng sản xuất, bị mất cắp dữ liệu, hư hỏng vật chất đối với thiết bị, nguy hiểm cho môi trường làm việc và thậm chí gây hại đến tính mạng con người. Chính vì vậy, việc đưa ra các lưu ý giúp tăng cường bảo mật OT trong môi trường công nghiệp sản xuất trở nên vô cùng quan trọng.

13:00 | 30/05/2023

Mặc dù mạng 5G sẽ mang lại nhiều lợi ích cho xã hội và người dân, nhưng 5G cũng làm tăng thêm những rủi ro mới. Bảo mật 5G là vấn đề chung mà thế giới đang phải đối mặt, do đó cần tăng cường nghiên cứu, học hỏi kinh nghiệm của các nước để làm phong phú hơn kịch bản ứng phó của quốc gia mình.

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Những ngày gần đây, liên tục các kênh YouTube với lượng người theo dõi lớn như Mixigaming với 7,32 triệu người theo dõi của streamer nổi tiếng Phùng Thanh Độ (Độ Mixi) hay Quang Linh Vlogs - Cuộc sống ở Châu Phi với 3,83 triệu người theo dõi của YouTuber Quang Linh đã bị tin tặc tấn công và chiếm quyền kiểm soát.

10:00 | 22/04/2024