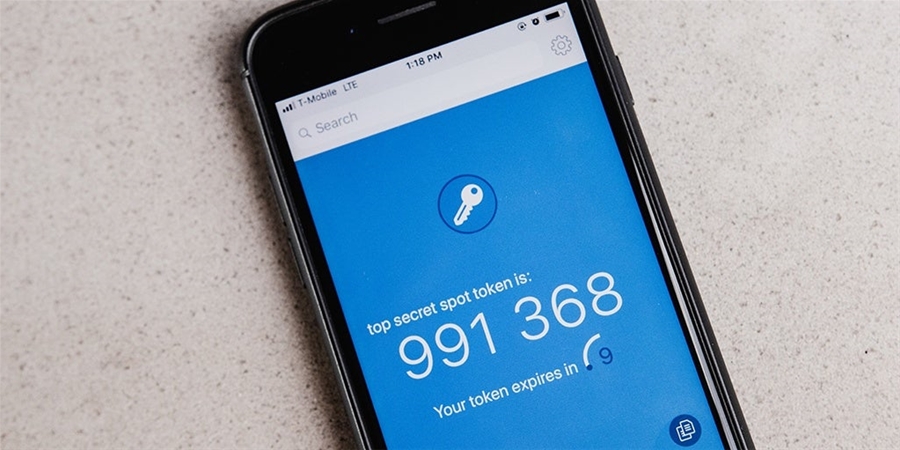

Gần đây, Uber đang gặp nhiều vấn đề về bảo mật và an toàn thông tin. Chỉ hai tháng sau khi Uber thừa nhận đã che giấu sự cố rò rỉ thông tin nhạy cảm của 57 triệu khách hàng và tài xế, một lỗ hổng cho phép tin tặc vượt qua xác thực hai yếu tố (2FA) lại mới được phát hiện.

Nhà nghiên cứu Karan Saini giải thích rằng, khi đăng nhập có 2FA với địa chỉ thư điện tử và mật khẩu, bất kỳ ai cũng có thể vượt qua 2FA bằng cách chuyển sang tên miền phụ “help” của Uber tại cùng phiên trình duyệt, khi nhập lại địa chỉ thư điện tử và mật khẩu thì sẽ đăng nhập được mà không phải nhập mã 2FA.

Ông Rob Fletcher, Quản lý An ninh Uber đã trả lời với nhà nghiên cứu rằng, lỗ hổng này “đã được lường trước”.

Theo hãng tin tức ZDNet, nhà nghiên cứu cũng báo cáo lỗ hổng cho tổ chức HackerOne (Hoa Kỳ) để tham gia chương trình bug bounty (nhận tiền thưởng khi phát hiện lỗ hổng bảo mật), nhưng đã bị từ chối và chỉ được đánh giá đây là một thông tin bổ ích.

John Gunn, Giám đốc tiếp thị của hãng bảo mật thông tin VASCO Data Security cho biết, việc dễ dàng vượt qua xác thực hai yếu tố không thể là sự cố “đã được lường trước”, đây là lỗ hổng thực sự nghiêm trọng. Theo ông, nếu Uber không đánh giá việc bảo vệ an ninh cơ bản là nghiêm trọng, thì không biết điều gì mới được xem xét là nghiêm trọng. 2FA là phương thức bảo mật an toàn nếu được triển khai đúng và đây là điều có thể dễ dàng thực hiện.

Trong khi đó, theo Craig Young, nhà nghiên cứu an ninh máy tính của công ty phần mềm bảo mật Tripwire (Hoa Kỳ), 2FA là một phương thức kiểm soát an ninh quan trọng. Ông giải thích rằng, phản hồi của Uber có nghĩa là họ đang nghiên cứu để quyết định thời điểm xác minh mã SMS, và người dùng sẽ có thể không cần nhận mã 2FA mỗi lần đăng nhập. Nếu không biết chi tiết cụ thể của kỹ thuật này, thì không thể đánh giá rằng đây có phải là một lỗ hổng chính đáng hay không. Ông cho rằng những chi tiết từ báo cáo là công khai và phản ứng của Uber ít nhiều thích hợp với phạm vi chương trình tiền thưởng của họ.

Thảo Uyên

Theo SC và ZDNet

16:00 | 22/05/2021

08:00 | 22/09/2022

09:00 | 21/08/2018

08:00 | 17/04/2024

Các chuyên gia bảo mật cảnh báo rằng thế giới đang phải đối mặt với sự phát triển của những công nghệ mới, mối đe dọa đang ngày càng gia tăng cả về phạm vi, lẫn cường độ của các cuộc tấn công.

09:00 | 29/01/2024

Các nhà nghiên cứu đến từ hãng bảo mật Fortinet (Mỹ) phát hiện một biến thể mới của Trojan truy cập từ xa có tên Bandook đang được phân phối thông qua các cuộc tấn công lừa đảo nhằm mục đích xâm nhập vào các máy tính Windows. Bài viết sẽ phân tích hành vi của Bandook, cung cấp thông tin chi tiết về các thành phần được sửa đổi trong biến thể mới và giải mã một số ví dụ về cơ chế giao tiếp máy chủ ra lệnh và điều khiển (C2) của phần mềm độc hại này.

17:00 | 22/12/2023

Mới đây, các nhà nghiên cứu tới từ hãng bảo mật Kaspersky đã đưa ra báo cáo về việc phát hiện một loại Trojan mới có liên quan đến nhóm tin tặc APT BlueNoroff và chiến dịch RustBucket đang diễn ra. Trojan này là một trình tải độc hại được thiết kế để tải và thực thi mã độc khác trên hệ thống bị xâm nhập với mục tiêu nhắm vào người dùng macOS. Bài viết này sẽ cùng tìm hiểu, khám phá Trojan BlueNoroff cũng như thông tin xoay quanh nhóm tin tặc này.

10:00 | 22/11/2023

Các nhà nghiên cứu an ninh mạng của Palo Alto Networks Unit 42 (Đơn vị 42) đã phát hiện ra các hoạt động mạng độc hại do các nhóm tin tặc nổi tiếng của Trung Quốc dàn dựng nhằm vào 24 tổ chức thuộc chính phủ Campuchia.

Các chuyên gia bảo mật cảnh báo rằng thế giới đang phải đối mặt với sự phát triển của những công nghệ mới, mối đe dọa đang ngày càng gia tăng cả về phạm vi, lẫn cường độ của các cuộc tấn công.

08:00 | 17/04/2024