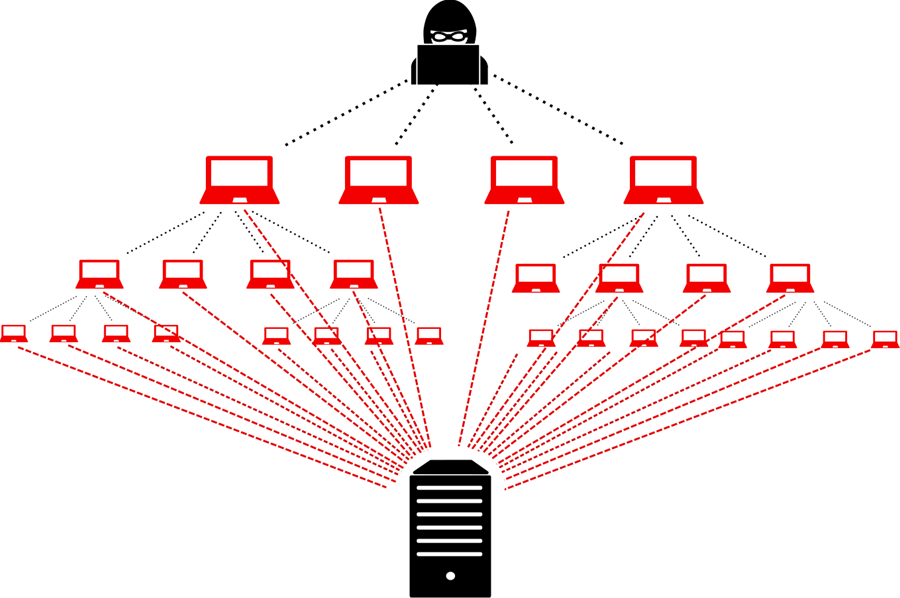

Nhóm nghiên cứu của Kaspersky đã phân tích và so sánh các cuộc tấn công DDoS ảnh hưởng đến giáo dục trong tổng số các cuộc tấn công DDoS được Hệ thống DDoS Interlligence của Kaspersky phát hiện trong Quý I năm 2019 và Quý I năm 2020. Theo đó, số lượng các cuộc tấn công DDoS ảnh hưởng đến giáo dục tăng 550% trong tháng 1/2020 so với cùng kỳ năm 2019.

Đặc biệt, số lượng các cuộc tấn công tăng cao trong thời gian từ tháng 2/2020 đến tháng 6/2020 so với cùng kỳ năm 2019 (tăng từ 350% đến 500%). Các cuộc tấn công DDoS gia tăng tổng thể trong hai quý đầu của năm nay, theo báo cáo của các nhà nghiên cứu, sẽ có nhiều cuộc tấn công nhắm vào các dịch vụ học tập trực tuyến và đây sẽ là xu hướng tấn công chủ yếu trong năm nay.

Từ tháng 1/2020 đến tháng 6/2020, số lượng người dùng phải đối mặt với các mối đe dọa được ngụy trang dưới dạng các nền tảng học tập trực tuyến phổ biến hoặc ứng dụng hội nghị truyền hình đạt 168.550 mối đe dọa. Các nhà nghiên cứu đã kiếm tra dữ liệu có chứa mối đe dọa nằm trong các nền tảng và ứng dụng học tập phổ biến như: Moodle, Hệ thống quản lý học tập chung (LMS), Blackboard, Zoom, Google Classroom, Cousera, edX và Google Meet.

Các trang web lừa đảo thực hiện các nền tảng phổ biến như: Google Classroom và Zoom bắt đầu xuất hiện khi đại dịch COVID-19 tiếp tục diễn biến phức tạp. Một số trang web lừa đảo còn cho phép đăng ký tài khoản Microsoft teams và Google Meet. Những người truy cập vào những trang này có thể bị lừa nhấp vào các liên kết độc hại hoặc lộ thông tin đăng nhập.

Việc tội phạm mạng gửi email lừa đảo liên quan đến các nền tảng học tập là điều thường thấy. Nội dung thường về việc người dùng đã bỏ lỡ một cuộc họp hay khóa học đã bị hủy hoặc họ phải kích hoạt một tài khoản. Đôi khi chúng sẽ chuyển hướng đến một trang web độc hại yêu cầu người dùng tải xuống những ứng dụng. Từ đó, tội phạm mạng sẽ cài những phần mềm độc hại hoặc phần mềm quảng cáo trên những thiết bị của người dùng. Nền tảng phổ biến nhất bị tấn công trong năm 2020 là Zoom với 167.657 mối đe dọa.

Đối với nhiều tội phạm mạng nhắm mục tiêu vào lĩnh vực giáo dục, truy cập tài khoản chỉ là bước đầu tiên. Chúng có thể sử dụng các thông tin đăng nhập đó để thực hiện các cuộc tấn công spam hoặc giành quyền truy cập vào các ứng dụng khác nhau của cùng một người, nếu người dùng sử dụng cùng một tài khoản và mật khẩu trên nhiều ứng dụng.

Quốc Trường

(Theo Dark Reading)

17:00 | 08/05/2020

11:00 | 29/05/2021

07:00 | 16/06/2021

08:00 | 19/07/2019

09:00 | 19/06/2019

14:00 | 05/03/2024

Một sự cố an ninh mạng nghiêm trọng gần đây đã xảy ra khi một trình cài đặt trong phần mềm của Chính phủ Nga bị cài đặt backdoor để phát tán trojan truy cập từ xa có tên Konni RAT (còn gọi là UpDog).

08:00 | 06/02/2024

GitLab vừa phát hành các bản vá lỗi để giải quyết một lỗ hổng bảo mật nghiêm trọng trong phiên bản dành cho cộng đồng (CE) và phiên bản dành cho doanh nghiệp (EE). Lỗ hổng có thể bị khai thác để ghi các tệp tùy ý trong khi tạo workspace.

09:00 | 25/12/2023

Các nhà nghiên cứu tại công ty an ninh mạng Elastic Security Labs (Singapore) cho biết đã phát hiện các kỹ thuật mới được sử dụng bởi phần mềm độc hại GuLoader để khiến việc phân tích trở nên khó khăn hơn. Một trong những thay đổi này là việc bổ sung các ngoại lệ vào tính năng VEH (Vectored Exception Handler) trong một chiến dịch tấn công mạng mới đây.

14:00 | 23/11/2023

Mới đây, các nhà nghiên cứu của hãng bảo mật Check Point đã phát hiện chiến dịch gián điệp mạng được thực hiện bởi nhóm tin tặc Gamaredon có liên hệ với Cơ quan An ninh Liên bang Nga (FSB), bằng cách sử dụng một loại Worm lây lan qua thiết bị USB có tên là LitterDrifter trong các cuộc tấn công nhắm vào các thực thể tại Ukraine. Bài viết này tập trung vào phân tích LitterDrifter cũng như cơ sở hạ tầng của máy chủ điều khiển và kiểm soát (C2) của phần mềm độc hại này.

Các nhà nghiên cứu tại tổ chức bảo mật phi lợi nhuận Shadowserver Foundation (California) cho biết hàng nghìn thiết bị Ivanti VPN kết nối với Internet có khả năng bị ảnh hưởng bởi một lỗ hổng thực thi mã từ xa.

08:00 | 17/04/2024