Phần mềm độc hại này được đặt tên là AbstractEmu do sử dụng mã trừu tượng (Code abstraction) và kiểm tra chống mô phỏng được thực hiện để cản trở việc phân tích ngay từ khi ứng dụng hoạt động.

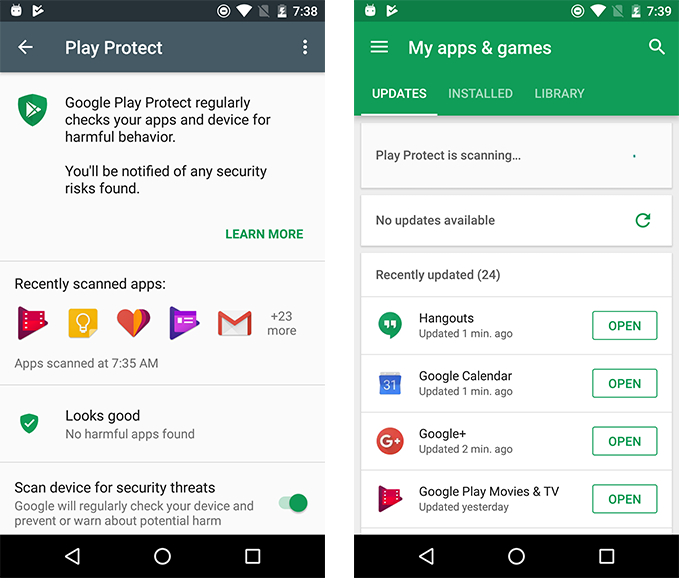

Lookout Threat Labs (Mỹ) cho biết, họ đã tìm thấy tổng cộng 19 ứng dụng Android như trình quản lý mật khẩu, trình quản lý tiến trình, trình khởi chạy ứng dụng và ứng dụng tiết kiệm dữ liệu, 7 trong số đó có khả năng chiếm quyền root. Một trong số chúng là ứng dụng Lite Launcher, đã có mặt trên cửa hàng Google Play chính thức, thu hút tổng cộng 10.000 lượt tải xuống trước khi bị xóa.

Các ứng dụng được cho là đã phân phối thông qua các cửa hàng của bên thứ ba như Amazon Appstore và Samsung Galaxy Store, cũng như các thị trường ít được biết đến khác như Aptoide và APKPure.

Các nhà nghiên cứu của Lookout cho biết: "Mặc dù hiếm gặp nhưng phần mềm này rất nguy hiểm. Bằng cách sử dụng quyền root để truy cập đặc quyền vào hệ điều hành Android, tin tặc có thể tự cấp các quyền hoặc cài đặt phần mềm độc hại bổ sung vốn phải cần sự tương tác của người dùng. Các đặc quyền nâng cao cũng cấp cho phần mềm độc hại quyền truy cập vào dữ liệu nhạy cảm của các ứng dụng khác. Đây là điều không thể xảy ra trong các trường hợp bình thường".

Sau khi cài đặt, phần mềm sử dụng 1 trong 5 lỗ hổng đã bị công khai của Android để tấn công, cho phép chiếm đặc quyền root, trích xuất dữ liệu nhạy cảm và truyền dữ liệu về máy chủ. Năm lỗ hổng được sử dụng để tấn công bao gồm: CVE-2015-3636 (PongPongRoot); CVE-2015-1805 (iovyroot); CVE-2019-2215 (Qu1ckr00t); CVE-2020-0041 và CVE-2020-0069.

Lookout cho rằng những kẻ đứng sau chiến dịch phát tán hàng loạt các phần mềm độc hại này có nguồn lực tài chính dồi dào. Mục tiêu cụ thể của cuộc tấn công vẫn chưa được xác định, nhưng những người dùng Android tại Mỹ bị ảnh hưởng nhiều nhất.

Root thiết bị Android hoặc bẻ khóa thiết bị iOS vẫn là những cách hiệu quả để xâm phạm hoàn toàn thiết bị di động. Thiết bị di động là công cụ hoàn hảo để tin tặc khai thác, vì chúng có vô số chức năng và chứa nhiều dữ liệu nhạy cảm của người dùng.

Bùi Thanh (Theo The Hacker News)

20:00 | 30/06/2021

22:00 | 01/01/2022

10:00 | 08/04/2022

17:00 | 26/11/2021

14:00 | 04/07/2022

07:00 | 07/06/2021

08:00 | 12/01/2022

10:00 | 15/02/2023

15:00 | 10/06/2021

10:00 | 22/04/2024

Trong một xu hướng đáng lo ngại được Bitdefender Labs (Hoa Kỳ) phát hiện gần đây, tin tặc đang tận dụng sự quan tâm ngày càng tăng đối với AI để phát tán các phần mềm độc hại tinh vi. Những kẻ tấn công này đang tung ra các chiến dịch quảng cáo độc hại trên mạng xã hội, giả dạng các dịch vụ AI phổ biến như Midjourney, DALL-E và ChatGPT để đánh lừa người dùng.

10:00 | 29/03/2024

Một dịch vụ lừa đảo mới có tên là Darcula sử dụng 20.000 tên miền để giả mạo thương hiệu và đánh cắp thông tin xác thực từ người dùng Android và iPhone tại hơn 100 quốc gia thông qua iMessage.

08:00 | 12/03/2024

Mới đây, các nhà nghiên cứu từ Trung tâm Ứng phó khẩn cấp bảo mật AhnLab - ASEC (Hàn Quốc) phát hiện phần mềm độc hại mới có tên WogRAT, đang được các tác nhân đe dọa triển khai trong các cuộc tấn công lạm dụng nền tảng Notepad trực tuyến có tên là aNotepad để bí mật lưu trữ và truy xuất mã độc trên cả Windows và Linux.

10:00 | 04/03/2024

Mới đây, công ty sản xuất camera Wyze đã chia sẻ thông tin chi tiết về sự cố bảo mật đã ảnh hưởng đến hàng nghìn người dùng vào hôm 16/02 và cho biết ít nhất 13.000 khách hàng có thể xem clip từ camera nhà của những người dùng khác.

Các nhà nghiên cứu tại tổ chức bảo mật phi lợi nhuận Shadowserver Foundation (California) cho biết hàng nghìn thiết bị Ivanti VPN kết nối với Internet có khả năng bị ảnh hưởng bởi một lỗ hổng thực thi mã từ xa.

08:00 | 17/04/2024