Tệp tin thực thi độc hại có khả năng thêm trình theo dõi thao tác bàn phím (key-logger) vào hệ thống Windows. Các nhà nghiên cứu cũng nghi ngờ rằng chính những người phát triển ứng dụng đã vô tình tiếp tay cho kẻ xấu bằng việc viết ứng dụng trên hệ thống Windows bị nhiễm độc. Tuy nhiên, cùng một tác giả nhưng có ứng dụng bị nhiễm độc, có ứng dụng không. Vì vậy, nhà phát triển ứng dụng có thể đã sử dụng nhiều môi trường và hệ thống khác nhau.

Các tệp tin .apk độc hại không ảnh hưởng tới thiết bị Android, vì chúng chỉ chạy trên hệ điều hành Windows nên khi tải về trên Android thì không có tác dụng. Việc các tệp tin .apk bị nhiễm độc chứng tỏ nhà phát triển ứng dụng đã sử dụng hệ điều hành Windows chứa phần mềm độc hại.

Trình theo dõi thao tác bàn phím bị nhúng vào các ứng dụng độc hại có thể ghi lại thao tác bàn phím trên hệ thống Windows, bao gồm những thông tin nhạy cảm như số thẻ tín dụng, số thẻ căn cước công dân và các loại mật khẩu. Những tệp tin thực thi độc hại có tên giả như Android.exe, my music.exe và gallery.exe,… khiến người dùng không nghi ngờ.

Một khi được tải về, tệp tin thực thi độc hại tự khởi chạy có thể tiến hành các thao tác trên hệ thống Windows như tạo tệp tin thực thi và tệp tin ẩn trong Windows, đổi chế độ của thiết bị thành tự khởi chạy sau khi khởi động lại và thực hiện kết nối mạng tới địa chỉ IP 87.98.185.184 thông qua cổng 8829.

Một số ứng dụng bị ảnh hưởng bao gồm ứng dụng dạy vẽ và thiết kế quần áo (Learn to Draw Clothing), ứng dụng ảnh về ý tưởng độ xe đạp địa hình (Modification Trail), ứng dụng gợi ý các bài tập thể dục và chăm sóc sức khỏe (Gymnastics Training Tutorial),…

Mặc dù các tệp thực thi độc hại này không thể chạy trực tiếp trên Android, nhưng chúng vẫn là mối nguy hiểm cho chuỗi cung ứng phần mềm và các nhà phát triển phần mềm trên hệ điều hành Windows. Các nhà phát triển ứng dụng đã trở thành mục tiêu của nhiều cuộc tấn công diện rộng, trong đó có cuộc tấn công KeRanger, XcodeGhost và chiến dịch NotPetya.

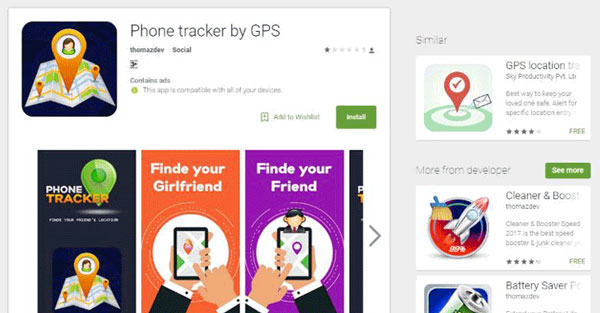

Hầu hết ứng dụng bị nhiễm độc được tung ra thị trường từ tháng 10 đến tháng 11/2017, có nghĩa là các ứng dụng đã tồn tại hơn nửa năm. Một vài ứng dụng có hơn 1000 lượt tải và đánh giá 4 sao. Những ứng dụng này đã bị gỡ khỏi cửa hàng ứng dụng Google Play và Google không bình luận gì về vụ việc này.

ĐT (theo SecurityBox)

08:38 | 19/06/2017

13:52 | 12/09/2017

07:00 | 29/12/2017

10:00 | 04/03/2024

Mới đây, công ty sản xuất camera Wyze đã chia sẻ thông tin chi tiết về sự cố bảo mật đã ảnh hưởng đến hàng nghìn người dùng vào hôm 16/02 và cho biết ít nhất 13.000 khách hàng có thể xem clip từ camera nhà của những người dùng khác.

09:00 | 29/01/2024

Các nhà nghiên cứu đến từ hãng bảo mật Fortinet (Mỹ) phát hiện một biến thể mới của Trojan truy cập từ xa có tên Bandook đang được phân phối thông qua các cuộc tấn công lừa đảo nhằm mục đích xâm nhập vào các máy tính Windows. Bài viết sẽ phân tích hành vi của Bandook, cung cấp thông tin chi tiết về các thành phần được sửa đổi trong biến thể mới và giải mã một số ví dụ về cơ chế giao tiếp máy chủ ra lệnh và điều khiển (C2) của phần mềm độc hại này.

14:00 | 16/01/2024

Theo nghiên cứu mới đây của Zimperium (công ty bảo mật di động có trụ sở tại Hoa Kỳ), 29 họ phần mềm độc hại đã nhắm mục tiêu vào 1.800 ứng dụng ngân hàng trên 61 quốc gia vào năm 2023. Nhiều hơn gần gấp 3 lần năm 2022 với 10 dòng phần mềm độc hại nhắm mục tiêu đến 600 ứng dụng ngân hàng. Có thể thấy được sự phát triển và tiện lợi của các ứng dụng ngân hàng trực tuyến, tuy nhiên chúng cũng đi kèm với nguy cơ tiềm ẩn về an toàn thông tin và gian lận tài chính.

09:00 | 17/11/2023

Dữ liệu nội bộ của Boeing, một trong những nhà thầu quốc phòng và vũ trụ lớn nhất thế giới, đã bị nhóm tin tặc Lockbit phát tán trực tuyến.

Công ty an ninh mạng Palo Alto Networks (Mỹ) chuyên cung cấp giải pháp tường lửa cảnh báo một lỗ hổng zero-day nghiêm trọng mới, với điểm CVSS tối đa 10/10. Nếu bị khai thác, kẻ tấn công có thể thực thi mã tùy ý với đặc quyền root mà không cần xác thực.

15:00 | 16/04/2024