BlackCat còn được gọi là ALPHV và Noberus, là phần mềm độc hại đầu tiên được viết bằng ngôn ngữ lập trình Rust với độ an toàn về bộ nhớ và cải thiện hiệu suất.

FBI cho biết: "Nhiều nhà phát triển và tội phạm rửa tiền cho BlackCat/ALPHV có liên kết với DarkSide/BlackMatter. Điều này cho thấy chúng có mạng lưới rộng lớn và kinh nghiệm với các hoạt động mã độc tống tiền".

Tiết lộ được đưa ra vài tuần sau khi Cisco Talos và Kasperksy báo cáo phát hiện những liên kết giữa các họ mã độc tống tiền BlackCat và BlackMatter, trong đó có cả việc sử dụng phiên bản sửa đổi của công cụ lọc dữ liệu có tên là Fendr mà trước đây chỉ được quan sát thấy trong hoạt động liên quan đến BlackMatter.

Theo AT&T Alien Labs: "Bên cạnh những lợi thế đang phát triển mà ngôn ngữ lập trình Rust mang lại, những kẻ tấn công còn lợi dụng khả năng phát hiện thấp hơn từ các công cụ phân tích tĩnh, vốn thường không thích ứng với tất cả các ngôn ngữ lập trình".

Giống như các nhóm RaaS khác, phương thức hoạt động của BlackCat liên quan đến việc đánh cắp dữ liệu của nạn nhân trước khi thực thi mã hóa tống tiền. Phần mềm độc hại này thường tận dụng thông tin đăng nhập của người dùng bị xâm phạm để chiếm quyền truy cập ban đầu vào hệ thống mục tiêu.

Nhà nghiên cứu Vedere Labs của Forescout đã phân tích một sự cố ransomware BlackCat và thấy rằng tường lửa SonicWall tiếp xúc với Internet đã bị xâm nhập để chiếm quyền truy cập ban đầu vào mạng. Sau đó, chúng sẽ mã hóa công cụ giám sát máy ảo VMware ESXi. Việc triển khai mã độc tống tiền được cho là đã diễn ra từ ngày 17/3/2022.

Cơ quan thực thi pháp luật khuyến nghị các nạn nhân báo cáo kịp thời các sự cố mã độc tống tiền, đồng thời khuyến cáo họ không nên trả tiền chuộc vì không có gì đảm bảo rằng điều này sẽ giúp họ khôi phục lại được các tệp đã được mã hóa. Tuy nhiên, các nạn nhân có thể buộc phải tuân theo những yêu cầu đó để bảo vệ cổ đông, nhân viên và khách hàng của họ.

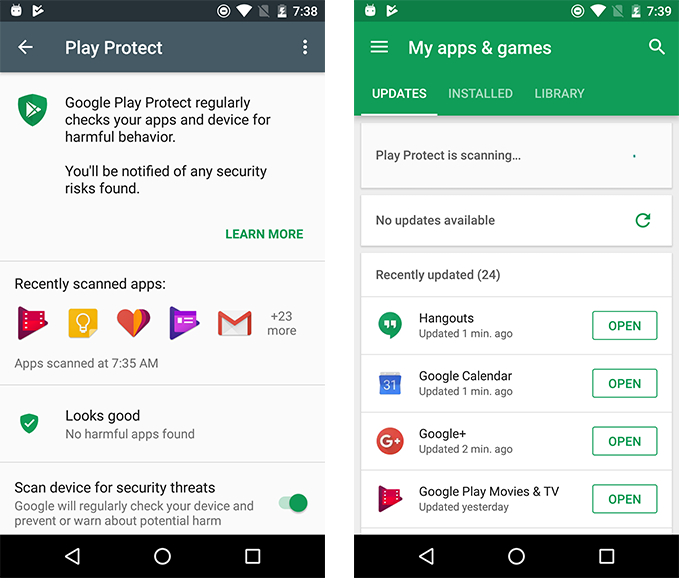

FBI đang kêu gọi các tổ chức kiểm tra lại trình điều khiển tên miền, máy chủ, máy trạm và thư mục hoạt động cho các tài khoản người dùng mới hoặc chưa xác thực, thực hiện sao lưu ngoại tuyến, phân đoạn mạng, áp dụng cập nhật phần mềm và bảo mật tài khoản bằng xác thực đa yếu tố.

Nguyễn Chân

19:00 | 27/01/2022

09:00 | 19/05/2022

08:00 | 12/10/2022

12:00 | 29/05/2021

08:00 | 09/04/2024

14:00 | 19/05/2023

17:00 | 20/06/2022

18:00 | 16/08/2022

10:00 | 08/04/2022

10:00 | 22/04/2024

Trong một xu hướng đáng lo ngại được Bitdefender Labs (Hoa Kỳ) phát hiện gần đây, tin tặc đang tận dụng sự quan tâm ngày càng tăng đối với AI để phát tán các phần mềm độc hại tinh vi. Những kẻ tấn công này đang tung ra các chiến dịch quảng cáo độc hại trên mạng xã hội, giả dạng các dịch vụ AI phổ biến như Midjourney, DALL-E và ChatGPT để đánh lừa người dùng.

09:00 | 19/04/2024

Theo nhận định của Cục An toàn thông tin (Bộ Thông tin và Truyền thông), trong thời gian gần đây các chiêu trò lừa đảo trực tuyến ngày càng gia tăng với các hình thức tinh vi hơn. Điều này khiến cho nhiều người dân khó nhận biết để phòng tránh nguy cơ mất an toàn thông tin.

10:00 | 10/04/2024

Một nhà cung cấp dịch vụ trung tâm dữ liệu bị tấn công với hình thức và thủ đoạn tương tự như vụ tấn công mã độc tống tiền vào VnDirect, chỉ khác về loại mã độc cụ thể mà tin tặc dùng để mã hóa dữ liệu.

17:00 | 21/12/2023

Mới đây, nhóm Nghiên cứu và Phân tích Toàn cầu của Kaspersky phát hiện một chiến dịch gián điệp mạng đang nhắm mục tiêu đánh cắp dữ liệu lưu trữ trên các thiết bị USB an toàn sử dụng trong các cơ quan, tổ chức chính phủ các nước Châu Á - Thái Bình dương (APAC).

Các nhà nghiên cứu tại tổ chức bảo mật phi lợi nhuận Shadowserver Foundation (California) cho biết hàng nghìn thiết bị Ivanti VPN kết nối với Internet có khả năng bị ảnh hưởng bởi một lỗ hổng thực thi mã từ xa.

08:00 | 17/04/2024