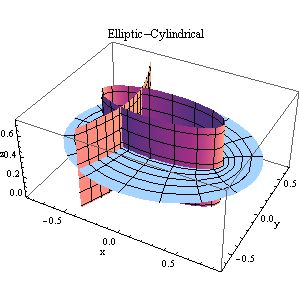

Tóm tắt— Để mở rộng nghiên cứu của Harold Edwards về một dạng chuẩn tắc mới cho các đường cong elliptic, Bernstein cùng cộng sự đã tổng quát hóa một lớp các đường cong, gọi là các đường cong Edwards cuộn, định nghĩa trên trường k có đặc số khác 2 cho bởi phương trình ax^2+y^2=1+dx^2 y^2, trong đó a,d∈k\{0},a≠d. Trong kết quả chính của bài báo này, chúng tôi sẽ sử dụng phương pháp của Bernstein và cộng sự để tham số hóa đường cong Edwards với nhóm con xoắn đã biết là Z/4Z, Z/8Z, hoặc Z/2Z×Z/4Z trên trường Q.

|

Tài liệu tham khảo [1]. D.J. Bernstein, P. Birkner, M. Joye, T. Lange, C. Peters, “Twisted Edwards curves”, In Africacrypt 2008, vol. 5023 of Lecture Notes in Computer Science, pp. 389-405, 2008. [2]. D.J. Bernstein, P. Birkner, T. Lange, C. Peters, “ECM using Edwards curves”, Mathematics of Computation, vol. 82, pp. 1139-1179, AMS, 2013. [3]. D.J. Bernstein, T. Lange, “Faster addition and doubling on elliptic curves”, In Asiacrypt 2007, vol. 4833 of Lecture Notes in Computer Sciene, pp. 29-50, Springer, 2007. [4]. D.J. Bernstein, T. Lange, “A complete set of addition laws for incomplete Edwards curves”, Journal of Number Theory, vol. 131, pp. 858-872, 2011. [5]. H.M. Edwards, “A normal form of elliptic curves”, Bullentin of the American Mathematical Society, vol. 44, pp. 393-422, 2007. [6]. H. Hisil, K.K-H. Wong, G. Carter, E. Dawson, “Twisted Edwards curves revisited”, In Asiacrypt 2008, vol. 5350 of Lecture Notes in Computer Science, pp. 326-343, Springer, Heidelberg, 2008. [7]. L.C. Washington, “Elliptic Curve: Number Theory and Cryptography”, CRC Press, Boca Raton, 2008 |

Võ Tùng Linh

08:00 | 18/01/2017

14:16 | 31/03/2014

08:00 | 14/02/2017

22:00 | 22/02/2020

09:00 | 13/02/2024

Trong bối cảnh an ninh mạng ngày càng phát triển, các tổ chức liên tục phải đấu tranh với một loạt mối đe dọa trên môi trường mạng ngày càng phức tạp. Các phương pháp an toàn, an ninh mạng truyền thống thường sử dụng các biện pháp bảo vệ thống nhất trên các hệ thống đang tỏ ra kém hiệu quả trước các hình thái tấn công ngày càng đa dạng. Điều này đặt ra một bài toán cần có sự thay đổi mô hình bảo vệ theo hướng chiến lược, phù hợp và hiệu quả hơn thông qua việc Quản lý rủi ro bề mặt tấn công (Attack Surface Risk Management - ASRM).

10:00 | 31/01/2024

Các nhà nghiên cứu tại hãng bảo mật Kaspersky đã phát triển một kỹ thuật mới có tên là iShutdown để có thể phát hiện và xác định các dấu hiệu của một số phần mềm gián điệp trên thiết bị iOS, bao gồm các mối đe dọa tinh vi như Pegasus, Reign và Predator. Bài viết sẽ cùng khám phát kỹ thuật iShutdown dựa trên báo cáo của Kaspersky.

08:00 | 09/01/2024

Nhiều người trong chúng ta thường có thói quen chỉ để ý đến việc bảo vệ an toàn máy tính và điện thoại của mình nhưng lại thường không nhận ra rằng đồng hồ thông minh (ĐHTM) cũng có nguy cơ bị tấn công mạng. Mặc dù ĐHTM giống như một phụ kiện cho các thiết bị chính nhưng chúng thường được kết nối với điện thoại, máy tính cá nhân và có khả năng tải các ứng dụng trên mạng, cài đặt tệp APK hay truy cập Internet. Điều đó có nghĩa là rủi ro mất an toàn thông tin trước các cuộc tấn công của tin tặc là điều không tránh khỏi. Vậy nên để hạn chế những nguy cơ này, bài báo sau đây sẽ hướng dẫn người dùng cách sử dụng ĐHTM an toàn nhằm tránh việc bị tin tặc lợi dụng đánh cắp thông tin.

09:00 | 06/12/2023

Các cuộc chiến tranh giành lãnh địa trên không gian mạng trong tương lai sẽ xuất hiện và gia tăng giữa các nhóm tội phạm mạng khi nhiều đối thủ tập trung vào cùng một mục tiêu. Vừa qua Fortinet đã công bố Báo cáo Dự báo về các mối đe dọa an ninh mạng năm 2024 từ đội ngũ nghiên cứu FortiGuard Labs đưa ra những tác động của AI tới mô hình chiến tranh mạng, đồng thời nhấn mạnh xu hướng các mối đe dọa mới nổi có thể định hình bối cảnh chuyển đổi số trong năm tới và những năm sau.

Những ngày gần đây, liên tục các kênh YouTube với lượng người theo dõi lớn như Mixigaming với 7,32 triệu người theo dõi của streamer nổi tiếng Phùng Thanh Độ (Độ Mixi) hay Quang Linh Vlogs - Cuộc sống ở Châu Phi với 3,83 triệu người theo dõi của YouTuber Quang Linh đã bị tin tặc tấn công và chiếm quyền kiểm soát.

10:00 | 22/04/2024

Mới đây, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã phát hành phiên bản mới của hệ thống Malware Next-Gen có khả năng tự động phân tích các tệp độc hại tiềm ẩn, địa chỉ URL đáng ngờ và truy tìm mối đe dọa an ninh mạng. Phiên bản mới này cho phép người dùng gửi các mẫu phần mềm độc hại để CISA phân tích.

13:00 | 17/04/2024