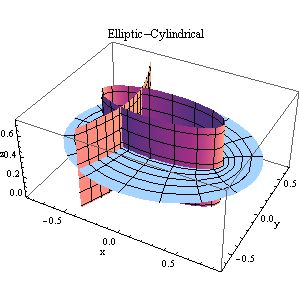

Abstract— This paper describles an algorithm and structure for computing and implementation point multiplications on Elliptic cuvers defined GF(p) with 256 bits length. The circuits have been describled in VHDL in implemented on chip Zynq xc7z030 and xc7z045.

Xem toàn bộ bài báo tại đây.

|

TÀI LIỆU THAM KHẢO

[1]. American Bankers Association. ANSI X9.62-1998: Public Key Cryptography for the Financial Services Industry: The Elliptic Curve Digital Signature Algorithm (ECDSA). [2]. N. Koblitz, S. Vastone, and A. Menezes. The State of Elliptic Curve Cryptography, Design, Codes and Cryptography, 19(2/3):173-193, March 2000. [3]. J. Lutz. High Performance Elliptic Curve Cryptographic co-processor. Master’s thesis, University of Waterloo, 2003. [4]. Đề tài cấp Ban “Nghiên cứu thiết kế, chế tạo module bảo mật cài đặt an toàn, cứng hóa các thuật toán GOST (28147-89, R34.11-2012, R34.10-2012) dựa trên công nghệ FPGA”. Ban Cơ yếu Chính phủ, Thực hiện 2015- 2016. Chủ nhiệm Nguyễn Biên Cương. [5]. SEC1. Elliptic Curve Cryptography: Standards for Eficient Cryptography Group, http://www.secg.org [6]. TC03-2:2015, “Thuật toán chữ ký số ECDSA”, Ban cơ yếu Chính phủ. [7]. The FIPS 186-3 Elliptic Curve Digital Signature Algorithm Validation System (ECDSA2VS), January 17, 2012. [8]. Cryptographic Algorithms on Reconfigurable Hardware, Springer |

Thông tin trích dẫn : Nguyễn Văn Long, Hoàng Văn Thức, "Một Giải Pháp Cứng hóa phép nhân điểm Elliptic trên trường GF(p)", Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin, Tạp chí An toàn thông tin, Vol. 08, No. 01, pp, 52-57, 2018.

Nguyễn Văn Long, Hoàng Văn Thức

08:00 | 14/02/2017

15:23 | 21/12/2015

14:00 | 24/10/2019

08:00 | 30/03/2020

14:16 | 31/03/2014

10:00 | 21/02/2023

Khi khối lượng và sự đa dạng của dữ liệu có thể được thu thập thì việc lưu trữ và phân tích đã tăng vọt trong hơn một thập kỷ qua. Cùng với đó, những vấn đề về bảo mật ngày càng trở nên quan trọng, đặc biệt là việc bảo vệ dữ liệu cá nhân của người dùng.

07:00 | 08/02/2023

Với sự phát triển không ngừng của công nghệ, những cuộc tấn công mạng thông qua mạng Internet cũng ngày càng trở nên đa dạng hơn. Đặc biệt là hoạt động trò chơi trực tuyến tiềm ẩn không ít những mối đe dọa bị tấn công bởi mã độc. Bài báo này sẽ đưa ra các mối đe dọa liên quan đến trò chơi trực tuyến, phân tích các phương thức, thủ đoạn mà tin tặc tấn công mạng dựa vào các trò chơi trực tuyến, từ đó đưa ra một số giải pháp phòng tránh.

13:00 | 26/12/2022

Một khía cạnh quan trọng của công nghệ blockchain (chuỗi khối) là xác định người dùng nào công bố khối tiếp theo. Điều này được giải quyết thông qua việc thực hiện một trong nhiều mô hình đồng thuận có thể. Trong khi cố gắng cải thiện hiệu quả năng lượng của các chuỗi khối sử dụng bằng chứng công việc (Proof of Work - PoW) trong cơ chế đồng thuận, bằng chứng cổ phần (Proof of Stake - PoS) lại đưa ra một loạt các thiếu sót mới đáng kể trong cả mô hình tiền tệ và mô hình quản trị. Bài viết trình bày lại các phân tích của [1] và chỉ ra rằng những hệ thống như vậy là độc tài, độc quyền nhóm và được ủy quyền (permissioned).

13:00 | 06/12/2022

Cùng với sự gia tăng không ngừng của các mối đe dọa an ninh mạng, các tin tặc thay đổi, phát triển các chiến thuật và phương thức tấn công mới tinh vi hơn dường như xuất hiện liên tục. Trong khi đó, các chiến dịch tấn công nhắm vào cơ sở hạ tầng công nghệ thông tin của các tổ chức/doanh nghiệp (TC/DN) được các nhóm tin tặc thực hiện với tần suất nhiều hơn. Chính vì thế, việc xây dựng một chiến lược phòng thủ dựa trên bằng chứng được thực thi tốt là điều mà các TC/DN nên thực hiện để chủ động hơn trước các mối đe dọa trong bối cảnh các cuộc tấn công mạng đang trở nên khó lường và phức tạp.

Hiện nay, số lượng các cuộc tấn công mạng nhắm đến hệ điều hành Linux đang ngày càng gia tăng cả về số lượng lẫn mức độ tinh vi, đặc biệt là các sự cố liên quan đến việc lộ lọt mật khẩu. Thông thường, khi tạo tài khoản mới trên Linux, người dùng có thể sử dụng những mật khẩu tùy ý, kể cả những mật khẩu yếu, điều này có thể gây ra nhiều rủi ro bảo mật tiềm ẩn trong hệ thống mạng, các tác nhân đe dọa sẽ dễ dàng tấn công và xâm phạm tài khoản hơn. Do đó, cần phải thực thi các chính sách sử dụng mật khẩu đủ mạnh để bảo vệ tài khoản người dùng tránh bị tấn công. Trong bài viết này sẽ gửi đến độc giả hướng dẫn thiết lập cấu hình mật khẩu an toàn trên Linux với nền tảng Centos 7.

10:00 | 10/04/2024

Mới đây, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã phát hành phiên bản mới của hệ thống Malware Next-Gen có khả năng tự động phân tích các tệp độc hại tiềm ẩn, địa chỉ URL đáng ngờ và truy tìm mối đe dọa an ninh mạng. Phiên bản mới này cho phép người dùng gửi các mẫu phần mềm độc hại để CISA phân tích.

13:00 | 17/04/2024