Tuy SD-WAN sẽ tạo ra nhiều cơ hội tích cực và tiềm năng khi ứng dụng triển khai nội dung số và thương mại điện tử cho các doanh nghiệp, nhưng cũng tồn tại nhiều mối đe dọa như sau.

Phần mềm lỗi thời hoặc chưa được vá lỗi: Phần lớn các hệ thống SD-WAN sử dụng hệ điều hành dựa trên Linux và thường xuyên được triển khai với các công cụ mã nguồn mở. Tùy thuộc vào SLA (thỏa thuận mức dịch vụ) và thỏa thuận vai trò trách nhiệm với nhà cung cấp SD-WAN, điều quan trọng là phải hiểu toàn bộ công nghệ và trách nhiệm của mỗi bên trong việc cập nhật bộ phần mềm và tiện ích đầy đủ.

Cung cấp phiên bản phần mềm duy nhất cho nhiều người dùng: Trong môi trường nhà cung cấp, họ cung cấp giao diện quản lý web dựa trên giao diện người dùng web. Đã có một số báo cáo về các lỗ hổng bảo mật đối với các giao diện web nhiều người dùng liên quan đến kiểm soát truy cập. Bởi vì kiểm soát truy cập là một phần của bề mặt tấn công từ góc độ nhà cung cấp và người sử dụng vì nó có thể dẫn đến leo thang đặc quyền.

Các mối đe doạ về mật mã: Các mặt phẳng quản lý SD-WAN cũng như dữ liệu, điều khiển và điều phối đều dựa trên cơ chế mật mã. Các giao thức mật mã cho SD-WAN đang phát triển nhanh chóng và được phát triển tích cực nhờ công nghệ mới. Hầu hết các nhà cung cấp đều áp dụng IPSec, do đó mật mã là trọng tâm trong quá trình phát triển hệ thống SD-WAN.

Cung cấp Zero Touch (ZTP): Cơ chế ZTP cho phép các nút được cấp phép và cấu hình tự động. Có nghĩa là máy chủ ZTP theo thiết kế phải chấp nhận các yêu cầu từ các thiết bị không xác định và trái phép đến từ Internet. Điều này làm tăng đáng kể bề mặt tấn công và khả năng của kẻ tấn công.

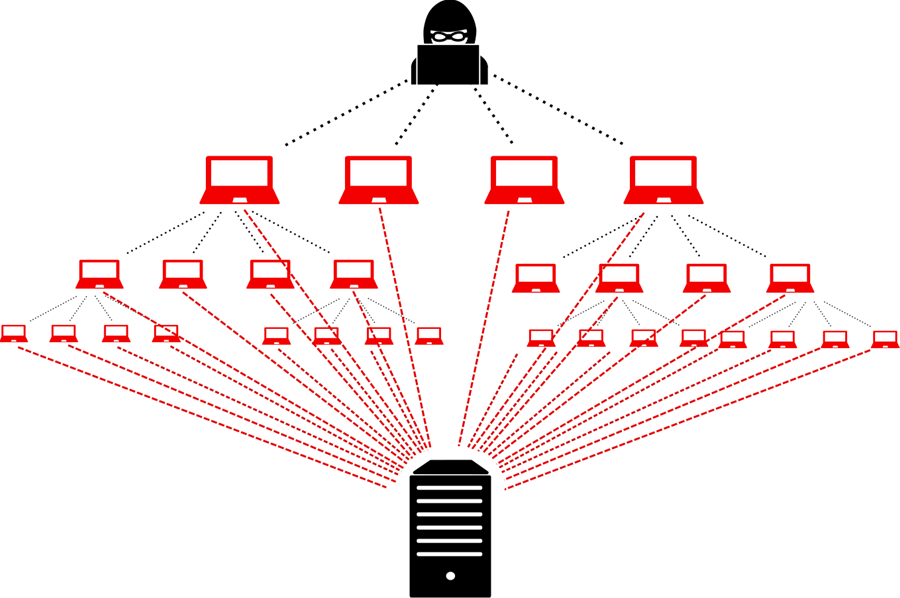

Mô hình triển khai mạng SD-WAN sẽ được đề xuất nhằm chống lại tấn công DoS/DDoS, bởi trong môi trường mạng các tấn công này vào một hệ thống máy tính đích luôn được xem là hiện hữu. Từ nền tảng mạng LAN đến môi trường mạng SD-WAN, tấn công DoS luôn tiềm ẩn trong các điều kiện tạo lập nhằm vô hiệu hóa quyền truy cập của người dùng, kéo theo đó là tấn công DDoS được hình thành khi thực hiện tấn công DoS đồng thời từ nhiều máy trạm cùng truy vấn vào hệ thống đích trong thời gian ngắn, gây bão hòa bộ nhớ đệm, cạn kiệt tài nguyên xử lý bảng chuyển mạch luồng của hệ đích và hệ quả làm cho các người dùng hợp pháp không thể truy cập dịch vụ.

Mô hình triển khai an toàn mạng SD-WAN đề xuất theo Hình 1, gồm 4 SITE: SITE 1000 và SITE 1, 2, 3. Trong đó, SITE 1000 có VPN 512 (10.1.1.0/24) dùng để kết nối máy tính của quản trị viên tới SD-WAN trung tâm quản lý cấu hình, và thiết lập hệ thống cũng như kiểm soát toàn hệ thống thông qua vManage, vSmart, vBond; và VPN 0 (192.168.2.0/24) thực hiện kết nối vManage, vSmart, vBond tới các vEdge và các Router bên ngoài trụ sở chính. Còn SITE 1, 2, 3 mô tả khu vực người sử dụng được kết nối từ các vEdge; hệ thống truyền dẫn trong mạng SD-WAN đi qua cả MPLS hoặc Internet nhằm đảm bảo kết nối sẵn sàng cao cho người dùng thông qua các vEdge tại các SITE 1, SITE 2, SITE 3.

Hình 1. Mô hình triển khai an toàn mạng SD-WAN

Mặc dù SD-WAN được tích hợp tường lửa tại các node ở các chi nhánh nhưng vẫn sẽ có những rủi ro bị tấn công, đặc biệt là đối với tấn công DoS, do các lỗ hổng hoặc nguy cơ tấn công trực tiếp từ phía người sử dụng ở chính chi nhánh đó. Ở báo cáo này, nhóm tác giả đã thử nghiệm tấn công DoS để đánh giá SD-WAN có thể bị tấn công tiềm ẩn, trên cơ sở đó đề xuất bổ sung thêm một tường lửa để minh chứng hiệu quả bảo vệ an toàn trong hệ thống SD-WAN chống lại những tấn công nguy hiểm hơn.

Để đánh giá tính an toàn của mạng được xây dựng trên SD-WAN, nhóm tác giả thử nghiệm tấn công DoS SYN vào các thiết bị vEdge trong hệ thống SD-WAN, và sau đó ngăn chặn tấn công khả thi bằng tường lửa Iptables. Tấn công DoS SYN thuộc kiểu tấn công mạng phổ biến gây ra mất kết nối của cặp thiết bị nguồn và đích, bởi chúng gửi liên tiếp nhiều gói tin SYN đến vEdge mà không phản hồi lại gói tin ACK thì SD-WAN trung tâm sẽ buộc vEdge phải đưa các kết nối này vào trong hàng đợi. Do giao thức TCP (Tranmission Control Protocol) sử dụng các khối điều khiển đường truyền TCB (Tranmission Control Block) làm cấu trúc dữ liệu của giao thức chuyển vận, nên khối này chứa toàn bộ thông tin kết nối. Dung lượng tối thiểu của 1 khối TCB là 280 Byte (khối này cho phép mở rộng lên tới 1300 Byte), tuy nhiên khi phải xử lý các yêu cầu kết nối của máy khách trong hàng đợi sẽ dẫn đến không gian lưu trữ TCB dần cạn kiệt và không còn sẵn sàng phục vụ những máy khách hợp lệ khác, gây ra mất kết nối giữa các thiết bị.

Trong giải pháp thử nghiệm này, nhóm tác giả triển khai tường lửa Iptables để cấu hình các luật nhằm ngăn chặn tấn công SYN Flood.

Bước 1: Thực hiện tấn công DoS (Hình 2).

Hình 2. Tấn công DoS bằng hping3

Sau khi thực hiện lệnh tấn công DoS, lượng gói tin tới vEdge2 thống kê được như trong Hình 3.

Hình 3. Lượng Packet đi qua vEdge 2 khi đang tấn công DoS

Bước 2: Cấu hình luật Iptables ngăn chặn tấn công DoS qua cờ Flags (Hình 4).

Hình 4. Thiết lập các luật Iptables chặn tấn công DoS

Sau khi thiết lập tường lửa thông qua SD-WAN trung tâm thì lượng gói tin chuyển qua vEdge2 không còn cao, vì thế không gây nên hiện tượng quá tải trên vEdge. Kết quả các vEdge vẫn duy trì được hoạt động ổn định (Hình 5 và 6).

Hình 6. vEdge 1 vẫn đảm bảo kết nối với 2 Transport

Trên cơ sở mô phỏng thử nghiệm, một số giải pháp bảo vệ chống tấn công DoS SYN Flood được đề xuất như sau:

• Sử dụng các kỹ thuật lọc gói tin dựa trên địa chỉ IP;

• Tăng kích thước vùng nhớ nhật ký (Backlogs) tại SD-WAN trung tâm giúp tăng khả năng chấp nhận kết nối mới cho hệ thống đích;

• Giảm thời gian chờ xác nhận yêu cầu kết nối TCP-SYN, giúp máy chủ hủy bỏ các yêu cầu kết nối không được xác nhận trong khoảng thời gian ngắn hơn, giải phóng tài nguyên các kết nối chờ chiếm giữ;

• Sử dụng SYN cache giúp duy trì Backlogs chung cho tất cả máy chủ thay vì Backlogs riêng cho mỗi ứng dụng riêng;

• Sử dụng SYN Cookies cho phép chỉ cấp phát tài nguyên cho kết nối khi nó đã được xác nhận. Các yêu cầu SYN sẽ bị hủy nếu không được xác nhận trước khi được chuyển cho máy chủ đích;

• Sử dụng tường lửa hoặc proxy để lọc các gói tin hoặc thực thi các chính sách an ninh đã xác lập trước.

Phần I và Phần II của bài báo đã giới thiệu về công nghệ SD-WAN, trình bày những lợi ích và hạn chế trong công nghệ SD-WAN, đồng thời đề xuất một mô hình thử nghiệm triển khai an toàn mạng bằng cách thiết lập tường lửa Iptables và đã chặn được tấn công DoS SYN Flood. Thông qua các kết quả mô phỏng, các giải pháp bảo vệ khác cho mô hình mạng SD-WAN cũng được đề xuất. Trong thời gian tới, nhóm sẽ tiếp tục thực hiện đánh giá tổ hợp các biện pháp bảo vệ cho mạng đề xuất, đồng thời kiểm chứng tiếp tính đơn giản hóa trong công tác quản trị mạng và tính an toàn trong triển khai mạng đáp ứng nhu cầu người dùng trong các doanh nghiệp hiện nay.

|

TÀI LIỆU THAM KHẢO 1. Michael Cooney, “What is SD-WAN, and what does it mean for networking, security, cloud?” Webpage: https://www.networkworld.com/article/3031279/sd-wan-what-it-is-and-why-youll-use-it-one-day. 2. Gottlieb, A. “Why does MPLS cost so much more than Internet connectivity?”, Apr 2012. Webpage: http://www.networkworld.com/article/2222196/cisco-subnet/why-does-mpls-cost-so-muchmore-than-internet-connectivity. 3. Michelle Suh, Sae Hyong Park, Byungjoon Lee, and Sunhee Yang. “Building Firewall Over the Software-Defined Network Controller”. In Proceedings of the 16th International Conference on Advanced Communication Technology (ICACT2014), pages 744–748. IEEE, 2014. 4. Ankur Chowdhary, Vaibhav Hemant Dixit, Naveen Tiwari, Sukhwa Kyung, Dijiang Huang, and Gail-Joon Ahn. “Science DMZ: SDN Based Secured Cloud Testbed”. In Network Function Virtualization and Software Defined Networks (NFVSDN), 2017 IEEE Conference on, pages 1–2. IEEE, 2017. 5. Nastech Inc. “MPLS data network setup, 2015”. 6. Scott-Hayward, S., O’Callaghan, G., and Sezer, S. “SDN security: A survey”. In Future Networks and Services (SDN4FNS), 2013 IEEE SDN For (2013). 7. Shin, S., and Gu, G. “Attacking SoftwareDefined Networks: A First Feasibility Study”. In Proceedings of the Second ACM SIGCOMM Workshop on Hot Topics in Software Defined Networking (New York, NY, USA, 2013), HotSDN ’13, ACM. 8. T. Shozi, S. Dlamini, P. Mudali, M. O. Adigun. “An SDN Solution for Performance Improvement in Dedicated Wide-Area Networks”. In Proc. of Information Communications Technology and Society (ICTAS) Conf., (2019). 9. I. M. Alsmadi, I. AlAzzam, M. Akour. “A systematic literature review on software-defined networking”. In Information Fusion for CyberSecurity Analytics, edited by I.M. Alsmadi, G. Karabatis, A. AlEroud (Springer, Vol. 691, 2017). |

TS. Nguyễn Đức Công, Lâm Minh Nghĩa

10:00 | 04/11/2021

09:00 | 19/06/2019

20:00 | 29/01/2022

15:18 | 11/07/2016

16:00 | 27/07/2023

Trong phần I của bài báo, nhóm tác giả đã trình bày về các phương pháp mã hóa dữ liệu lưu trữ, trong đó tập trung về giải pháp mã hóa phân vùng bằng dm-crypt và LUKS trên máy tính nhúng, cụ thể là Raspberry Pi. Với những ưu điểm của việc thiết kế module dưới dạng tách rời, trong phần II này, nhóm tác giả sẽ trình bày cách xây dựng module Kuznyechik trong chuẩn mật mã GOST R34.12-2015 trên Raspberry Pi, từ đó xây dựng một phần mềm mã hóa phân vùng lưu trữ video từ camera sử dụng thuật toán mật mã mới tích hợp.

13:00 | 06/12/2022

Cùng với sự gia tăng không ngừng của các mối đe dọa an ninh mạng, các tin tặc thay đổi, phát triển các chiến thuật và phương thức tấn công mới tinh vi hơn dường như xuất hiện liên tục. Trong khi đó, các chiến dịch tấn công nhắm vào cơ sở hạ tầng công nghệ thông tin của các tổ chức/doanh nghiệp (TC/DN) được các nhóm tin tặc thực hiện với tần suất nhiều hơn. Chính vì thế, việc xây dựng một chiến lược phòng thủ dựa trên bằng chứng được thực thi tốt là điều mà các TC/DN nên thực hiện để chủ động hơn trước các mối đe dọa trong bối cảnh các cuộc tấn công mạng đang trở nên khó lường và phức tạp.

08:00 | 07/11/2022

Công nghệ truyền thông di động 6G được tích hợp các công nghệ tiên tiến như trí tuệ nhân tạo (AI), học máy (ML), dữ liệu lớn, công nghệ chuỗi khối (Blockchain) nhằm hướng tới một xã hội siêu thông minh. Trong những năm gần đây, các thuật toán dự đoán, mô hình ML nhận dạng thông minh đã được sử dụng trong các bài toán tối ưu trong công nghệ 6G. Mặc dù ML mang lại những lợi thế đáng kể nhưng đồng thời cũng kéo theo những thách thức trong việc đảm bảo an toàn thông tin. Bài báo này sẽ giới thiệu đến độc giả nghiên cứu tổng quan về mạng 6G và phương pháp giảm thiểu các cuộc tấn công học máy đối nghịch FGSM trong mô hình dự đoán mã chùm tín hiệu định hướng RF beamforming.

12:00 | 23/09/2022

Gmail là dịch vụ thư điện tử phổ biến hiện nay với hàng triệu người sử dụng, do vậy việc đảm bảo an toàn thông tin cho người dùng được Google rất chú trọng phát triển với nhiều tính năng hỗ trợ. Trong đó, Confidential Mode hay được gọi là Chế độ bảo mật là một tính năng hữu ích trong việc thiết lập các tùy chọn email gửi đi. Tính năng này tập trung vào quyền riêng tư, cho phép người dùng đặt ngày hết hạn và mật mã cho thư điện tử.

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Những ngày gần đây, liên tục các kênh YouTube với lượng người theo dõi lớn như Mixigaming với 7,32 triệu người theo dõi của streamer nổi tiếng Phùng Thanh Độ (Độ Mixi) hay Quang Linh Vlogs - Cuộc sống ở Châu Phi với 3,83 triệu người theo dõi của YouTuber Quang Linh đã bị tin tặc tấn công và chiếm quyền kiểm soát.

10:00 | 22/04/2024